隨著越來越多的企業組織將業務遷移到云計算環境之中,針對他們的網絡犯罪分子也隨之將目光瞄準云計算環境。了解最新的云攻擊技術可以幫助企業組織更好地應對即將到來的威脅。

網絡安全廠商WhiteHat Security公司首席技術官(CTO)Anthony Bettini在近日召開的RSA安全大會上的一個小組討論中表示:

每當看到技術變革時,我認為您肯定也會看到泛濫成災的網絡攻擊者,他們要么對技術變革進行攻擊,要么駕馭變革浪潮。”當企業組織沒有考慮這些威脅因素,而選擇直接遷移至云環境時,很可能會搞得安全團隊不知所措,從而致使其數據和流程面臨嚴峻風險。

網絡攻擊者一直在尋找利用云計算技術進行攻擊的新方法。以最近發現的“Cloud Snooper”攻擊為例,該攻擊使用rootkit通過受害者的Amazon Web Services(AWS)環境和本地部署防火墻將惡意流量引入,然后再將遠程訪問木馬程序植入到基于云計算的服務器上。隨著這些問題的不斷出現,許多犯罪分子都依賴經過實踐檢驗的方法,例如強行使用憑據或訪問存儲在錯誤配置的S3存儲桶中的數據。安全專家表示,企業云安全道阻且長,安全團隊必須跟上技術發展的步伐。

在談及云平臺中的網絡攻擊鏈問題時,Securosis公司分析師兼DisruptOps公司首席信息安全官(CISO)Rich Mogull表示:

“當您要利用現有的安全技能并且要進入一個完全不同的環境時,務必先要弄清楚您真正需要關注的重點以及真實情況到底是什么,這將是一個巨大的挑戰。”

接下來,我們將討論其中一些常見的攻擊鏈,以及其他云攻擊技術,這些都是安全專業人士和網絡犯罪分子的首要考慮因素。

1. 憑證泄露導致帳戶被劫持

導致帳戶劫持的API憑據公開是云平臺中的一個高危性攻擊鏈。Mogull在RSA大會的演講中表示:

“這種特殊的攻擊確實是最常見的攻擊類型之一。”

他表示,通過靜態憑據(在AWS中,靜態憑證是訪問密鑰和秘密密鑰,它們類似于用戶名和密碼,但用于AWS API 調用),攻擊者可以偽裝成用戶登錄賬戶并將資金轉移出去,因為這些憑據通常用于登錄并授權交易中的操作。而我們之所以必須使用這些密碼,是因為用戶希望某些內部部署數據中心在與云平臺對話時,需要具備某種用戶名/密碼憑證的能力。

當攻擊者獲得其中一個訪問密鑰時,他們就可以在受其控制的主機或平臺上使用它,并執行API調用以進行惡意操作或特權升級。這些密鑰通常是通過GitHub、BitBucket、共享圖像、快照公開等方式泄露。網絡攻擊者反編譯Google Play商店應用程序并提取靜態憑據,然后便可以使用這些憑據。有人可能會侵入開發人員的筆記本電腦或實例,并查看他們的命令歷史記錄或配置文件,以找到允許他們進入云計算環境的訪問密鑰。

Mogull表示:

“我認為,這確實是當今云攻擊的最大單一載體……是眾多方法中的其中一種。尤其是公開發布內容。”

他建議,用戶應該盡量減少使用其憑證,并在代碼存儲庫和公司GitHub中進行掃描。因為一旦這些密鑰公開暴露,網絡攻擊者只需幾分鐘就可以對您的基礎架構進行嘗試攻擊。

2. 配置錯誤

星巴克公司全球首席信息安全官(CISO)Andy Kirkland在今年的CSA信息峰會上的一次演講中表示,配置錯誤在很大程度上或至少部分是“影子IT的品牌重塑”。幾乎任何人都可以得到一個S3存儲桶,并隨心所欲地使用它。與錯誤配置有關的網絡攻擊仍然會發生,因為企業組織經常無法保護其存儲在公共云中的信息。

訪問控制可能被設置為公共或匿名;存儲桶策略或網絡安全策略可能過于寬松;或將公共內容分發網絡(CDN)設置為訪問私有數據。面對這些情況,可以肯定的是,被放置在對象存儲(Object Storage)中的敏感數據并沒有得到適當的保護。網絡攻擊者通過掃描只要發現任何一個公開的數據存儲,就能夠輕松地提取他們想要的數據。

Mogull表示,這些默認值是安全的,但是可以很容易地將它們公開暴露。云計算提供商提供了減少這種情況的工具,但對于企業組織而言,這仍然是一個痛點。他建議,企業組織可以進行持續性評估,并特別注意對象級別權限:在更改存儲桶級別權限時,并不總是更改對象級別權限。

他說:

“這些問題確實很難解決,因為有些企業組織在這些環境中有成千上萬的對象,現在他們必須嘗試找到它們。而最好的辦法是使用控件‘不要讓任何人公開此信息’。”

如果確實需要公開某些內容,則可以配置環境,以使所有內容保持原狀,但以后不能公開其他內容。

Oracle Cloud安全產品管理高級總監Johnnie Konstantas表示:

“越來越多的關鍵工作負載運行在公共云中。我認為……公共云提供商有責任開展這種對話并商談一下接下來的發展計劃。”

3. 主流云計算服務是熱門目標

隨著越來越多的組織將業務遷移到云環境中,網絡犯罪分子也將目光聚焦過來。這一點仿冒流行云計算服務(如Office 365)登錄頁面的釣魚攻擊中表現得尤為明顯。網絡犯罪分子正在尋找能為他們提供訪問云計算服務的憑據。

“不幸的是,許多企業組織仍在使用安全性薄弱的憑據。使用憑證填充的部分原因是,網絡攻擊者開始用帶有網絡釣魚頁面的釣魚郵件來定位云基礎設施和帳戶。”

Imperva公司在其最新發布的《網絡威脅指數》調查報告中指出,網絡犯罪分子正在更多地利用公共云子源,該報告發現,在2019年11月至2019年12月之間,源自公共云的Web攻擊增加了16%。其中,Amazon Web Services(AWS)是最受歡迎的來源,在所有源自公共云的網絡攻擊中占據52.9%。

在另一個關于濫用主要云服務的問題上,研究人員報告了一種新的下載程序,主要用于下載遠程訪問木馬和信息竊取程序。據Proofpoint報道稱:

“GuLoader在多個威脅組織中越來越受歡迎,并且通常會將加密的有效載荷存儲在Google Drive或Microsoft OneDrive上。它經常被嵌入到容器文件中,例如.iso或.rar,除此之外,研究人員還發現它可以直接從云計算托管平臺下載。”

4. 加密貨幣挖礦(Cryptomining)

在進入云端之后,許多網絡入侵者會繼續進行加密貨幣挖礦活動:大多數企業面臨的一種低威脅性、高可能性的攻擊類型。Mogull表示,每個擁有云計算賬戶的人都遇到過這個問題。

這種攻擊是如何實踐的呢?網絡攻擊者可以獲得RunInstance、虛擬機或容器的憑據,運行大型實例或虛擬機,運行并注入Cryptominer并連接到網絡,然后對其結果進行篩選。或者,它們可能危害泄露的實例、虛擬機或容器,并在其中注入加密貨幣礦工(Cryptominer)。星巴克公司首席安全架構師Shawn Harris表示:

“在所有網絡攻擊中,有78%的網絡攻擊是由利益驅動的。而加密貨幣挖掘是一種通過訪問獲利的非常快速的方法。”

趨勢科技公司的Clay表示,服務器仍然是最好的加密平臺,但是具有訪問權限的攻擊者正在采取措施隱瞞其活動。過去,攻擊者習慣“搶奪系統上的所有東西”,這種張揚的方式很容易被受害者察覺。現在,他們學會了節制自己的行為,以躲避企業的監視。

5. 服務器端請求偽造

服務器端請求偽造(SSRF),指的是利用漏洞偽造服務器端發起請求,從而突破客戶端獲取不到數據限制。這是一種危險的攻擊方法,并且在云計算環境中日益嚴重。由于使用了元數據API,它允許應用程序訪問底層云基礎設施中的配置、日志、憑據和其他信息,這使得SSRF成為了一種威脅。元數據API只能在本地訪問,但是,SSRF漏洞使它可以從Internet訪問。一旦被利用,網絡攻擊者就有能力實現橫向移動并進行網絡偵察。

Mogull補充道,這是一種更加復雜的攻擊類型。網絡攻擊者首先會識別出具有潛在服務器端請求偽造(SSRF)漏洞的實例或容器,并利用該實例或容器通過元數據服務提取憑據,然后在網絡攻擊者的環境中使用該憑據建立會話。自此,攻擊者便可以執行API調用以提升特權或采取其他惡意措施。

不過,要使服務器端請求偽造((SSRF)成功,還必須完成一些工作:必須向Internet公開某些內容,它必須包含服務器端請求偽造(SSRF)漏洞,并且必須具有允許它在其他地方工作的身份和訪問管理(IAM)權限。除此之外,它還必須要擁有元數據服務的一個版本。

6. 云供應鏈中的缺口

Splunk公司高級副總裁兼安全市場總經理Song Haiyan認為,企業組織沒有充分考慮將云數字供應鏈視為潛在的安全風險,也沒有考慮事件響應在這種環境下的意義。

她解釋稱,我們使用的許多服務和應用程序……絕不僅僅是來自一家公司。例如,當您通過一個共享應用程序訂購汽車時,會涉及到多個參與者:一家用于處理交易的支付公司,另一家提供GPS數據的公司。如果有人破壞了這個過程的一部分,將人送到了錯誤的地方,那么當所有這些API都由不同的供應商控制時,您將如何進行事件響應?

對此,Song Haiyan補充道,我們處于API經濟之中。應用程序是使用API服務構建的,但是如果云中出現問題,則其背后的組織將需要適當的可見性和流程來處理它。是否具有服務級別協議(SLA)和事件響應程序?我們如何提供可見性和跟蹤性?您知道你的服務提供者是誰嗎?您了解他們的聲譽現狀嗎?要知道,與信譽狀況良好的供應商合作對您的企業將很有幫助。

7. 暴力攻擊和訪問即服務(Access-as-a-Service)

對于趨勢科技公司的Clay而言,暴力攻擊是頭等大事。他說,網絡攻擊者已經開始制作帶有鏈接到與云計算基礎設施和帳戶相關的惡意頁面的釣魚郵件。彈出窗口可能會誘導受害者在仿冒Office 365和其他云計算應用程序的虛假登錄頁面中輸入其用戶名和密碼等信息。

網絡威脅者都在尋找登錄憑據。一些攻擊者會使用該訪問權限進行加密貨幣挖礦活動或尋找有價值的數據。還有一些攻擊者什么也不用做:他們只需要在暗網上購買訪問即服務(Access-as-a-Service)即可。網絡攻擊者可以訪問企業組織的云計算環境,然后為另一個威脅小組管理該訪問。例如,運營商Emotet可能會將其訪問權出售給Sodinokibi或Ryuk勒索軟件運營商。Clay指出,訪問即服務(Access-as-a-Service)這種方式在勒索軟件群體中非常流行,因為他們可以節省掉入侵目標企業的過程。

提供訪問即服務(Access-as-a-Service)的人可以從犯罪團伙那里得到錢,而犯罪分子的錢又是從受害者那里獲取的。隨著這種方式逐漸流行開來,我們也將看到更少的惡意軟件以及更多的直接性黑客攻擊活動。

-

云計算

+關注

關注

39文章

7976瀏覽量

139905 -

網絡安全

+關注

關注

11文章

3336瀏覽量

61389 -

網絡攻擊

+關注

關注

0文章

331瀏覽量

23841

發布評論請先 登錄

TCP攻擊是什么?有什么防護方式?

HarmonyOS5云服務技術分享--ArkTS開發Node環境

華納云如何為電商大促場景扛住Tb級攻擊不宕機?

常見的容器云服務引擎有哪些?

網絡攻擊中常見的掩蓋真實IP的攻擊方式

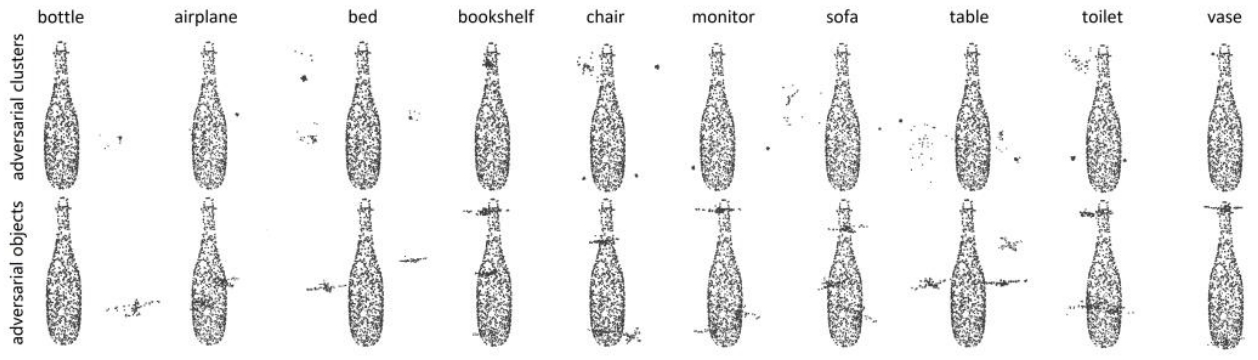

鑒源實驗室·如何通過雷達攻擊自動駕駛汽車-針對點云識別模型的對抗性攻擊的科普

云計算與邊緣計算的結合

IBM發布最新云威脅態勢報告:憑證盜竊仍是主要攻擊手段,企業亟需強健的云安全框架

IP定位技術追蹤網絡攻擊源的方法

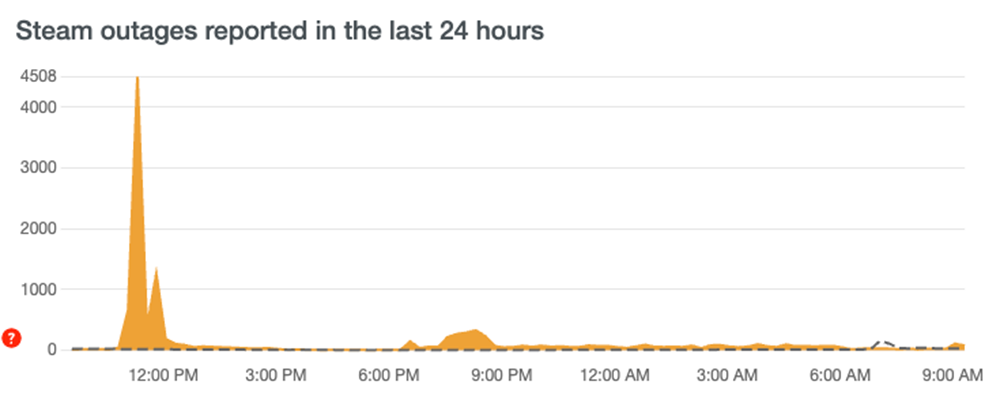

Steam歷史罕見大崩潰!近60個僵尸網絡,DDoS攻擊暴漲2萬倍

云計算:七個常見的攻擊鏈和云攻擊技術

云計算:七個常見的攻擊鏈和云攻擊技術

評論