據(jù)央視報道援引近日《今日俄羅斯》網(wǎng)站以及多家國外科技網(wǎng)站的報道稱,一名來自谷歌公司的資深信息安全研究員,發(fā)現(xiàn)了蘋果手機等設(shè)備存在重大漏洞:無需接觸手機就可以獲取一切信息。

按照研究人員的說法,這個漏洞的關(guān)鍵是蘋果公司一個簡稱為AWDL的網(wǎng)絡(luò)協(xié)議。

當(dāng)前,蘋果手機、平板、手表等設(shè)備都在使用這項網(wǎng)絡(luò)協(xié)議,例如蘋果用戶可以通過AirDrop將照片和文件傳輸?shù)狡渌O果設(shè)備。

利用該協(xié)議的漏洞,谷歌研究人員用6個月成功控制了隔壁房間的一臺蘋果手機。入侵過程只要2分鐘左右,就可以訪問手機上的所有數(shù)據(jù),包括瀏覽信息、下載照片,甚至打開攝像頭和麥克風(fēng),進行監(jiān)視和監(jiān)聽。

研究人員說,入侵的黑客不僅不用觸碰設(shè)備,還可能從沒見過他所入侵的設(shè)備。

更可怕的是,即使用戶關(guān)閉了AWDL協(xié)議,黑客依舊有辦法重新打開它。不僅是蘋果手機,蘋果的其他設(shè)備也能通過這個方法被掌控。

研究人員說,雖然他一個人花了半年時間才入侵成功,但用戶并不能掉以輕心,這個過程對一個黑客團隊來說會容易的多。

目前,蘋果方面已經(jīng)在今年5月新系統(tǒng)中修復(fù)了這個漏洞。但是谷歌研究人員表示,蘋果公司即便修復(fù)也沒有告知用戶這個漏洞,整個過程用戶完全不知情。

責(zé)編AJX

-

iPhone

+關(guān)注

關(guān)注

28文章

13500瀏覽量

205130 -

蘋果

+關(guān)注

關(guān)注

61文章

24540瀏覽量

203318 -

央視

+關(guān)注

關(guān)注

0文章

17瀏覽量

6896

發(fā)布評論請先 登錄

蘋果手機應(yīng)用到底部填充膠的關(guān)鍵部位有哪些?

看點:蘋果手機中國銷量有望增長 運機集團與華為合作首單落地

大核桃防爆手機深度融合國產(chǎn)芯+鴻蒙系統(tǒng),自主可控更安全

iPhone 16發(fā)布后,蘋果手機中國市場激活量激增

手機散熱器拆解

蘋果手機NFC芯片將開放

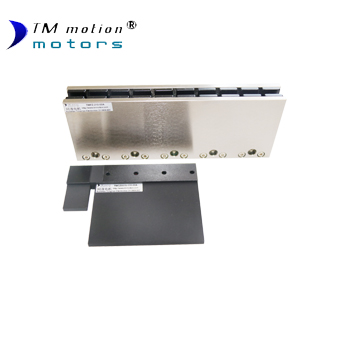

同茂線性馬達談蘋果仍在上端手機市場占據(jù)優(yōu)勢

可控硅如何控制輸出電壓

可控硅控制加熱是電壓還是電流

4G手機智能遙控開關(guān)

央視曝入侵者可無須接觸手機可控制蘋果手機

央視曝入侵者可無須接觸手機可控制蘋果手機

評論