作者 |京東云開發者-廖宗雄

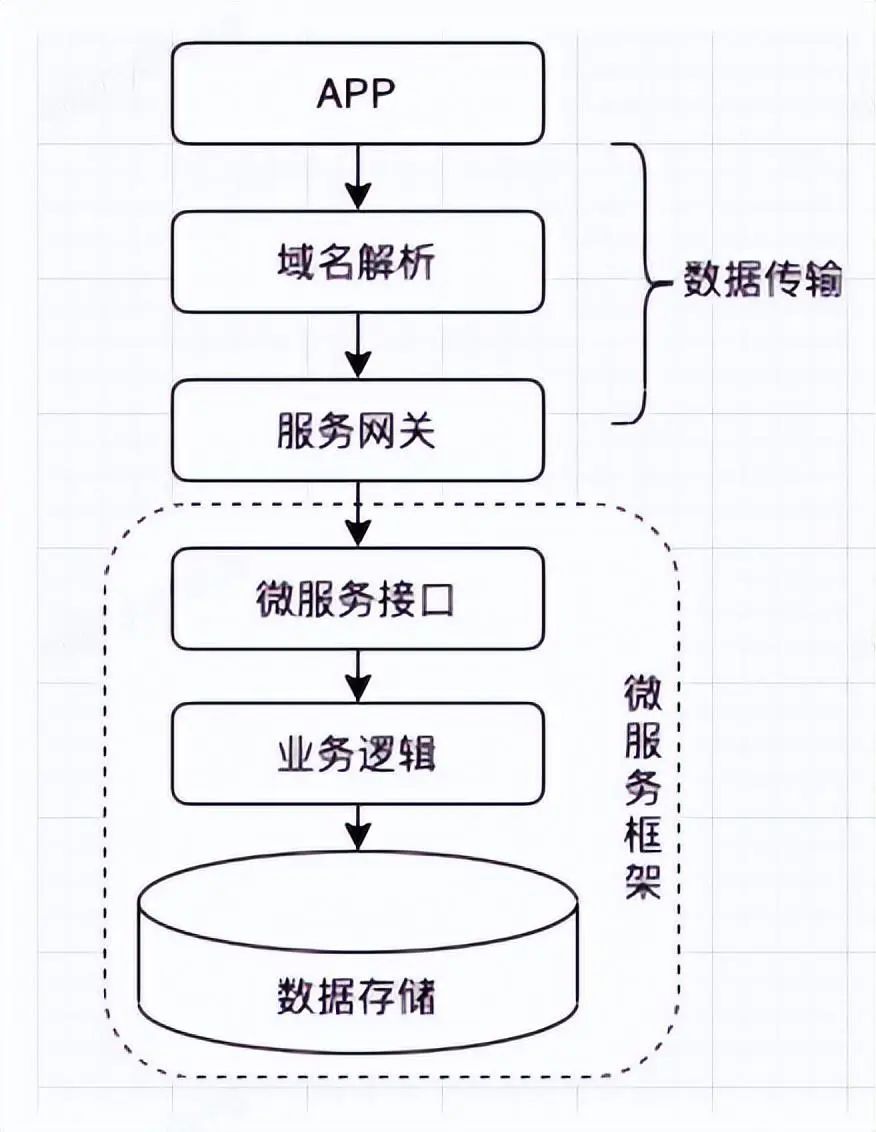

在日常生產生活中,我們常說,“安全第一”、“安全無小事”。圍繞著安全問題,在各行各業都有對各類常見安全問題的解決方案和突發安全問題的應急預案。在互聯網、軟件開發領域,我們日常工作中對各類常見的安全問題又有哪些常見的解決方案呢?在此,結合經典架構圖做一個梳理。

經典架構圖 下面,結合上述的經典架構圖,對數據存儲、微服務接口、外網數據傳輸及 APP 層可能出現的安全問題進行分析,并給出一些常見的應對措施。

1 數據存儲

為了保證數據存儲的安全,對于敏感數據在進行存儲時,需要進行加密存儲,同時,敏感數據建議在全公司進行收口管理,便于統一管理。對敏感數據進行加密存儲時,常見的加密方式有可逆加密和不可逆加密,分別適用于不同的敏感數據。

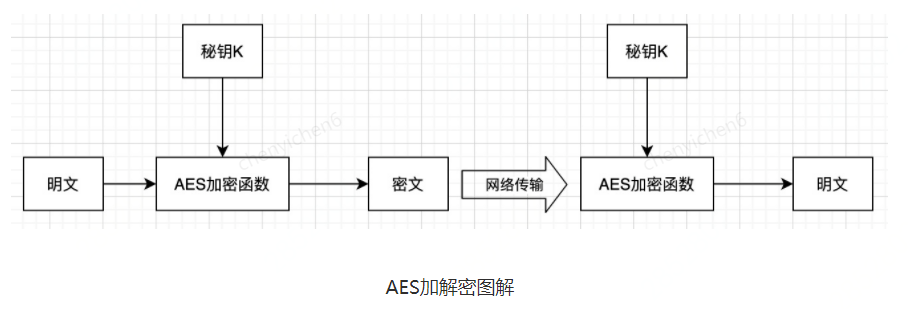

1.1 可逆加密或對稱加密

可逆加密,即通過對密文進行解密后,能把密文解密還原出明文。對稱加密算法加密和解密用到的密鑰是相同的,這種加密方式加密速度非常快,適合經常發送數據的場合,缺點是密鑰的傳輸比較麻煩。比如:網絡購物的收貨地址、姓名、手機號等就適合用該加密方式,常用的對稱加密算法有 DES、AES,下面以 AES 為例說明對稱加密的過程。

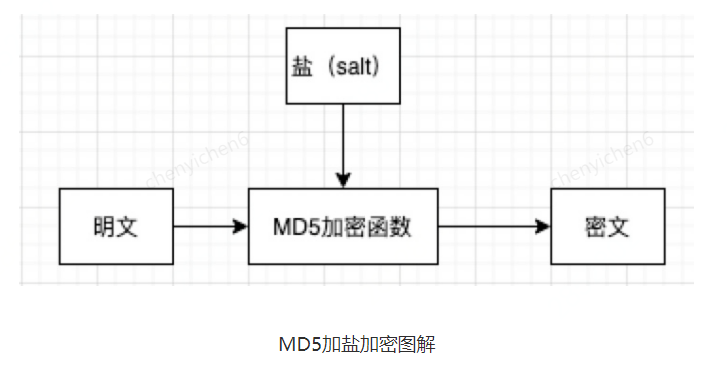

在該加解密中,對于秘鑰 K 的生成需要加解密雙方共同制定并妥善保管。通常,我們會把該秘鑰 K 存儲在需要使用加解密程序的進程內,便于在程序使用時直接進行使用。 1.2 不可逆加密 不可逆加密,即不需要解密出明文,如:用戶的密碼。不可逆加密常用的算法有 RES、MD5 等,在此以 MD5 為例進行說明。但大家都知道,MD5 算法是存在碰撞的,即不同的明文通過 MD5 加密后,存在相同的密文。因此,直接使用 MD5 對密碼進行加密在生產上是不嚴謹的,通常還需要配合鹽(salt)進行使用。對于鹽的使用,也有一定的技巧,一種鹽值是固定的,即所有的明文在進行加密時都使用相同的鹽進行加密;另一種是結合具體的業務場景,用可變鹽值,比如:就密碼加密而言,可以把用戶名的部分或全部作為鹽值,和密碼進行一起加密后存儲。

2 微服務接口微服務的安全,需要從請求鑒權和請求容量限制這 2 個方面來考慮。對于請求鑒權,可以設置請求 IP 黑名單的方式,對該 IP 的所有請求或全部放行或全部拒絕,該方式的粒度較粗。而如果要做得較細粒度一些,可以針對具體的 API 進行 token 鑒權,相比粗粒度該方式會控制得比較精準;

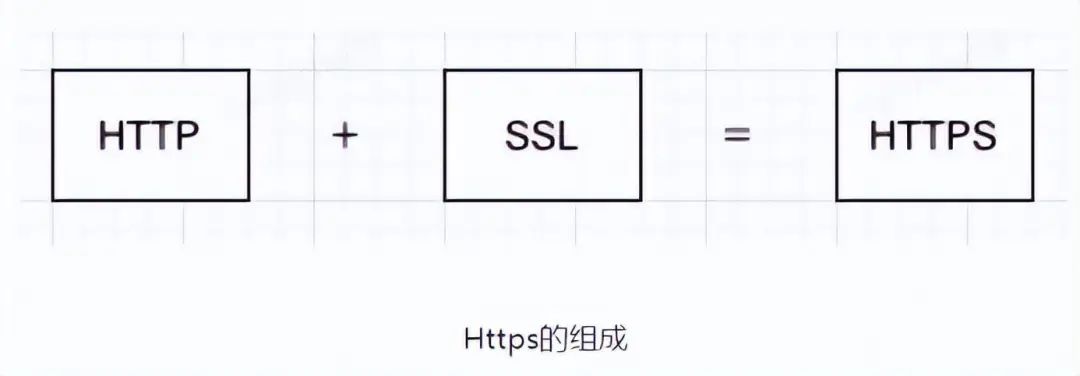

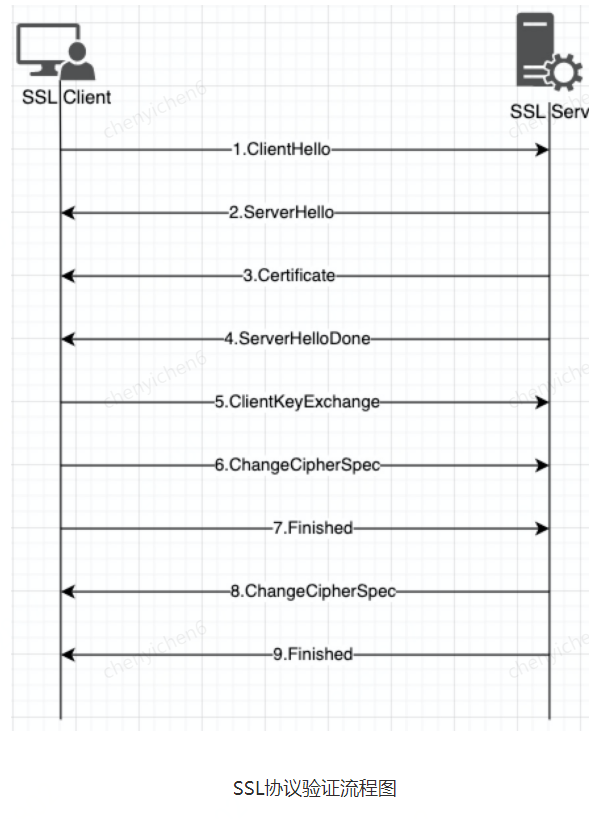

HTTPS 也是 HTTP 和 SSL 協議的結合體,所以在數據傳輸中,SSL 協議扮演了至關重要的角色。那 SSL 協議的工作過程是怎么樣的,他是怎么保證數據傳輸過程中的安全的呢?下面為大家解析一下 SSL 協議的工作過程。

SSL 客戶端與 SSL 服務端驗證的過程如下:

SSL 客戶端向 SSL 服務端發送隨機消息 ClientHello 的同時把自己支持的 SSL 版本、加密算法、秘鑰交換算法、MAC 算法等信息一并發送;

SSL 服務端收到 SSL 客戶端的請求后,確定本次通信采用的 SSL 版本及加密組件和 MAC 算法,并通過 ServerHello 發送給 SSL 客戶端;

SSL 服務端將攜帶自己公鑰信息的數字證書通過 Certificate 發送給 SSL 客戶端;

SSL 服務端通過 ServerHelloDone 消息通知 SSL 客戶端版本和加密組件協商結束,開始進行秘鑰交換;

SSL 客戶端驗證 SSL 服務端發送的證書合法后,利用證書中的公鑰加密隨機數生成 ClientKeyExchange 發送給 SSL 服務端;

SSL 客戶端發送 ChangeCipherSpec 消息,通知 SSL 服務端后續將用協商好的秘鑰及加密組件和 MAC 值;

SSL 客戶端計算已交互的握手消息的 hash 值,利用協商好的秘鑰和加密組件加密 hash 值,并通過 Finished 消息發送給 SSL 服務端,SSL 服務端用相同的方法計算已交互的 hash 值,并與 Finished 消息進行對比,二者相同且 MAC 值相同,則秘鑰和加密組件協商成功;

同樣地,SSL 服務端也通過 ChangeCipherSpec 消息通知客戶端后續報文將采用協商好的秘鑰及加密組件和 MAC 算法;

SSL 服務端端計算已交互的握手消息的 hash 值,利用協商好的秘鑰和加密組件加密 hash 值,并通過 Finished 消息發送給 SSL 客戶,SSL 客戶端用相同的方法計算已交互的 hash 值,并與 Finished 消息進行對比,二者相同且 MAC 值相同,則秘鑰和加密組件協商成功;

通過上面的這個交互過程,我們可以看出,在使用 SSL 的過程中,除了客戶端(瀏覽器)跟服務器之間的通訊外,其他的任何第三方想要獲取到協商的秘鑰是比較困難的。即使有比較厲害的人獲取到了,基于目前用戶在某個網站上的時效性,會影響我們對應秘鑰的時效性,因此,造成的破壞性也比較有限。

4 APP在 APP 層的安全問題,需要結合服務端一并來解決,在這主要介紹驗證碼這種形式。驗證碼作為一種人機識別手段,其主要作用是區分正常人操作還是機器的操作,攔截惡意行為。當前互聯網中,大多數系統為了更好地提供服務,通常都需要用戶進行注冊。注冊后,用戶每次在使用系統時需要進行登錄,登錄過程中,為了防止系統非法使用,通常都需要用戶進行登錄操作,登錄過程中,常用的驗證方式主要通過驗證碼進行驗證,當前比較常用的驗證碼有以下幾種類型。

4.1 短信驗證碼 目前用得比較廣泛的一種驗證碼形式,輸入有效的手機號后,系統給手機號發送相應的短信驗證碼完成驗證。

4.2 語音驗證碼 通過輸入有效的手機號,系統給手機號撥打電話后,用語音播報的方式完成驗證碼的驗證。

4.3 圖片驗證碼 較傳統的驗證碼驗證方式,由系統給出驗證碼在頁面顯示,在進行頁面提交時,驗證碼一并提交到系統后臺驗證。

4.4 語義驗證碼 比較新穎的一種驗證碼形式,但是該種方式相比較而言對用戶不是特別友好,需要慎用。 除了上述的幾種目前常用的驗證碼外,還有文本驗證碼、拼圖驗證碼、問題類驗證碼等,在此就不再一一列舉,大家如果感興趣可以自己去搜索、學習。 這主要從系統的架構上,分析了日常工作中我們所接觸到的比較常見的一些安全問題及其應對措施,在實際工作的安全問題遠不止這里提到的內容。希望在日常工作中,我們大家都繃緊安全的神經,時刻關注自己工作中的各類潛在的安全問題,爭取把安全問題消滅在系統發布前。

5 參考文獻

SSL 是如何加密傳輸的數據的:

[技術每日說] - SSL 是如何加密傳輸的數據的! 名詞解釋:

SSL:(Secure Socket Layer,安全套接字層),位于可靠的面向連接的網絡層協議和應用層協議之間的一種協議層。SSL 通過互相認證、使用數字簽名確保完整性、使用加密確保私密性,從而實現客戶端和服務器之間的安全通訊。該協議由兩層組成:SSL 記錄協議和 SSL 握手協議。

HTTPS:(全稱:Hypertext Transfer Protocol over Secure Socket Layer),是以安全為目標的 HTTP 通道,簡單講是 HTTP 的安全版(HTTP+SSL)。即 HTTP 下加入 SSL 層,HTTPS 的安全基礎是 SSL,因此加密的詳細內容就需要 SSL。

作者:廖宗雄

-

互聯網

+關注

關注

54文章

11217瀏覽量

105043 -

MAC地址

+關注

關注

1文章

51瀏覽量

11989 -

數據存儲

+關注

關注

5文章

991瀏覽量

51534 -

https

+關注

關注

0文章

54瀏覽量

6444

原文標題:從系統架構分析安全問題及應對措施

文章出處:【微信號:OSC開源社區,微信公眾號:OSC開源社區】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

能量收集系統的安全問題

物聯網面臨的安全問題

固件漏洞安全問題的解決辦法

手機電池和充電器的安全問題分析

Arm的平臺安全架構(PSA)干貨

基于分級安全的OpenHarmony架構設計

從鬼影病毒危害觀網吧內網安全問題

面向應用程序安全問題的污點分析技術

如何從系統架構分析安全問題

如何從系統架構分析安全問題

評論