如今,大多數安全討論都集中在設備應用軟件或網絡連接的網絡系統上。但是,可以從這些入口點下方訪問整個敏感數據世界:在設備硬件中。

事實上,Digi高級產品經理Bob Blumenscheid認為,“沒有硬件安全,數據安全是不可能的。

對于未與潛在攻擊者物理分離的嵌入式邊緣設備尤其如此。它們本質上是“開放”的操縱,因為黑客可以很容易地破壞這些系統,例如,如果在制造過程中調試端口沒有被破壞,并且沒有利用現代硬件的其他安全功能。

Blumenscheid說:“對于開發連接設備的工程團隊來說,使用他們正在使用的硬件組件中包含的工具,并設計他們的產品以保護它們免受非法訪問至關重要。

但這些工具到底是什么?一旦你確定了它們,你從哪里開始?

作為基線,Blumensheid建議拉動以下字符串來保護連接的產品:

使用密碼保護任何可以提供內部固件訪問權限的設備端口

在存儲固件、應用程序和客戶數據的內存區域中啟用加密功能

實施硬件功能以檢測、記錄和報告篡改請求

在應用固件更新之前,使用可用的硬件功能驗證固件更新的真實性

持續監控已部署的設備,以便在違規行為導致災難性后果之前檢測并阻止違規行為

當黑客的行動比你快時

物聯網安全的一個令人不安的事實是,“100%安全”是不可能的。因此,所有連接的系統都必須進行安全分析,以檢查可以部署設備的環境,黑客可以訪問它們的方式以及保護這些載體的硬件和軟件安全功能。

由于黑客已經在研究利用新系統設計的方法,因此這種持續分析的一個關鍵部分是不斷“監控新出現的安全威脅和已識別的漏洞”,Blumenscheid說。一個好的起點是參考美國計算機應急準備小組 (US CERT) 的常見漏洞和暴露 (CVE) 數據庫,該數據庫使用常規漏洞列表進行更新。

通過這樣做,您可以輕松訪問常用開發工具和基礎架構中的漏洞修復和更新。很快,它可能不是一種選擇。

審核編輯:郭婷

-

物聯網

+關注

關注

2928文章

46015瀏覽量

389338 -

計算機

+關注

關注

19文章

7638瀏覽量

90348

發布評論請先 登錄

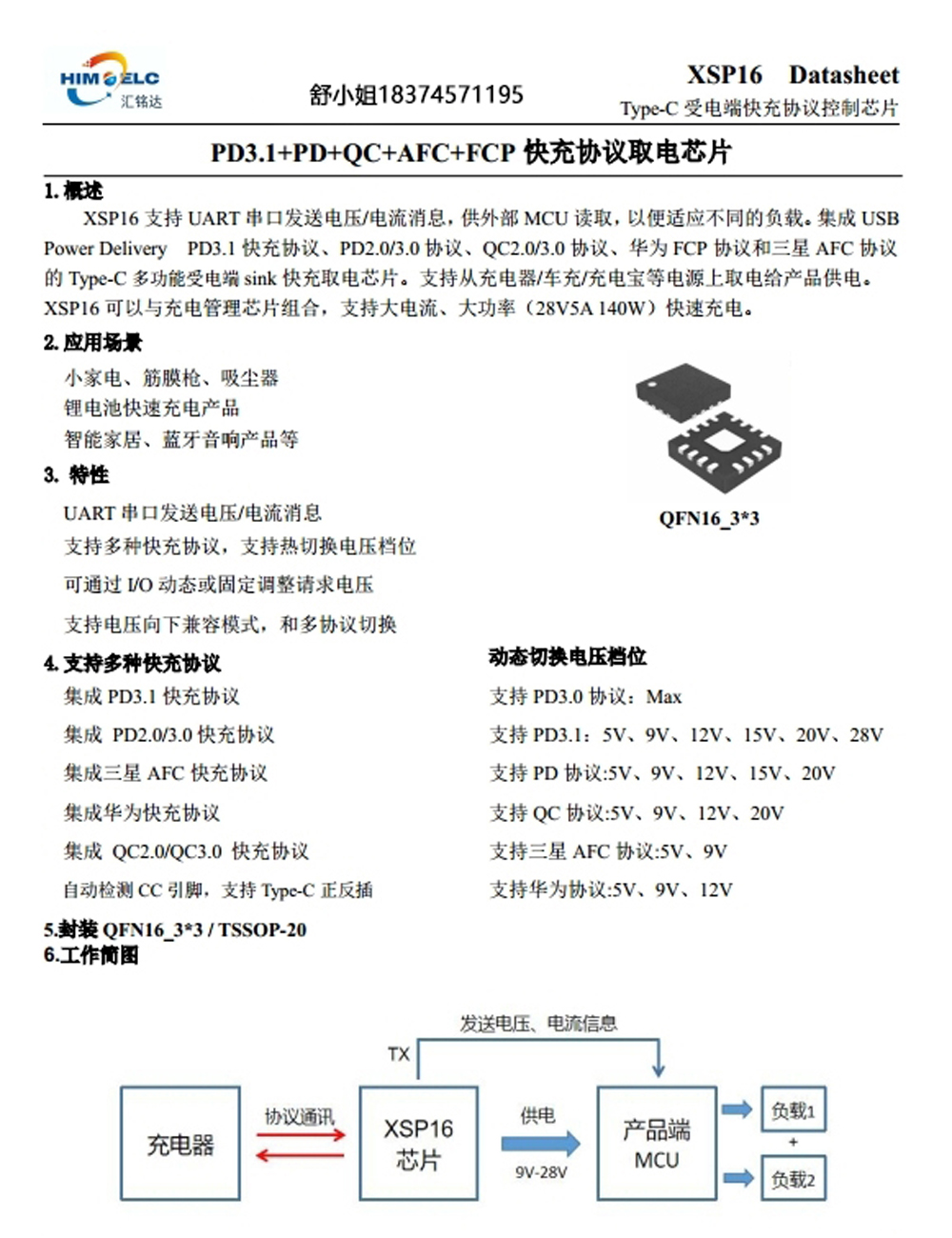

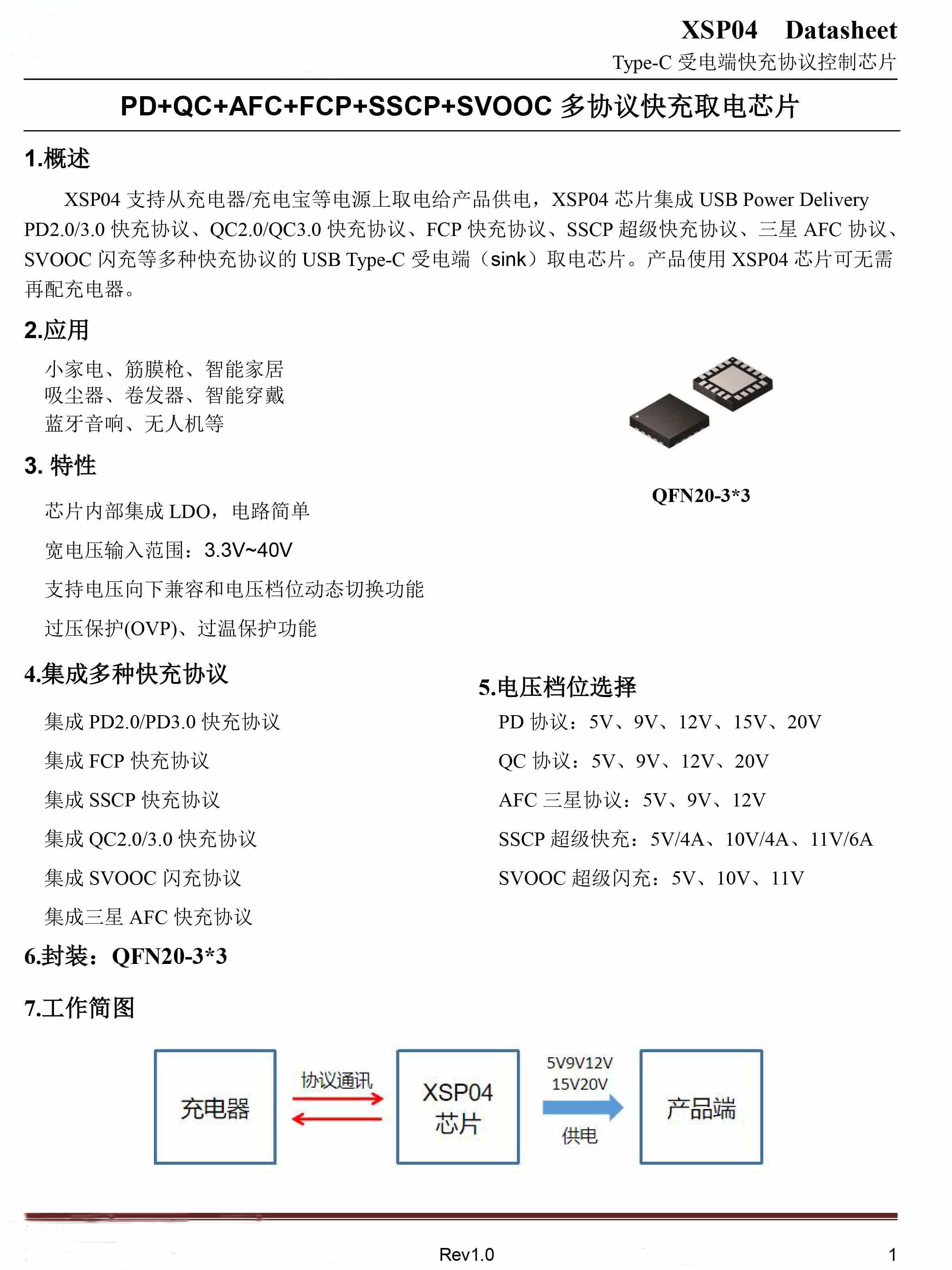

氮化鎵GaN快充芯片U8732的特點

45W集成高壓E-GaN快充電源方案U8726AHE+U7269

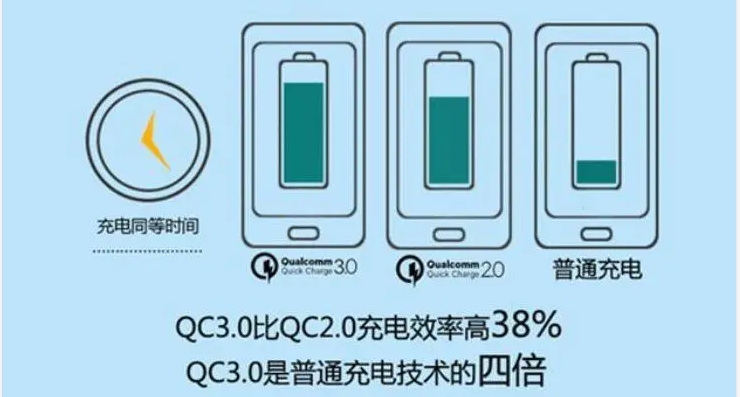

什么是快充協議,快充協議芯片的作用與特點

什么是快充電源測試系統?

快充協議的工作原理及應用場景

快充工作原理,解讀什么是快充協議及協議芯片的應用

當黑客行動比你快時如何應對

當黑客行動比你快時如何應對

評論