0x01前言

接上片文“如何搭建屬于自己內網全流量的IDS/IPS”上一篇文章介紹了如何利用suricata+arkime做內網全流量系統,目前只做到了記錄suricata告警日志和arkime流量分析,只實現了ids入侵檢測系統的功能,但是要作為IPS 入侵防御系統來用的話暫時還不能實現攔截的功能,這章介紹怎么作為IPS來使用實現阻斷攔截的功能

0x02 部署位置

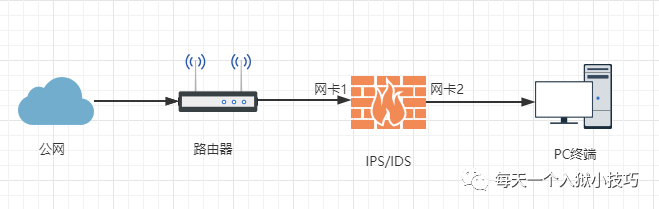

家庭網絡中,一般只有一個路由器,剩下的就是電腦等設備,使用網線連接路由器和主機終端,IPS部署位置一般選擇串聯,這樣不用改變原來的網絡結構,如下圖

大概就是這樣串進去就行了,注:這里是選擇的IPS模式,所以需要兩個網卡,一進一出,Suricata將負責將數據包從一個接口復制到另一個接口。復制過程中過一遍內置規則集,發現命中則攔截阻斷此流量

0x03 實驗環境

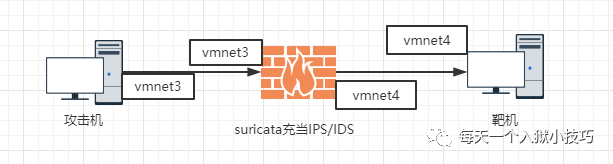

注:surucata必須要有兩網卡,一進一出,生產環境根據自己網絡配置好,串進去就行,不然很容易網絡風暴。。。。

先將vmnet4的dhcp服務禁用,

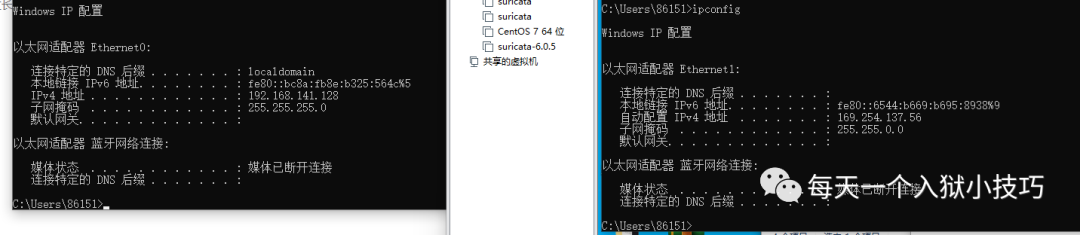

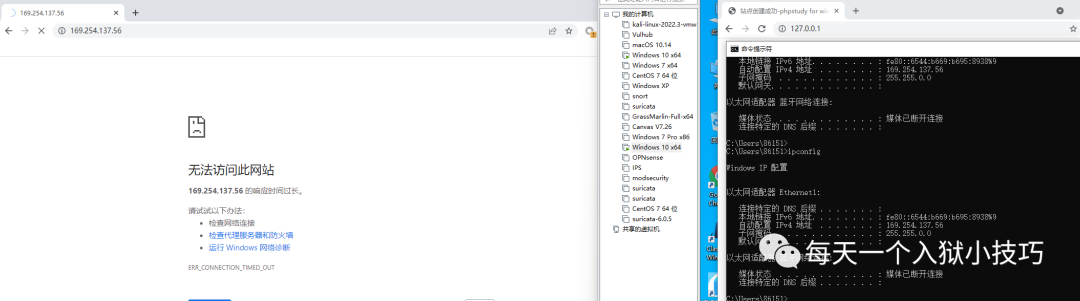

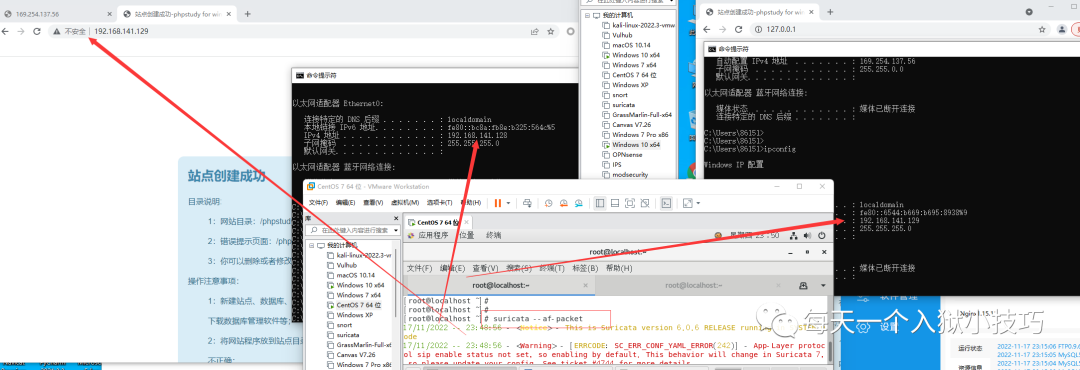

攻擊機和靶機的ip,可以看到攻擊者和靶機并不是一個網段,但是當suricata啟動之后,自身所帶的兩個網卡就會相互復制流量,這時候suricata的作用就會相當于一根網線,將靶機攻擊機和靶機連接起來,攻擊者就可以訪問靶機了

關于suricataips的配置可參考官網

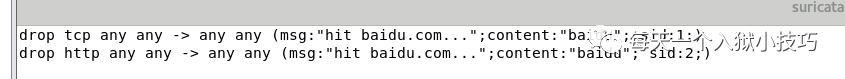

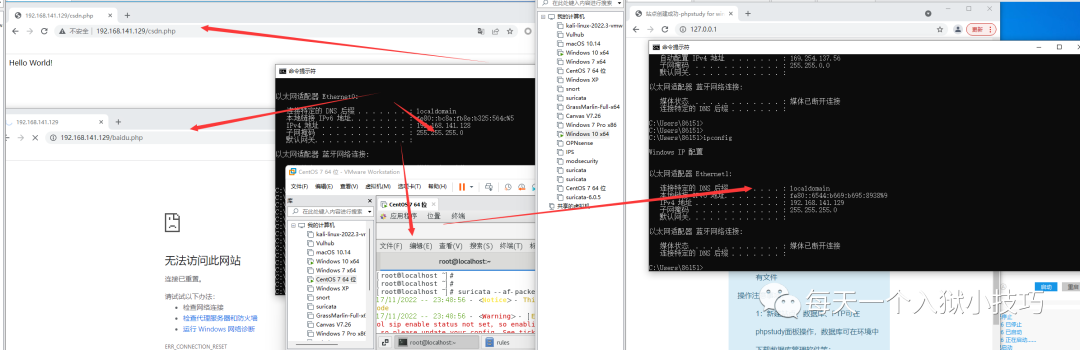

隨便寫條測試規則。因為現在是ips,所以動作要換成drop;alert 記錄所有匹配的規則并記錄與匹配規則相關的數據包; drop ips模式使用,如果匹配到之后則立即阻斷數據包不會發送任何信息

未啟動suricata之前,攻擊機不能訪問靶機

啟動suricata之后,靶機ip會發生變化,變成 和攻擊者同網段的,隨后攻擊者可以訪問靶機

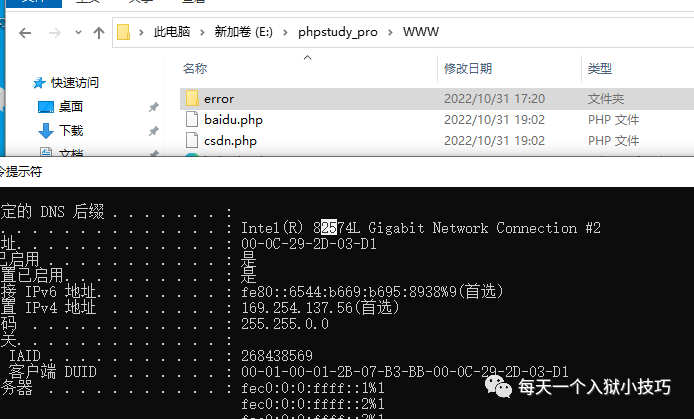

根目錄放置兩個文件

攻擊者訪問baidu.php文件被攔截,ips規則生效

審核編輯:劉清

-

IDS

+關注

關注

0文章

28瀏覽量

16338 -

路由器

+關注

關注

22文章

3827瀏覽量

116220 -

IPS

+關注

關注

1文章

89瀏覽量

36332

原文標題:如何搭建屬于自己內網全流量的IDS/IPS

文章出處:【微信號:哆啦安全,微信公眾號:哆啦安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

HarmonyOS實戰開發-如何在Navigation中完成路由攔截

發送接收功能被阻斷

變頻電源的反向阻斷是什么

如何利用PyAudio庫來實現pzh-py-speech的音頻播放和錄制功能呢

如何利用shineblink core開發板去實現溫濕度測量功能呢

IPS/EPD/FFS,IPS/EPD/FFS是什么意思

利用API攔截技術實現串口通信數據攔截

美軍使用薩德系統在14次測試中第14次成功實現攔截成功攔截,你們怎么看?

基于射頻的精確阻斷技術分析

使用go語言實現一個grpc攔截器

如何利用IPS實現阻斷攔截的功能呢

如何利用IPS實現阻斷攔截的功能呢

評論