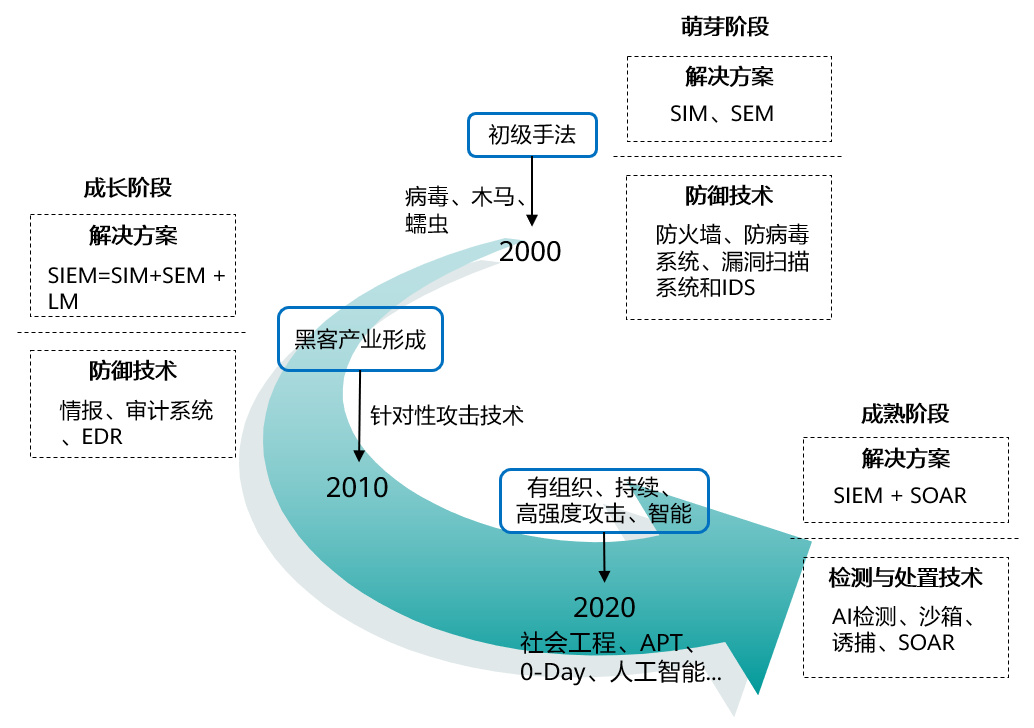

SIEM(Security Information and Event Management,安全信息與事件管理)是安全運(yùn)營(yíng)中心最重要的組成部分之一,對(duì)安全運(yùn)營(yíng)有所了解的讀者應(yīng)該對(duì)它都不陌生。隨著國(guó)內(nèi)的安全運(yùn)營(yíng)逐步從粗放型轉(zhuǎn)向業(yè)務(wù)與技術(shù)雙輪驅(qū)動(dòng)的精細(xì)化運(yùn)營(yíng),SIEM產(chǎn)品也在這個(gè)過(guò)程中得到了持續(xù)發(fā)展。下面,我們將結(jié)合安全運(yùn)營(yíng)中心的演進(jìn)過(guò)程介紹一下SIEM的發(fā)展史。企業(yè)面臨的主要風(fēng)險(xiǎn)與安全運(yùn)營(yíng)中心的演進(jìn)過(guò)程如下圖所示。

萌芽階段

安全運(yùn)營(yíng)中心誕生于2000年以前。當(dāng)時(shí),計(jì)算機(jī)病毒、特洛伊木馬和惡意軟件大爆發(fā),并在計(jì)算機(jī)網(wǎng)絡(luò)間傳播,給信息安全造成了嚴(yán)重破壞。這個(gè)時(shí)期,為了構(gòu)建安全防御體系,防火墻、防病毒系統(tǒng)、IDS(Intrusion Detection System,入侵檢測(cè)系統(tǒng))和漏洞掃描系統(tǒng)等各式各樣的新技術(shù)應(yīng)運(yùn)而生。其中,IDS注重網(wǎng)絡(luò)入侵檢測(cè),在這個(gè)時(shí)期發(fā)揮了重要作用。

安全運(yùn)營(yíng)中心的萌芽階段主要以防御為主。企業(yè)和組織開(kāi)始制定基于漏洞修復(fù)的管理流程,并通過(guò)腳本、入侵檢測(cè)系統(tǒng)的控制臺(tái)和其他自主開(kāi)發(fā)的工具來(lái)初步分析安全事件。運(yùn)營(yíng)人員使用SIM(Security Information Management,安全信息管理)產(chǎn)品收集IT網(wǎng)絡(luò)資源、各類(lèi)安全產(chǎn)品產(chǎn)生的日志等信息,并進(jìn)行關(guān)聯(lián)分析,從海量信息中分析出有價(jià)值的安全事件。同時(shí),更關(guān)注實(shí)時(shí)事件監(jiān)控和應(yīng)急處理的SEM(Security Event Management,安全事件管理)產(chǎn)品也開(kāi)始逐漸出現(xiàn)。SIM和SEM的出現(xiàn),標(biāo)志著SIEM技術(shù)的萌芽。

成長(zhǎng)階段

安全運(yùn)營(yíng)中心在2010年前后快速發(fā)展。隨著互聯(lián)網(wǎng)技術(shù)的進(jìn)一步發(fā)展,惡意軟件從具有破壞性的僵尸、木馬、蠕蟲(chóng)開(kāi)始轉(zhuǎn)向有針對(duì)性的攻擊,并逐漸形成了黑客產(chǎn)業(yè)。企業(yè)和組織開(kāi)始意識(shí)到,即使部署了防御性的安全技術(shù),網(wǎng)絡(luò)入侵也不可避免會(huì)發(fā)生。基于此,企業(yè)和組織將安全運(yùn)營(yíng)的工作重點(diǎn)從入侵的檢測(cè)轉(zhuǎn)向信息泄露的檢測(cè)、防御與阻斷。然而,SIM和SEM產(chǎn)品仍然各自為政、缺乏聯(lián)動(dòng),難以形成有價(jià)值的、全面系統(tǒng)的安全態(tài)勢(shì)分析報(bào)告,也就難以應(yīng)對(duì)復(fù)雜多變的安全威脅。一小部分中小型企業(yè)開(kāi)始構(gòu)建SIEM系統(tǒng),用于監(jiān)測(cè)網(wǎng)絡(luò)流量、安全設(shè)備日志、服務(wù)器日志與終端日志,同時(shí)建設(shè)應(yīng)急處理流程,并利用大數(shù)據(jù)技術(shù)實(shí)現(xiàn)安全態(tài)勢(shì)感知。

2005年,全球IT研究與顧問(wèn)咨詢(xún)機(jī)構(gòu)Gartner首次將SIM和SEM整合到一起,明確提出了SIEM的概念,為安全運(yùn)營(yíng)揭開(kāi)了新的篇章。Gartner對(duì)SIEM的定義是:“SIEM技術(shù)通過(guò)收集和分析安全事件以及各種其他事件和上下文數(shù)據(jù)源,支持威脅檢測(cè)、合規(guī)性和安全事件管理。核心功能是廣泛的日志收集和管理、跨不同來(lái)源分析日志和其他數(shù)據(jù)的能力,以及運(yùn)營(yíng)能力(例如事件管理、儀表板和報(bào)告)。”

成熟階段

第三代安全運(yùn)營(yíng)中心誕生于2020年前后,并且仍在不斷發(fā)展中。這個(gè)時(shí)期的網(wǎng)絡(luò)威脅呈指數(shù)級(jí)增長(zhǎng),典型的如APT攻擊,通常由特定組織對(duì)特定對(duì)象展開(kāi)持續(xù)的攻擊,具有極強(qiáng)的隱蔽性和針對(duì)性。APT攻擊通常會(huì)綜合利用受感染的移動(dòng)存儲(chǔ)設(shè)備、供應(yīng)鏈攻擊和社會(huì)工程學(xué)等多種手段,復(fù)雜性更高,威脅更強(qiáng)。隨著大數(shù)據(jù)和人工智能等新技術(shù)的應(yīng)用,網(wǎng)絡(luò)攻擊開(kāi)始向智能化、自動(dòng)化、服務(wù)化趨勢(shì)蔓延,并日趨復(fù)雜。

在這個(gè)背景下,網(wǎng)絡(luò)安全標(biāo)準(zhǔn)組織和合規(guī)性工作也在不斷推進(jìn)安全產(chǎn)品和實(shí)踐的發(fā)展,各個(gè)企業(yè)和組織都在爭(zhēng)先恐后地尋找降低網(wǎng)絡(luò)安全風(fēng)險(xiǎn)和限制攻擊影響的最佳方法。安全運(yùn)營(yíng)開(kāi)始從被動(dòng)防御轉(zhuǎn)變?yōu)橹鲃?dòng)防御,更注重從防御、檢測(cè)、響應(yīng)和預(yù)測(cè)四個(gè)維度構(gòu)建網(wǎng)絡(luò)安全體系,安全運(yùn)營(yíng)“閉環(huán)”的概念也隨之形成。安全運(yùn)營(yíng)中心開(kāi)始走向更加體系化的道路。

針對(duì)傳統(tǒng)SIEM所面臨的被動(dòng)分析和響應(yīng)、事件過(guò)載、網(wǎng)絡(luò)安全專(zhuān)業(yè)技能與人才匱乏等問(wèn)題,SOAR的概念應(yīng)運(yùn)而生。第三代安全運(yùn)營(yíng)中心利用安全設(shè)備、SIEM和SOAR技術(shù),并結(jié)合大數(shù)據(jù)分析技術(shù)和人工智能技術(shù),尋找未知的攻擊向量以及長(zhǎng)期未檢測(cè)出的攻擊跡象,更加注重通過(guò)主動(dòng)式、智能化的方式實(shí)現(xiàn)合規(guī)性,而不是簡(jiǎn)單地依照合規(guī)性法規(guī)來(lái)提供網(wǎng)絡(luò)安全。

技術(shù)架構(gòu)

基于大數(shù)據(jù)基礎(chǔ)架構(gòu)的集成式SIEM,對(duì)企業(yè)和組織所有IT資源產(chǎn)生的安全信息進(jìn)行統(tǒng)一實(shí)時(shí)監(jiān)控、審計(jì)分析、溯源取證、周期報(bào)告和應(yīng)急處置,實(shí)現(xiàn)了IT資源合規(guī)性管理的目標(biāo)。

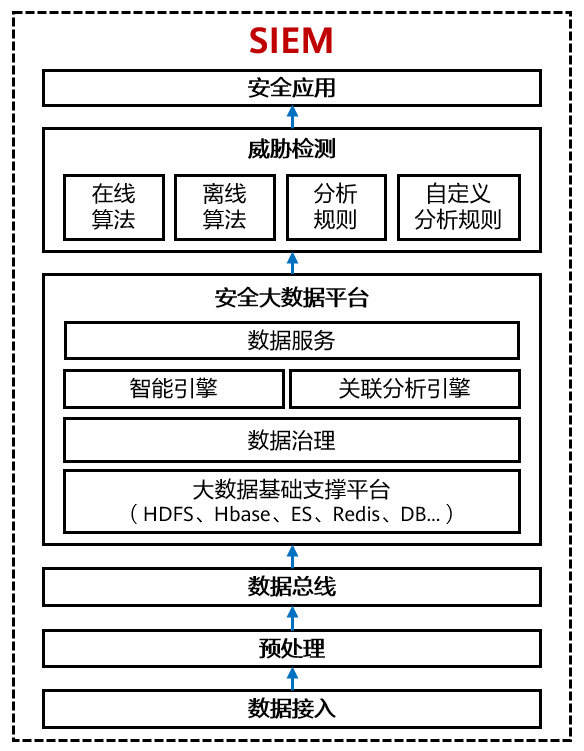

一個(gè)典型的SIEM技術(shù)架構(gòu)如下圖所示。

SIEM包含如下幾個(gè)關(guān)鍵技術(shù)組件:

1 數(shù)據(jù)接入:

SIEM強(qiáng)調(diào)數(shù)據(jù)源的多樣性。采集、監(jiān)測(cè)和分析網(wǎng)絡(luò)流量、網(wǎng)絡(luò)設(shè)備日志、主機(jī)日志、安全設(shè)備日志、應(yīng)用服務(wù)日志等多種數(shù)據(jù),結(jié)合威脅信息、資產(chǎn)等數(shù)據(jù),以支持全網(wǎng)威脅的及時(shí)檢測(cè)與分析。負(fù)責(zé)采集數(shù)據(jù)的組件包括流量探針和日志采集器。流量探針一般用于收集互聯(lián)網(wǎng)出口、辦公網(wǎng)出口、數(shù)據(jù)中心出口的流量信息,包括網(wǎng)絡(luò)監(jiān)測(cè)功能的Netflow數(shù)據(jù)和流量協(xié)議解析后的Metadata數(shù)據(jù)。日志采集器一般用于收集各種日志,日志源一般包括資產(chǎn)掃描系統(tǒng)、漏洞掃描系統(tǒng)和安全設(shè)備(例如IDS、防火墻、EDR等)。流量信息和日志統(tǒng)一上送到數(shù)據(jù)處理組件。

2 預(yù)處理:

預(yù)處理組件對(duì)采集的網(wǎng)絡(luò)流量信息和日志進(jìn)行清洗、轉(zhuǎn)換與存儲(chǔ),完成數(shù)據(jù)的規(guī)范化。規(guī)范化過(guò)程包含對(duì)異構(gòu)系統(tǒng)的日志字段、流量信息向SIEM系統(tǒng)進(jìn)行映射,補(bǔ)齊用戶(hù)信息、資產(chǎn)信息和地理位置信息等。規(guī)范化統(tǒng)一了不同模塊的數(shù)據(jù)模型,提高了數(shù)據(jù)質(zhì)量,便于上層組件的分析和檢測(cè)。

3 數(shù)據(jù)總線:

數(shù)據(jù)總線定義了組件間數(shù)據(jù)交換的標(biāo)準(zhǔn),使數(shù)據(jù)可以在各個(gè)組件之間高性能、低延遲地流轉(zhuǎn)。同時(shí),數(shù)據(jù)總線還提供了數(shù)據(jù)訂閱與通知能力。

4 安全大數(shù)據(jù)平臺(tái):

安全大數(shù)據(jù)平臺(tái)提供強(qiáng)大的計(jì)算與分析能力,并為上層應(yīng)用提供分布式分析引擎,具有高可用、高性能、開(kāi)放性和可持續(xù)演進(jìn)等特點(diǎn)。通過(guò)智能引擎、關(guān)聯(lián)分析引擎,安全大數(shù)據(jù)平臺(tái),為威脅檢測(cè)組件提供檢測(cè)算法和檢測(cè)規(guī)則的運(yùn)行環(huán)境。

5 威脅檢測(cè):

威脅檢測(cè)是SIEM的核心能力,通過(guò)網(wǎng)絡(luò)流量和日志數(shù)據(jù)構(gòu)建檢測(cè)算法(例如NTA算法、日志關(guān)聯(lián)分析算法、用戶(hù)行為分析算法等),在關(guān)聯(lián)分析引擎和智能引擎等多種引擎支撐下,可檢測(cè)出內(nèi)外部攻擊行為。各種檢測(cè)算法和分析規(guī)則是威脅檢測(cè)的關(guān)鍵,SIEM不僅支持豐富的在線算法、離線算法和分析規(guī)劃,還應(yīng)該支持自定義分析規(guī)則。

6 安全應(yīng)用:

安全應(yīng)用是直接向運(yùn)營(yíng)人員提供的配置與可視化界面,通常包括安全態(tài)勢(shì)監(jiān)控、風(fēng)險(xiǎn)監(jiān)控、事件分析、響應(yīng)閉環(huán)、資產(chǎn)管理等功能。

技術(shù)價(jià)值

SIEM可幫助安全運(yùn)營(yíng)團(tuán)隊(duì)收集和分析安全數(shù)據(jù),管理安全信息和安全事件,并根據(jù)預(yù)先設(shè)定的規(guī)則給出通知。SIEM還支持設(shè)置符合特定安全問(wèn)題的規(guī)則、報(bào)告、告警和儀表板等策略。SIEM能夠幫助安全運(yùn)營(yíng)團(tuán)隊(duì)獲得如下優(yōu)勢(shì):

數(shù)據(jù)收集:

根據(jù)企業(yè)安全訴求,收集、監(jiān)測(cè)和分析數(shù)據(jù)中心、辦公網(wǎng)絡(luò)、互聯(lián)網(wǎng)出口等區(qū)域的網(wǎng)絡(luò)流量信息。根據(jù)縱深防御訴求,收集各種安全設(shè)備的日志。根據(jù)資產(chǎn)風(fēng)險(xiǎn)評(píng)估的訴求,收集資產(chǎn)管理系統(tǒng)的日志,用于繪制資產(chǎn)畫(huà)像。根據(jù)辦公安全訴求,收集環(huán)境感知系統(tǒng)日志,通過(guò)UEBA技術(shù)繪制用戶(hù)特征。

事件研判:

在收集網(wǎng)絡(luò)流量信息與日志后,通過(guò)在線/離線學(xué)習(xí)技術(shù)、關(guān)聯(lián)分析技術(shù),生成安全事件、資產(chǎn)特征、用戶(hù)特征、用戶(hù)行為基線等,支撐安全分析與事件研判。

安全編排與自動(dòng)化響應(yīng):

SIEM檢測(cè)到事件后,可以自動(dòng)或手動(dòng)觸發(fā)安全響應(yīng)工作流,按照預(yù)先設(shè)定好的劇本(Playbook),快速完成調(diào)查取證和攻擊遏制。SIEM和SOAR的結(jié)合,可以幫助識(shí)別正在發(fā)生的攻擊活動(dòng),并及時(shí)采取消減措施,避免攻擊造成嚴(yán)重?fù)p失。在安全運(yùn)營(yíng)由被動(dòng)防御向主動(dòng)防御轉(zhuǎn)變的過(guò)程中,SOAR技術(shù)把數(shù)據(jù)感知、安全檢測(cè)、響應(yīng)與處置有機(jī)結(jié)合在一起,提升了安全運(yùn)營(yíng)效率與能力。

指標(biāo)和報(bào)告:

SIEM提供的威脅處置率、阻斷率、高風(fēng)險(xiǎn)資產(chǎn)排行和高風(fēng)險(xiǎn)事件指標(biāo),不僅提示安全運(yùn)營(yíng)團(tuán)隊(duì)當(dāng)前的網(wǎng)絡(luò)安全狀態(tài),也體現(xiàn)了安全運(yùn)營(yíng)團(tuán)隊(duì)工作價(jià)值。安全報(bào)告則可以快速呈現(xiàn)全局安全風(fēng)險(xiǎn)與脆弱性,更好的支撐運(yùn)營(yíng)團(tuán)隊(duì)的工作。

華為實(shí)踐

華為安全持續(xù)聚焦五大根技術(shù),基于流量、文件、事件、漏洞、威脅信息,構(gòu)建安全關(guān)鍵競(jìng)爭(zhēng)力。通過(guò)SIEM產(chǎn)品的相關(guān)技術(shù),對(duì)網(wǎng)絡(luò)流量、資產(chǎn)、安全設(shè)備的日志進(jìn)行收集、監(jiān)測(cè)和分析,為零信任網(wǎng)絡(luò)提供安全分析與持續(xù)運(yùn)營(yíng)能力。

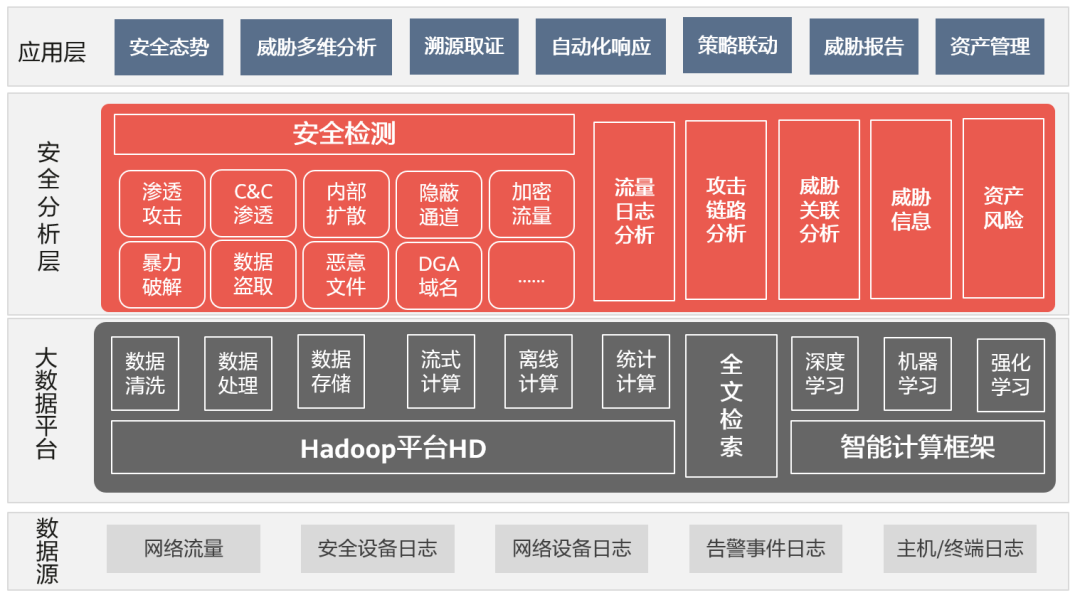

華為SIEM產(chǎn)品HiSec Insight的產(chǎn)品架構(gòu)如下圖所示:

-

數(shù)據(jù)源:提供全面、高效采集日志和流量能力。

-

大數(shù)據(jù)平臺(tái):基于華為商用Fusion Insight大數(shù)據(jù)平臺(tái)構(gòu)建,穩(wěn)定可靠,支持標(biāo)準(zhǔn)加密算法AES和國(guó)密算法SM4。

-

安全分析層:提供豐富的異常行為檢測(cè)、多維的關(guān)聯(lián)分析和智能檢測(cè)能力。

-

應(yīng)用層:提供直觀的威脅可視化和快速響應(yīng)處置能力。

華為安全態(tài)勢(shì)感知入選了2022年Gartner SIEM魔力象限,也是國(guó)內(nèi)唯一入圍的廠商。至此,華為成為國(guó)內(nèi)唯一連續(xù)兩年入圍Gartner SIEM魔力象限的廠商。Gartner分析師認(rèn)為華為的優(yōu)勢(shì)如下:

?威脅分析能力:威脅分析一直是華為重點(diǎn)投資的領(lǐng)域。其UEBA能力提供了基于對(duì)等組的動(dòng)態(tài)檢測(cè)。其基于機(jī)器學(xué)習(xí)的實(shí)體風(fēng)險(xiǎn)排名反映了資產(chǎn)價(jià)值、漏洞風(fēng)險(xiǎn)、攻擊風(fēng)險(xiǎn)等因素。

?豐富的產(chǎn)品生態(tài)能力:華為提供網(wǎng)絡(luò)檢測(cè)與響應(yīng)、沙箱、誘捕、UEBA、編排與響應(yīng)、威脅信息等一系列產(chǎn)品集成能力。

?靈活的場(chǎng)景適配能力:華為產(chǎn)品提供多種形態(tài),包括軟件、硬件和虛擬化部署,還可以通過(guò)華為公有云或私有云進(jìn)行托管,可按需靈活選擇。

-

華為

+關(guān)注

關(guān)注

216文章

35197瀏覽量

255782

原文標(biāo)題:安全態(tài)勢(shì)感知專(zhuān)家說(shuō)第4期:SIEM驅(qū)動(dòng)安全運(yùn)營(yíng)

文章出處:【微信號(hào):Huawei_Fixed,微信公眾號(hào):華為數(shù)據(jù)通信】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

CES Asia 2025同期低空智能感知與空域管理技術(shù)論壇即將啟幕

南京航空航天大學(xué)與慧爾視共建低空安全感知聯(lián)合實(shí)驗(yàn)室

明晚開(kāi)播 |數(shù)據(jù)智能系列講座第7期:面向高泛化能力的視覺(jué)感知系統(tǒng)空間建模與微調(diào)學(xué)習(xí)

龍芯中科與研祥智能發(fā)布全新態(tài)勢(shì)感知專(zhuān)用設(shè)備

隧道管廊振動(dòng)溫度傳感器:構(gòu)筑地下空間安全感知網(wǎng)絡(luò)

芯盾時(shí)代入選嘶吼2025網(wǎng)絡(luò)安全產(chǎn)業(yè)圖譜

汽車(chē)安全技術(shù)全面解析#主動(dòng)安全、被動(dòng)安全和ADAS

芯盾時(shí)代連續(xù)十一次入選安全牛《中國(guó)網(wǎng)絡(luò)安全行業(yè)全景圖》

筑牢安全防線—專(zhuān)業(yè)級(jí)環(huán)境監(jiān)測(cè)感知設(shè)備守護(hù)環(huán)境安全

聚銘網(wǎng)絡(luò)旗下下一代智慧安全運(yùn)營(yíng)中心榮膺“2024年網(wǎng)絡(luò)安全十大優(yōu)秀產(chǎn)品”殊榮

中企通信榮登《CCSIP 2024中國(guó)網(wǎng)絡(luò)安全行業(yè)全景冊(cè)》

功能安全專(zhuān)家小組FSG中國(guó)正式成立

C2000?第2代至第3代MCU功能安全使能器遷移指南

伺服驅(qū)動(dòng)器的安全防護(hù)措施

淺談安數(shù)云智能安全運(yùn)營(yíng)管理平臺(tái):DCS-SOAR

安全態(tài)勢(shì)感知專(zhuān)家說(shuō)第4期:SIEM驅(qū)動(dòng)安全運(yùn)營(yíng)

安全態(tài)勢(shì)感知專(zhuān)家說(shuō)第4期:SIEM驅(qū)動(dòng)安全運(yùn)營(yíng)

評(píng)論