勒索病毒(Ransomware),又稱勒索軟件,是一種特殊的惡意軟件,又被人歸類為“阻斷訪問式攻擊”(denial-of-access attack)。

勒索病毒屬于惡意軟件的一種病毒類型,這種病毒的誕生還要追溯到二十世紀八十年代,早在1989年哈佛大學博士學位的生物學家約瑟夫波普Joseph Popp開發了一款軟件,并向世界衛生組織艾滋病會議的參加者分發了20000張受感染的磁盤,以艾滋病信息-入門軟盤命名,當軟盤插入電腦就會感染該勒索病毒,彈出勒索提示信息框,受害者必須在巴拿馬的郵政郵箱向PC Cyborg Corporation發送189美元,以解鎖電腦的訪問權限,這就是最早的勒索病毒以及勒索攻擊。

我國國內首款勒索病毒Redplus于2006年被首次發現,這個病毒并不會刪除電腦里的文件,而是把它們轉移到一個具有隱藏屬性的文件夾,然后彈出窗口要求用戶將贖金匯到指定的銀行賬戶,金額從70元到200元不等。

勒索病毒主要攻擊方式

勒索病毒主要的攻擊方式,主要有三種:

一是通過RDP、VPN以及組織電子郵箱。不管是通過暴力破解,還是通過地下暗網泄露的憑據信息,通過這些入口進入組織機構,內網橫向滲透之后,安裝各種惡意軟件,進行勒索攻擊活動。

二是通過組織系統應用的各種漏洞。進入組織安裝各種惡意軟件,內網橫向滲透之后,然后進行勒索攻擊活動。

三是通過釣魚、水坑、社工等APT攻擊手法。對組織機構進行APT定向攻擊,入侵之后,安裝各種惡意軟件,內網橫向滲透之后,后期進行勒索攻擊活動。

上面的三種方式都可以進行一重勒索攻擊活動,但如果想進行二重勒索、三重勒索等攻擊活動,一般都是先通過上面的一種方法,進入組織機構內網,然后利用各種黑客工具進行橫向滲透或安裝其他惡意軟件,包含遠控木馬、后門等拿到組織機構核心數據之后,再進行勒索攻擊活動,橫向滲透一般使用的技巧就是紅隊的一些攻擊技巧。

總體來看,勒索病毒攻擊技術已經從最開始單一的使用RDP暴破等攻擊方式,逐漸向APT定向攻擊進行演變,勒索病毒樣本使用的加密算法、免殺技術、攻擊模塊也在不斷增加,同時黑客也會通過RAAS平臺來運營自己的勒索病毒,以賺取更多的利益。

如何防御勒索病毒

隨著勒索病毒的日益猖狂,國內領先的專注于保密與非密領域的分級保護、等級保護、業務連續性安全和大數據安全產品系統與相關技術研究開發的領軍企業——國聯易安開發出下一代勒索病毒防御系統。該系統達到了對所有勒索病毒及其變種的自動識別、主動檢測、精準定位和全面防御效果,解決了勒索病毒“發現難、防御更難”的尷尬困境和問題。

一是通過威脅情報,實現“智能化輔助決策”。在過去的安全防御中,更多的是關注如何提升系統內部的防御能力,缺少對外部攻擊者的研究和了解,永遠處在被動防御的狀態。威脅情報的引入解決了這一問題,通過互聯網上海量數據的收集分析,為用戶提供了攻擊發起者的背景信息,既可以指導安全防御體系建設,也可以直接用來發現安全威脅。

二是通過行為關聯分析,定位“攻擊動作鏈條”。一件攻擊事件在不同的階段具備不同的行為特征,這些行為特征分開來看并不一定直接構成威脅,而原有的系統中并不具備將這些行為進行關聯分析的能力,導致這些安全威脅無法被檢測和阻止。所以,要實現對未知威脅以及未知勒索病毒的檢測必須依靠機器學習和大數據分析能力,通過大量的行為日志分析和快速檢索,找出關鍵目標和威脅,對相關事件進行關聯分析,還原安全事件全貌,并進行有效的防御和處置。

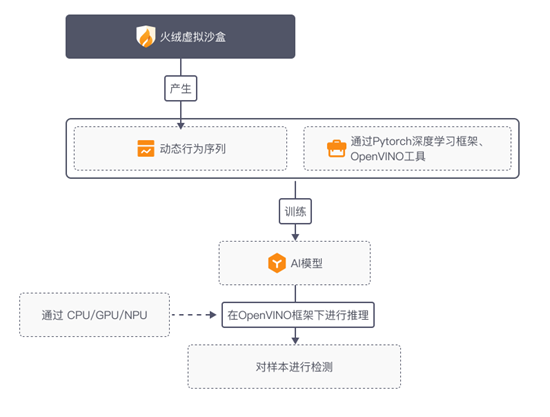

三是通過AI自學習技術,對抗“病毒變種威脅”。傳統殺毒技術嚴重依賴于樣本獲得能力和病毒分析師的能力,基本只能處理已知問題,不能對可能發生的問題進行防范,具有嚴重的滯后性和局限性。國聯易安下一代勒索病毒防御系統依托海量的威脅情報庫和惡意軟件捕獲能力,通過AI自學習技術訓練的未知惡意軟件檢測引擎,可以幫助用戶有效抵抗未知惡意軟件威脅。通過對海量樣本進行監測分析,能夠找到惡意軟件的內在規律,能對未來相當長時期的惡意軟件技術做出前瞻性預測,實現針對病毒變種的有效識別。

四是通過AI仿真誘捕技術,投放誘餌。國聯易安下一代勒索病毒防御系統基于AI技術,構建了仿真誘捕環境,可以實現對可疑文件進行高級威脅檢測。AI仿真誘捕環境通過接收還原PE和非PE文件,使用仿真環境、動態檢測等一系列無簽名檢測方式,發現傳統安全設備無法發現的復雜威脅,并將仿真誘捕平臺上的相關告警發送至分析平臺,實現告警統一管理和后續進一步分析。

五是通過威脅腦圖,顯示“直觀安全態勢”。國聯易安下一代勒索病毒防御系統通過可視化技術的利用,將原本碎片化的威脅告警、異常行為告警數據結構化,以便于用戶理解,從而省去了閱讀繁復報告的過程。可視化技術的利用使得用戶可以更直觀地感受到網絡內的安全形勢,使得安全由“不可見變為可見”,不但帶來了更好的用戶體驗,同時還有效地提高了安全監控的效率。

安全的核心是對抗

防勒索攻擊,是一個很大的話題,目前勒索病毒黑客組織已經形成一整套生態鏈,想防御勒索病毒需要的也是一套系統的防御方案,從邊界防御到系統終端防御,從威脅情報到黑客組織攻擊技術對抗。

安全的核心是對抗,對抗的核心是人。當一些黑客組織的技術水平遠高于一些組織機構或者安全廠商專業技術人員的時候,就不存在安全對抗了,組織機構被勒索攻擊是遲早的問題。做網絡安全其實就是人與人的技術對抗,而且這種對抗是一個不斷持續升級的過程,黑客組織會不斷尋找新的攻擊目標,研究新的攻擊武器,免殺繞過技術,網絡安全防御也需要不斷去研究各種對抗技術,尤其是AI自學習、仿真誘捕、態勢感知技術。

“攻擊者在盜取重要數據后,要挾巨額贖金,甚至通過橫向移動鎖定關鍵數據并在整個網絡中傳播勒索病毒,刪除系統備份數據。尤其值得關注的是,隨著政企數字化轉型和業務上云,勒索病毒越來越多地鎖定云存儲,破壞性也愈來愈嚴重。”國聯易安總經理門嘉平博士表示。

關于國聯易安

北京國聯易安信息技術有限公司(原北京智恒聯盟科技有限公司)簡稱“國聯易安”,成立于2006年,擁有“國聯易安”和“智恒聯盟”兩個品牌,是國內專注于保密與非密領域的分級保護、等級保護、業務連續性安全和大數據安全產品解決方案與相關技術研究開發的領軍企業。公司多項安全技術補了國內技術空白,并且在政府、金融、保密、電信運營商、軍隊軍工、大中型企業、能源、教育、醫療電商等領域得到廣泛應用。

國聯易安除研發生產專業安全產品外,還為客戶提供全面的檢測與防護方案專家咨詢、源代碼安全評估、安全運維值守、智能終端安全評估、安全滲透測試、專業安全培訓等專業安全服務。

審核編輯 黃宇

-

網絡安全

+關注

關注

11文章

3309瀏覽量

61181 -

AI

+關注

關注

88文章

34488瀏覽量

275937

發布評論請先 登錄

迅龍軟件參加開源中國《數智漫談》,探討AI如何邁進大模型時代

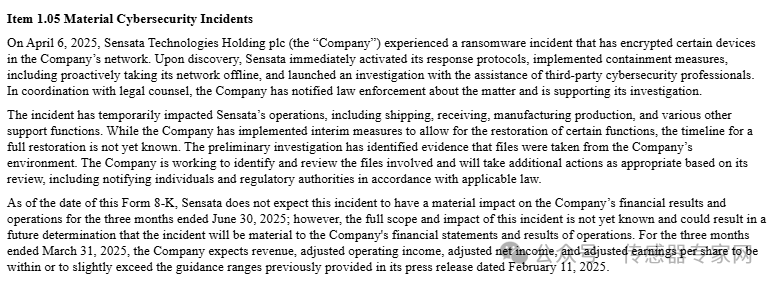

美國傳感器巨頭遭黑客敲詐勒索,中國員工放假一周!

服務器數據恢復—如何預防服務器故障與恢復服務器數據!

節日將至,您的數據上保險了嗎

AN-237: 放大器直接數字頻率合成的DAC選型器應用漫談

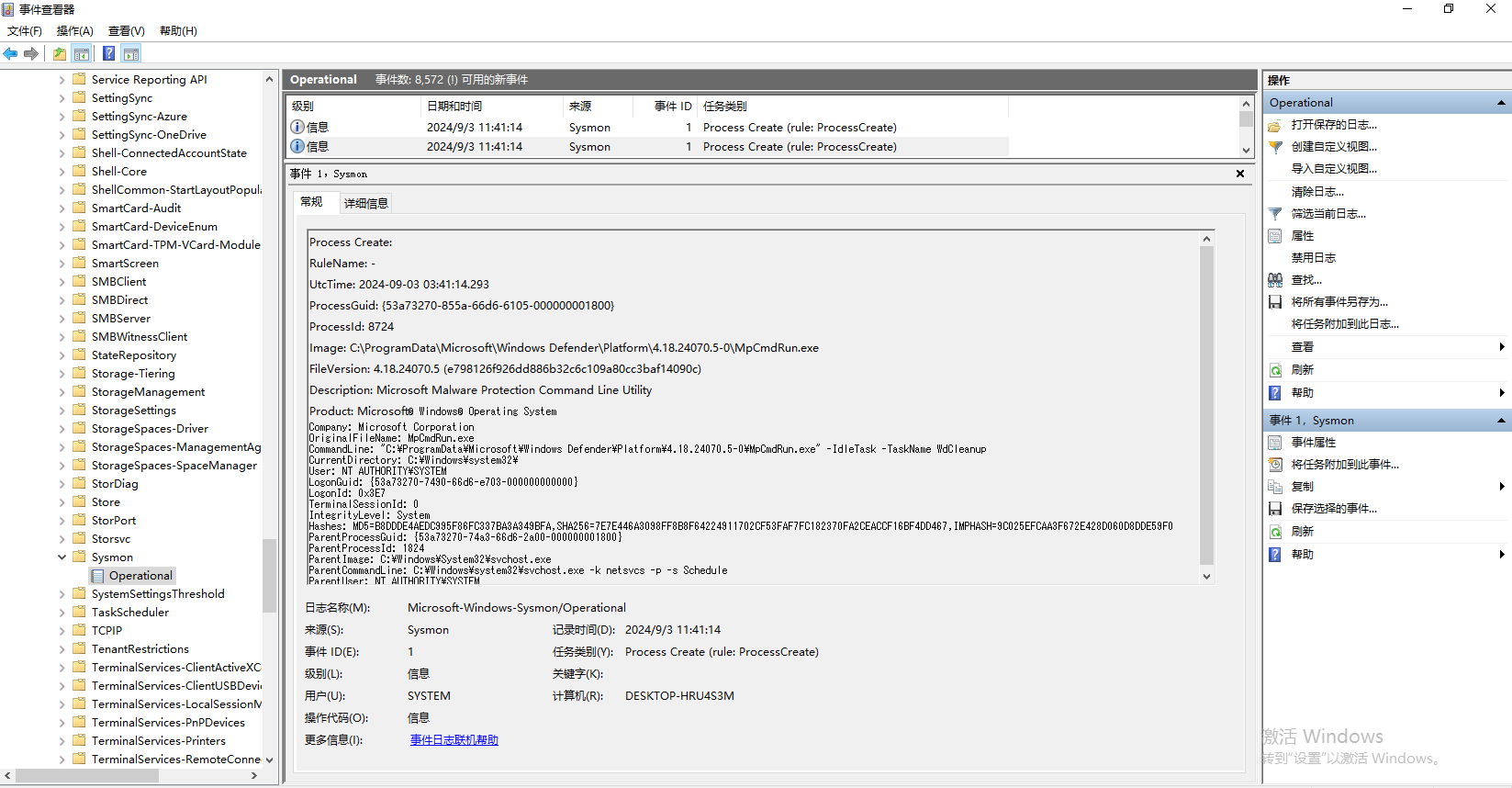

藍隊技術——Sysmon識別檢測宏病毒

Samtec 白皮書 | Flyover?電纜系列下篇

日男子用AI造計算機病毒被判 生成式AI的管控待加強

Lua語法基礎教程(中篇)

Samtec 白皮書 | Flyover?電纜系列中篇

火絨安全利用英特爾OpenVINO工具套件增強病毒檢測能力

勒索病毒“漫談”(中篇)

勒索病毒“漫談”(中篇)

評論