前言

Rootkit木馬是一種系統內核級病毒木馬,其進入內核模塊后能獲取到操作系統高級權限,從而使用各種底層技術隱藏和保護自身,繞開安全軟件的檢測和查殺,通過加載特殊的驅動,修改系統內核,進而達到隱藏信息的目的。rootkit的取證分析是取證工作中的一大難點。

正文

常見的linux rookit取證方式有利用system.map發現_stext、_etext地址異常,檢測加載的異常庫文件,檢測LD_PRELOAD等。常用的軟件包括volatility,其中的插件:linux_apihooks、linux_psenv、linux_proc_maps等都可以幫助我們快速的分析有無惡意軟件,以及惡意軟件使用的手法,快速發現rootkit痕跡。

今天看的兩個項目分別是Babyhids和bpf-hookdetect

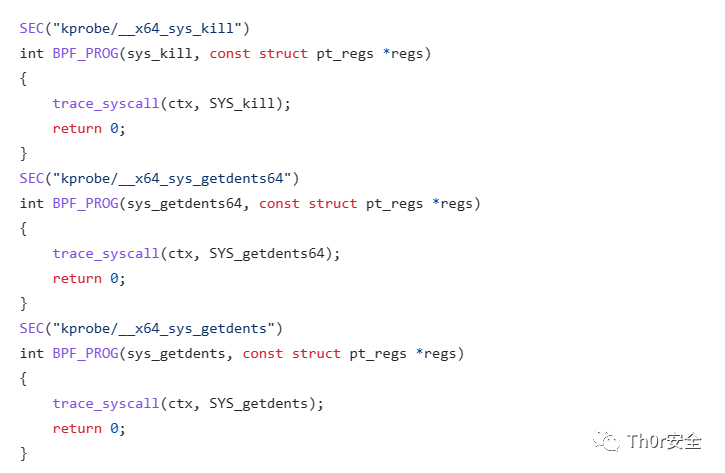

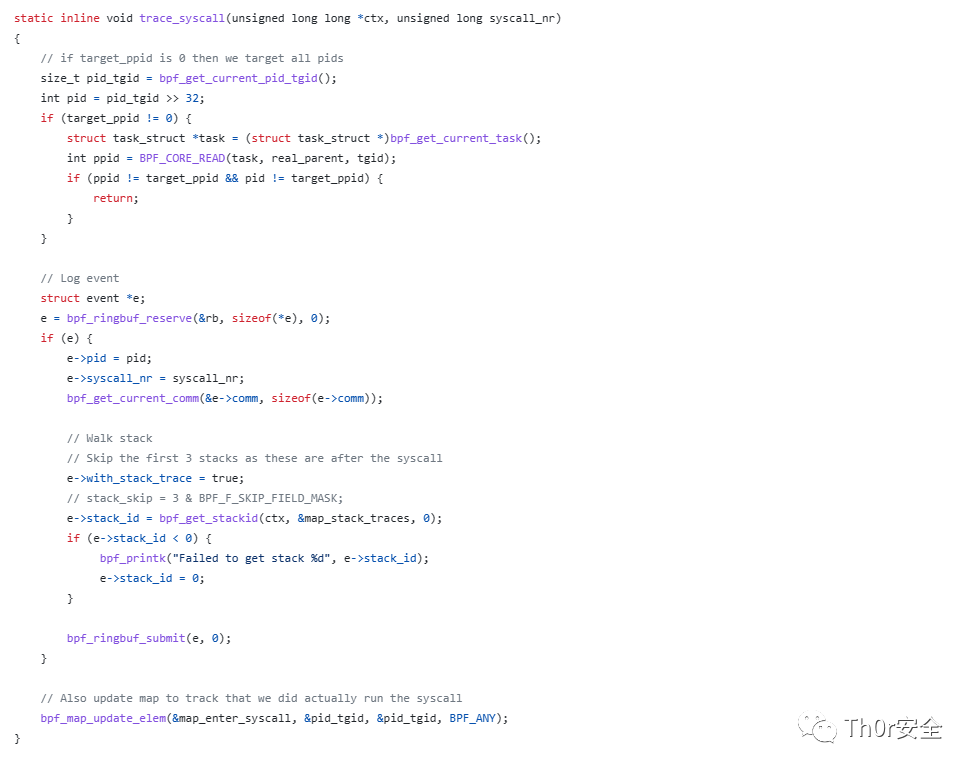

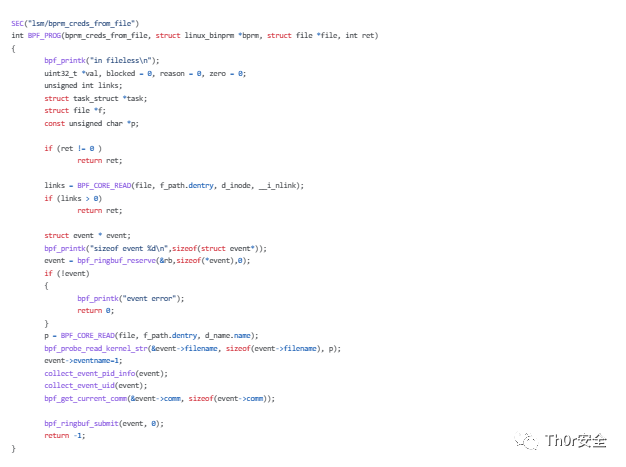

先看的是bpf-hookdetect,對這幾個模塊進行檢測

如果存在調用,則記錄。

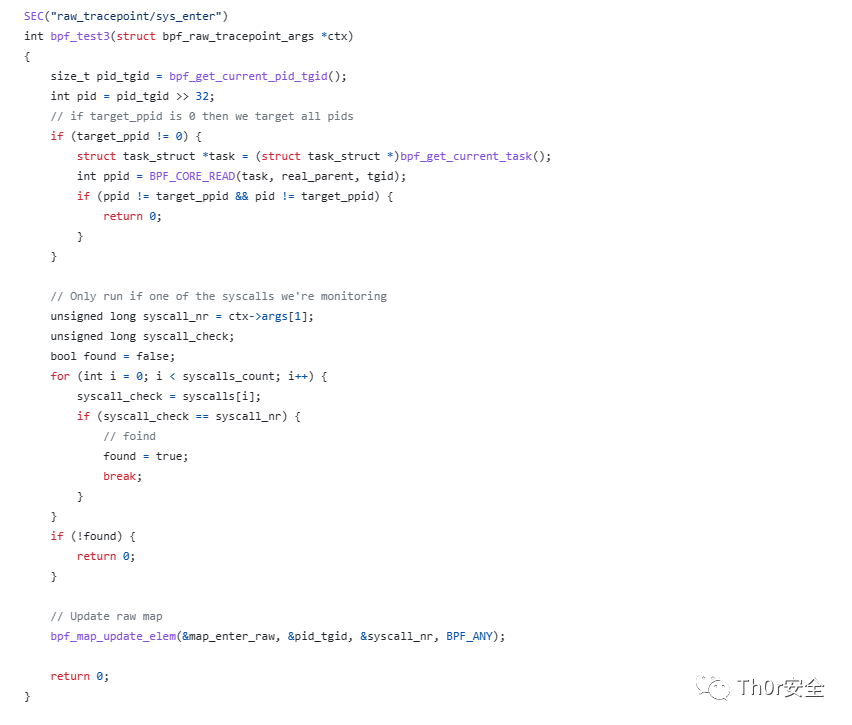

在結束時判斷有無記錄,通過記錄判斷以及反饋有無hooked,以及一些進程信息

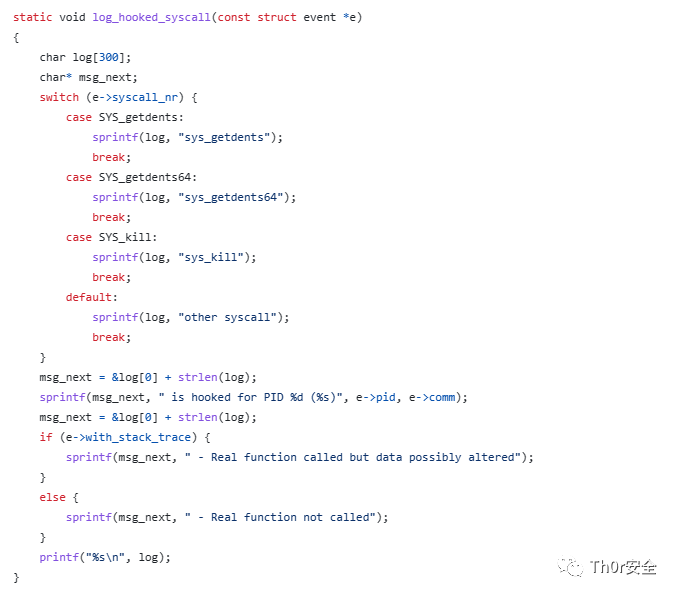

記錄hooked的界面反饋

對于bpf-hookdetect,babyhids可以檢測內核調用模塊文件,能得到更多信息。

babyhids界面hooked反饋

審核編輯:劉清

-

Linux系統

+關注

關注

4文章

601瀏覽量

28174 -

rootkit

+關注

關注

0文章

8瀏覽量

2794

原文標題:利用ebpf檢測rootkit項目取證分析

文章出處:【微信號:哆啦安全,微信公眾號:哆啦安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

基于ebpf的性能工具-bpftrace腳本語法

關于 eBPF 安全可觀測性,你需要知道的那些事兒

openEuler 倡議建立 eBPF 軟件發布標準

Kylin系統的內核級Rootkit防護

反rootkit的內核完整性檢測與恢復技術

永久型Windows Rootkit 檢測技術

基于Multi-Agent 的網絡入侵取證模型的設計

支持計算機取證的入侵檢測系統的設計與實現

Rootkit是什么

eBPF是什么以及eBPF能干什么

介紹eBPF針對可觀測場景的應用

防御Rootkit攻擊并避免惡意惡意軟件

基于ebpf的性能工具-bpftrace

ebpf的快速開發工具--libbpf-bootstrap

eBPF動手實踐系列三:基于原生libbpf庫的eBPF編程改進方案簡析

如何利用ebpf檢測rootkit項目取證呢?

如何利用ebpf檢測rootkit項目取證呢?

評論