?本期講解嘉賓

?本期講解嘉賓

勒索軟件攻擊,一種經(jīng)久不衰的威脅,依然讓全球企業(yè)倍感恐慌

萬(wàn)物相生相成,數(shù)字化轉(zhuǎn)型提高了生產(chǎn)效率,但也給攻擊者提供了更多的機(jī)會(huì)和手段,增加了網(wǎng)絡(luò)安全風(fēng)險(xiǎn)。在勒索軟件即服務(wù)(RaaS)、匿名化加密貨幣支付、大模型加持下的高級(jí)勒索樣本生成和敲詐勒索帶來(lái)的暴利的助力下,勒索軟件攻擊已經(jīng)成為最成功的網(wǎng)絡(luò)犯罪商業(yè)模式之一。

2022年至今,根據(jù)華為安全智能中心監(jiān)測(cè),全網(wǎng)每周收集捕獲的勒索軟件攻擊樣本可達(dá)百萬(wàn)量級(jí),勒索軟件網(wǎng)絡(luò)傳播次數(shù)可達(dá)上千次,且有持續(xù)穩(wěn)定增加趨勢(shì),影響面從企業(yè)到關(guān)鍵基礎(chǔ)設(shè)施,從業(yè)務(wù)數(shù)據(jù)安全到國(guó)家安全與社會(huì)穩(wěn)定。

從華為乾坤安全服務(wù)現(xiàn)網(wǎng)運(yùn)營(yíng)和安全報(bào)告公開(kāi)披露的數(shù)據(jù)看,相比較于2022年以前的勒索軟件攻擊,勒索軟件攻擊技術(shù)呈現(xiàn)出新趨勢(shì):

-

為有效規(guī)避勒索軟件檢測(cè)機(jī)制,更快地加密文件,越來(lái)越多的勒索軟件家族采用“間歇性加密”技術(shù),如BlackCat、Agenda、BabLock、Qyick等家族。

-

編程語(yǔ)言開(kāi)始轉(zhuǎn)向更安全、高效的Rust、Go、.Net,且跨平臺(tái)勒索成為一個(gè)主流趨勢(shì),據(jù)華為乾坤安全服務(wù)團(tuán)隊(duì)統(tǒng)計(jì),有20+流行的勒索軟件家族支持跨平臺(tái)勒索。

-

高級(jí)勒索軟件攻擊越來(lái)越傾向于結(jié)合高危應(yīng)用程序漏洞攻擊,并使用無(wú)文件攻擊技術(shù),例如近期頻發(fā)的Tellyouthepass、ESXiArg和Magniber家族等。

很多企業(yè)總是抱著僥幸的心態(tài),覺(jué)得勒索防御與我無(wú)關(guān)。華為勒索攻擊態(tài)勢(shì)分析報(bào)告表明,勒索病毒就像潛伏在我們身邊的病毒一樣,隨時(shí)可能襲擊企業(yè)的關(guān)鍵資產(chǎn)和核心數(shù)據(jù)。很多企業(yè)都曾經(jīng)遭受過(guò)這種攻擊,但不是所有的案例都被曝光出來(lái),對(duì)于沒(méi)有中招的企業(yè),往往會(huì)忽視警示。所以針對(duì)勒索防御,無(wú)論甲方還是乙方都應(yīng)該修正一條經(jīng)驗(yàn)法則:不再只考慮勒索軟件攻擊是否發(fā)生,而是要考慮它何時(shí)會(huì)發(fā)生以及發(fā)生多少次,才能以正確的姿態(tài)在這場(chǎng)攻防無(wú)限游戲中與勒索軟件攻擊長(zhǎng)期共舞。

02勒索軟件攻擊防御為何困難重重

勒索軟件的本質(zhì)是破壞數(shù)據(jù)完整性,它可以獲取文件或系統(tǒng)的控制權(quán)限,并阻止用戶(hù)控制這些文件或系統(tǒng),導(dǎo)致企業(yè)核心業(yè)務(wù)停擺,直到受害者支付贖金以換取解密密鑰,該密鑰允許用戶(hù)恢復(fù)被程序加密的文件或系統(tǒng)。

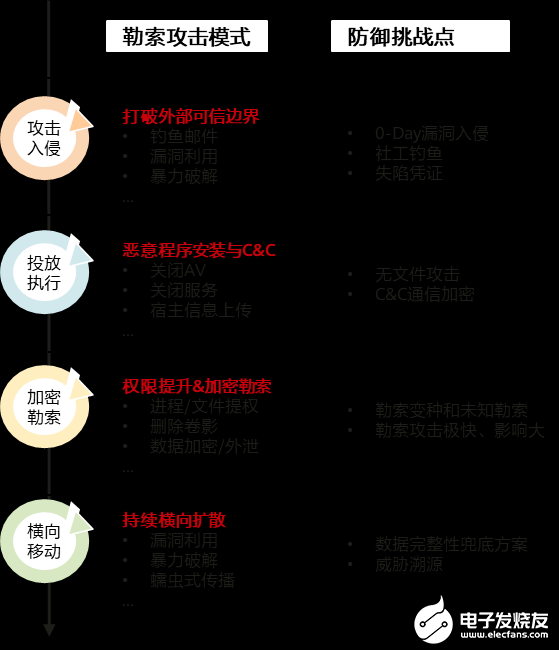

一般來(lái)說(shuō),勒索軟件攻擊鏈條分成如圖1-1所示的四個(gè)關(guān)鍵步驟:攻擊入侵、病毒投放&執(zhí)行、加密勒索、橫向移動(dòng)影響更多更重要的主機(jī)。將整個(gè)攻擊鏈條映射到Mitre ATT&CK框架中發(fā)現(xiàn),70%以上的攻擊行為點(diǎn)發(fā)生在終端側(cè),故終端是勒索防御的主戰(zhàn)場(chǎng)。

圖1-1勒索軟件攻擊鏈條

傳統(tǒng)的防御手段面對(duì)如此復(fù)雜的勒索攻擊鏈條往往束手無(wú)策,原因在于企業(yè)單位和攻擊者之間的攻防對(duì)抗是不對(duì)等的,對(duì)攻擊方來(lái)說(shuō)1%的攻擊成功等于攻擊100%成功,對(duì)防守方來(lái)說(shuō)即使做到了 99% 的防守成功,有 1% 被突破也等于防守 100% 失敗,因此防御難度遠(yuǎn)遠(yuǎn)大于攻擊,針對(duì)高級(jí)勒索軟件攻擊有如下挑戰(zhàn):

-

在攻擊入侵階段,伴隨著數(shù)字化和信息化的繁榮,黑客可利用的漏洞量也呈現(xiàn)正相關(guān)趨勢(shì),不同于傳統(tǒng)的已知漏洞防御手段,日益增加的0-Day漏洞、定向釣魚(yú)攻擊應(yīng)該如何有效應(yīng)對(duì)?

-

絕大多數(shù)終端安全防護(hù)方案主要針對(duì)投放階段的文件建立有效防御,對(duì)于一些漏洞攻擊、進(jìn)程注入、腳本執(zhí)行等無(wú)文件攻擊手段該如何有效處理?攻擊者為了控制目標(biāo)系統(tǒng)往往采用更加隱蔽的加密通信技術(shù),檢測(cè)難度指數(shù)級(jí)上升,如何有效應(yīng)對(duì)?

-

勒索病毒問(wèn)世34年,很多終端安全防護(hù)方案基本可以做到已知勒索病毒的防護(hù),真正的難點(diǎn)是如何防御勒索變種和未知勒索軟件。TOP100流行勒索軟件家族沙盒運(yùn)行發(fā)現(xiàn)80%的樣本從開(kāi)始運(yùn)行到開(kāi)始加密的時(shí)間窗在5分鐘內(nèi),且平均加密速度在30MB/秒以上,面對(duì)如此閃電速度的勒索軟件攻擊,防御方案如何做到數(shù)據(jù)完整性保護(hù)?

-

勒索軟件攻擊鏈條如此復(fù)雜,如何全面還原勒索攻擊入侵鏈路,證明已經(jīng)控制、根除、恢復(fù)勒索攻擊帶來(lái)的影響,并有效加固避免再次遭受勒索軟件攻擊呢?

03華為端邊云協(xié)同多層次高級(jí)勒索防御方案

針對(duì)高級(jí)勒索軟件攻擊的上述挑戰(zhàn),華為勒索防御團(tuán)隊(duì)認(rèn)為需要站在攻擊者的角度分析戰(zhàn)術(shù)、拆解攻擊招式,首先我們來(lái)看攻擊者的兩個(gè)主要特點(diǎn):

01

攻擊者也會(huì)考慮投入產(chǎn)出比,為了快速拿到贖金或形成威懾,攻擊和加密速度極快。

02攻擊者通過(guò)恢復(fù)用戶(hù)核心業(yè)務(wù)數(shù)據(jù)來(lái)獲取贖金,攻擊者一定會(huì)加密用戶(hù)業(yè)務(wù)數(shù)據(jù)。

針對(duì)第一個(gè)特點(diǎn),我們主要的應(yīng)對(duì)理念是防御前移,建立分層防御網(wǎng)且實(shí)時(shí)防御,盡早斷開(kāi)攻擊者的入侵鏈路,降低攻擊者ROI(Return-on-investment,投資凈利率),不斷增加攻擊者的成本和難度。從基于NDR(Network Detection and Response,網(wǎng)絡(luò)威脅檢測(cè)與響應(yīng))的高級(jí)入侵線(xiàn)索發(fā)現(xiàn)(如0-Day漏洞利用),到XDR(Extended Detection and Response,可擴(kuò)展威脅檢測(cè)與響應(yīng)) IOA(Indicator of Attack,攻擊指標(biāo))高級(jí)威脅檢測(cè)引擎實(shí)現(xiàn)勒索加密前阻斷,再到文件加密攻擊攔截,每一環(huán)節(jié)的防御機(jī)制均為上一環(huán)節(jié)防御機(jī)制的防御兜底,緩解勒索軟件攻擊帶來(lái)的影響。

針對(duì)第二個(gè)特點(diǎn),我們需要抓住勒索軟件攻擊的不變量“文件加密攻擊”,通過(guò)主動(dòng)誘捕技術(shù)加快攻擊意圖顯現(xiàn)并在加密用戶(hù)核心數(shù)據(jù)前處置威脅實(shí)體,在“用戶(hù)數(shù)據(jù)早晚會(huì)被加密”的假設(shè)下為用戶(hù)提供加密文件恢復(fù)兜底方案,穩(wěn)定恢復(fù)到加密前的狀態(tài),確保用戶(hù)數(shù)據(jù)零損失。

為了徹底控制、根除、恢復(fù)勒索軟件攻擊帶來(lái)的影響,我們需要通過(guò)攻擊可視化技術(shù)和深度溯源技術(shù)直接還原攻擊入口,助力定位根因,構(gòu)建完整攻擊故事線(xiàn),發(fā)現(xiàn)真實(shí)攻擊意圖,復(fù)盤(pán)企業(yè)信息系統(tǒng)弱點(diǎn),多層次修復(fù)攻擊面,構(gòu)建更完善的勒索防御體系。圖1-2為華為高級(jí)勒索防御方案的核心技術(shù)。

圖1-2高級(jí)勒索防御方案核心技術(shù)

以下對(duì)勒索防御方案的核心技術(shù)展開(kāi)闡述:

NDR高級(jí)入侵線(xiàn)索發(fā)現(xiàn):察微以知著,尋蹤于“無(wú)形”

邊界突破是未知勒索軟件進(jìn)入目標(biāo)系統(tǒng)的關(guān)鍵環(huán)節(jié),外聯(lián)C&C通信是控制目標(biāo)系統(tǒng)的重要手段,傳統(tǒng)的IPS/IDS僅能解決已知攻擊檢測(cè),例如:N-day漏洞、常規(guī)暴力破解、已知家族C&C信息等,面對(duì)0-Day漏洞和占比日益增加的加密流量攻擊卻束手無(wú)策,華為NDR團(tuán)隊(duì)創(chuàng)新采用三層防御方案有效應(yīng)對(duì):

-

無(wú)監(jiān)督學(xué)習(xí)+細(xì)粒度動(dòng)態(tài)特征基線(xiàn)+統(tǒng)計(jì)分析發(fā)現(xiàn)0-Day漏洞線(xiàn)索、未知加密流量攻擊線(xiàn)索,不依賴(lài)任何標(biāo)簽,由安全資深專(zhuān)家和數(shù)學(xué)家、AI科學(xué)家領(lǐng)域知識(shí)深度融合,基于場(chǎng)景化建模的思路,利用30+統(tǒng)計(jì)工具、孤立森林、極值理論等方法,將已知攻擊場(chǎng)景(20+)的數(shù)據(jù)泛化到未知行為發(fā)現(xiàn),從而全面發(fā)現(xiàn)攻擊線(xiàn)索。目前,已經(jīng)累計(jì)開(kāi)發(fā)了50+異常檢測(cè)模型。

-

因果關(guān)聯(lián)分析 + 監(jiān)督樹(shù)算法 + 統(tǒng)計(jì)分析進(jìn)行事件建模,從海量的告警中識(shí)別隱蔽攻擊,例如:代碼執(zhí)行漏洞、慢速暴破等,精度可達(dá)99.9%。

-

風(fēng)險(xiǎn)傳播算法 +行為相似度模型進(jìn)行關(guān)系建模,持續(xù)發(fā)現(xiàn)類(lèi)似的攻擊模式和受害基礎(chǔ)設(shè)施。

IOA高級(jí)威脅檢測(cè)引擎:料敵于機(jī)先,覓敵于“無(wú)痕”

對(duì)于繞過(guò)邊界防御的勒索軟件攻擊,華為XDR IOA行為檢測(cè)引擎毫秒級(jí)實(shí)時(shí)檢測(cè)終端上的異常行為模式,通過(guò)華為獨(dú)創(chuàng)的內(nèi)存威脅溯源圖與網(wǎng)絡(luò)側(cè)的攻擊線(xiàn)索實(shí)時(shí)深度聯(lián)動(dòng),通過(guò)泛化能力極強(qiáng)的圖因果關(guān)聯(lián)模型、時(shí)序關(guān)聯(lián)模型、時(shí)間關(guān)聯(lián)模型、統(tǒng)計(jì)關(guān)聯(lián)模型等精準(zhǔn)研判0-Day漏洞利用成功、powershell攻擊投遞、釣魚(yú)入侵成功等高級(jí)無(wú)文件攻擊場(chǎng)景,并精準(zhǔn)識(shí)別威脅子圖、威脅實(shí)體,通過(guò)XDR與網(wǎng)關(guān)、終端聯(lián)動(dòng)毫秒級(jí)切斷攻擊執(zhí)行鏈路,當(dāng)前已累計(jì)模型15+,精度95%+。

對(duì)于已經(jīng)執(zhí)行起來(lái)的勒索軟件載體,同樣通過(guò)獨(dú)創(chuàng)的內(nèi)存溯源圖,通過(guò)啟發(fā)式的方式鎖定威脅根節(jié)點(diǎn),組合400+流行勒索軟件家族專(zhuān)家深度分析,高維度泛化抽象+大數(shù)據(jù)挖掘的關(guān)鍵因果鏈條,疊加信任傳播算法和華為第三代靜態(tài)文件檢測(cè)引擎,可有效實(shí)現(xiàn)對(duì)勒索軟件變種和未知勒索軟件加密前的實(shí)時(shí)精準(zhǔn)研判,并基于威脅根節(jié)點(diǎn)毫秒級(jí)自動(dòng)處置攻擊鏈條,緩解勒索軟件攻擊帶來(lái)的影響。

在華為乾坤未知勒索軟件攻擊測(cè)評(píng)中,近百萬(wàn)勒索軟件樣本,在400+主流的勒索軟件家族上通過(guò)勒索軟件加密前的行為特征可有效支撐近90%的勒索軟件攻擊研判,現(xiàn)網(wǎng)運(yùn)行半年無(wú)誤報(bào),半年后采用1000個(gè)流行勒索軟件樣本評(píng)測(cè),檢出率下降不到5%。

內(nèi)核主動(dòng)誘捕技術(shù):虛實(shí)逆攻守,引劍斬邪魔

正如前文所述,文件攻擊(加密、破壞等)是勒索攻擊的不變量,也是整個(gè)勒索攻擊檢測(cè)鏈條上的兜底環(huán)節(jié),是在勒索動(dòng)態(tài)攻防對(duì)抗上保持優(yōu)勢(shì)的關(guān)鍵“一招”。

為了從戰(zhàn)術(shù)上扭轉(zhuǎn)攻防對(duì)抗的不對(duì)等性,變被動(dòng)為主動(dòng),華為終端檢測(cè)與響應(yīng)EDR產(chǎn)品基于內(nèi)核級(jí)主動(dòng)誘捕技術(shù),在用戶(hù)正常辦公和業(yè)務(wù)無(wú)感知狀態(tài)下全天候自動(dòng)守護(hù),保護(hù)客戶(hù)關(guān)鍵數(shù)據(jù)資產(chǎn)免受損失。那么,華為終端檢測(cè)與響應(yīng)EDR產(chǎn)品如何做到這一點(diǎn)呢?

-

誘捕部署攔截攻擊必經(jīng)之路,捕獲勒索加密第一跳:基于400+流行勒索軟件家族攻擊模式深度研究和用戶(hù)辦公行為模式學(xué)習(xí),勒索專(zhuān)用靜態(tài)+基線(xiàn)動(dòng)態(tài)誘餌,勒索軟件文件攻擊發(fā)動(dòng)即感知。

-

誘捕全面數(shù)據(jù)采集,打破攻擊透視能力天花板:感知誘餌多維度細(xì)微變化,勒索攻擊透視無(wú)死角。

-

內(nèi)核級(jí)快速精準(zhǔn)研判,鎖定威脅實(shí)體:基于AI的海量勒索文件攻擊模式挖掘算法,實(shí)時(shí)精準(zhǔn)研判,有效區(qū)分勒索攻擊和用戶(hù)正常操作。

-

內(nèi)核級(jí)毫秒級(jí)處置,用戶(hù)數(shù)據(jù)接近零損失:基于終端內(nèi)存圖鎖定惡意進(jìn)程鏈,第一時(shí)間發(fā)起勒索攻擊阻斷動(dòng)作,將用戶(hù)數(shù)據(jù)風(fēng)險(xiǎn)降至最低。

在華為乾坤未知勒索攻擊測(cè)評(píng)中,基于主動(dòng)誘捕技術(shù),華為終端檢測(cè)與響應(yīng)EDR產(chǎn)品對(duì)未知勒索文件攻擊覆蓋率可達(dá)99.99%,毫秒級(jí)處置響應(yīng),現(xiàn)場(chǎng)平均被加密文件數(shù)3.07,結(jié)合輕量級(jí)備份恢復(fù)機(jī)制,保障用戶(hù)關(guān)鍵數(shù)據(jù)資產(chǎn)零損失。

跨域攻擊鏈還原:問(wèn)君來(lái)時(shí)路,一鍵寰宇清

前面所述主要目標(biāo)是如何及時(shí)切斷整個(gè)勒索軟件攻擊的入侵鏈路,緩解勒索軟件攻擊帶來(lái)的影響,為了全面控制、根除、恢復(fù)攻擊帶來(lái)的負(fù)面影響,還需要還原整個(gè)攻擊鏈路,這是防御閉環(huán)的最后一步。當(dāng)前隨著操作系統(tǒng)組件日趨復(fù)雜,攻擊者的對(duì)抗和逃逸手段也日趨多樣化、隱秘化,攻擊鏈路的關(guān)鍵要素往往散落在多個(gè)數(shù)據(jù)域(進(jìn)程、文件、系統(tǒng)服務(wù)、計(jì)劃任務(wù)、網(wǎng)絡(luò)連接、數(shù)據(jù)包等),呈現(xiàn)出碎片化的分布,給完整攻擊鏈路還原帶來(lái)巨大挑戰(zhàn)。

為應(yīng)對(duì)上述挑戰(zhàn),自動(dòng)揭示完整攻擊鏈路,幫助客戶(hù)一鍵完成深度清理并看清攻擊入口,降低安全運(yùn)營(yíng)繁重的人力投入,華為XDR做出如下創(chuàng)新:

-

跨終端、異構(gòu)數(shù)據(jù)時(shí)空關(guān)聯(lián)還原事件全貌:勒索軟件攻擊不是一次性完成的,它們會(huì)在各個(gè)路徑上都留下痕跡,通常以網(wǎng)絡(luò)、終端為主,要全面遙測(cè)這些數(shù)據(jù)并在一個(gè)工作界面進(jìn)行攻擊故事線(xiàn)關(guān)聯(lián),構(gòu)建完整可視化進(jìn)程鏈。

-

構(gòu)建攻擊逃逸知識(shí)庫(kù)以有效應(yīng)對(duì)攻擊路徑碎片化:覆蓋計(jì)劃任務(wù)濫用、系統(tǒng)服務(wù)濫用、惡意代碼注入、漏洞利用等多種復(fù)雜攻擊場(chǎng)景,并通過(guò)攻擊語(yǔ)義關(guān)聯(lián)技術(shù)進(jìn)行攻擊溯源增強(qiáng),提供完整的可視化進(jìn)程鏈。

-

從終端失陷溯源可視化、攻擊影響面可視化、完整攻擊故事可視化等多視角提供每個(gè)威脅攻擊過(guò)程的高度可視化,成為安全運(yùn)營(yíng)效率提升的利器。

-

結(jié)合威脅信息、漏洞信息、沙箱等,組合IOA+IOC(Indicator of Compromise,失陷指標(biāo))+AI+UEBA(User and Entity Behavior Analytics,用戶(hù)和實(shí)體行為分析)等全面精準(zhǔn)研判攻擊,實(shí)現(xiàn)70%以上的威脅一鍵自動(dòng)處置,并以可視化的方式定位根因,包括:攻擊者從哪里來(lái)?攻擊者整個(gè)入侵鏈路地圖是什么?攻擊者都干了哪些壞事?攻擊者是否還有潛伏?攻擊者是否取得更多權(quán)限?我們還需做什么才能徹底根除、修復(fù)勒索軟件攻擊帶來(lái)的影響?

加密文件恢復(fù):運(yùn)行輕如燕,守護(hù)穩(wěn)如山

正如2014年上映的德國(guó)驚悚電影《我是誰(shuí):沒(méi)有絕對(duì)安全的系統(tǒng)》中的名言“沒(méi)有絕對(duì)安全的系統(tǒng)”所表達(dá)的含義一樣,我們應(yīng)當(dāng)假設(shè)企業(yè)遲早會(huì)遭遇勒索軟件攻擊,更何況勒索軟件加密速度如此之快(LockBit家族可在4分鐘加密10萬(wàn)個(gè)文件)。為了確保數(shù)據(jù)零損失,華為終端檢測(cè)與響應(yīng)EDR產(chǎn)品內(nèi)置終端輕量級(jí)備份恢復(fù)機(jī)制作為兜底方案,可在檢測(cè)到勒索攻擊后,將被加密文件恰好恢復(fù)至加密前的狀態(tài)并清理勒索信等垃圾文件,實(shí)現(xiàn)無(wú)損回滾,核心技術(shù)如下:

-

文件破壞全場(chǎng)景覆蓋:克服高難度的內(nèi)核態(tài)開(kāi)發(fā)挑戰(zhàn),在內(nèi)核層監(jiān)控勒索病毒對(duì)文件的所有細(xì)粒度動(dòng)作,并抽象到備份邏輯,融入驅(qū)動(dòng)程序。

-

勒索病毒全進(jìn)程鏈回滾:全面覆蓋勒索病毒的多進(jìn)程加密行為,支持全進(jìn)程鏈回滾,內(nèi)置復(fù)雜的精細(xì)化文件回滾順序機(jī)制,支持勒索病毒全進(jìn)程鏈自動(dòng)化逆修改。

-

輕量靈活:備份單文件時(shí)長(zhǎng)<10ms,單終端內(nèi)存<5M,CPU無(wú)感知。此外,不僅內(nèi)置對(duì)100多種重要文件的保護(hù),用戶(hù)還可以自行添加需要備份的文件類(lèi)型,設(shè)定備份區(qū)位置,備份區(qū)占用比等,易用性?xún)?yōu)秀。

相比業(yè)界其他勒索備份方案,華為終端檢測(cè)與響應(yīng)EDR產(chǎn)品將檢測(cè)和備份解耦,克服了漏檢/誤寫(xiě)、斷電場(chǎng)景下內(nèi)容丟失問(wèn)題,且具備如下優(yōu)勢(shì):

-

事件驅(qū)動(dòng)機(jī)制,存儲(chǔ)資源占用少。

-

實(shí)時(shí)備份,無(wú)文件版本差異。

-

聯(lián)動(dòng)檢測(cè),自動(dòng)恢復(fù),無(wú)需用戶(hù)手工操作。

04結(jié)束語(yǔ):全面賦能,共促創(chuàng)新

未來(lái)的勒索軟件攻擊還將持續(xù)演進(jìn),并且增長(zhǎng)速度也會(huì)更快,攻擊的目標(biāo)和形勢(shì)不斷變化,防御對(duì)抗將是長(zhǎng)期性的。針對(duì)高級(jí)勒索軟件攻擊防御,仍需借助端邊云協(xié)同,分層構(gòu)建防御網(wǎng),將核心的防御邏輯、攻防知識(shí)、能力,流程化、智能化、自動(dòng)化,同時(shí)動(dòng)態(tài)更新特征和算法保持威脅主動(dòng)感知的靈敏度。

同時(shí)為了共同抵抗這項(xiàng)威脅,還需要全行業(yè)攜手合作,共同推動(dòng)創(chuàng)新,賦能企業(yè)安全防御能力。我們需要加強(qiáng)對(duì)勒索攻擊的認(rèn)知和理解,不斷提升安全意識(shí)和技能,采用最先進(jìn)的安全技術(shù)和工具,建立完善的安全體系。同時(shí),我們也需要加強(qiáng)信息共享和合作,共同應(yīng)對(duì)勒索攻擊的挑戰(zhàn)。只有通過(guò)全行業(yè)的共同努力,才能夠有效地抵御勒索攻擊,保障企業(yè)的安全和穩(wěn)定發(fā)展,打贏這場(chǎng)持久戰(zhàn)。

-

華為

+關(guān)注

關(guān)注

216文章

35193瀏覽量

255717

原文標(biāo)題:華為安全大咖談 | 華為終端檢測(cè)與響應(yīng)EDR 第04期:如何對(duì)高級(jí)勒索攻擊說(shuō)“不”

文章出處:【微信號(hào):Huawei_Fixed,微信公眾號(hào):華為數(shù)據(jù)通信】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

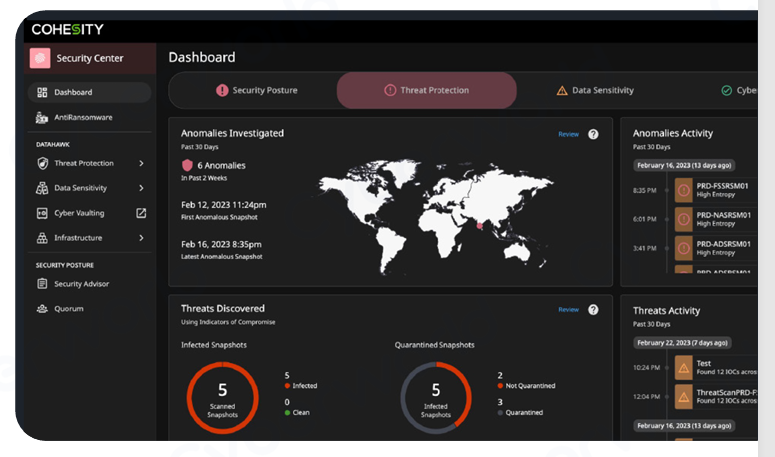

Cohesity DataHawk 加強(qiáng)網(wǎng)絡(luò)響應(yīng)和快速恢復(fù)干凈的數(shù)據(jù)

華為榮獲ITP.NET年度終端安全創(chuàng)新獎(jiǎng)

華納云如何為電商大促場(chǎng)景扛住Tb級(jí)攻擊不宕機(jī)?

跟著華為學(xué)硬件電路設(shè)計(jì),華為全套硬件電路設(shè)計(jì)學(xué)習(xí)資料都在這里了!

華為支付-商戶(hù)基礎(chǔ)支付場(chǎng)景準(zhǔn)備

華為支付接入規(guī)范

華為支付-(可選)特定場(chǎng)景配置操作

Payment Kit(華為支付服務(wù))概述

華為OceanStor Dorado全閃存存儲(chǔ)獲CC最高級(jí)別安全認(rèn)證

華為榮獲最佳網(wǎng)絡(luò)安全解決方案金獎(jiǎng)

【即將開(kāi)始】OpenHarmony城市技術(shù)論壇——第11期(香港站):智能終端操作系統(tǒng)技術(shù)與國(guó)際化生態(tài)構(gòu)建

OpenHarmony城市技術(shù)論壇第11期(香港站)【智能終端操作系統(tǒng)技術(shù)與國(guó)際化生態(tài)構(gòu)建】大咖齊聚

大咖說(shuō) | 英飛凌×ETG×RT-Thread 共同探討AI時(shí)代下的MCU生態(tài)合作

華為安全大咖談 | 華為終端檢測(cè)與響應(yīng)EDR 第04期:如何對(duì)高級(jí)勒索攻擊說(shuō)“不”

華為安全大咖談 | 華為終端檢測(cè)與響應(yīng)EDR 第04期:如何對(duì)高級(jí)勒索攻擊說(shuō)“不”

評(píng)論