近期召開的“ASPLOS 2024”會議上,谷歌與加利福尼亞大學圣地亞哥分校、普渡大學等機構合作發表一項研究報告,闡述了一種名為“Pathfinder”的新型攻擊方法,該方法能成功突破英特爾CPU防護系統,從中獲得用戶正在處理的JPEG圖片以及AES密鑰。

據了解,Pathfinder技術利用了現代CPU的分支預測機制,通過操控分支預測器的關鍵部分,實現對程序控制流歷史記錄的重構,并發動高精度的Spectre攻擊。

值得關注的是,研究團隊在2018年的Spectre攻擊方案基礎上進行了改進,通過引發分支錯誤預測,使受害設備的程序執行非預期的代碼路徑,進而揭示設備內的敏感信息。

然而,此漏洞僅適用于英特爾處理器,對AMD、蘋果、高通等品牌的處理器并不適用。盡管如此,研究人員仍提醒道,并非所有處理器都能完全避免此類風險:

研究結果顯示,路徑歷史寄存器的內容極易被泄露,這意味著許多分支代碼都可能成為潛在的攻擊途徑。一旦這些漏洞被發現,將對計算機安全造成嚴重威脅。

-

處理器

+關注

關注

68文章

19882瀏覽量

234933 -

英特爾

+關注

關注

61文章

10192瀏覽量

174592 -

cpu

+關注

關注

68文章

11074瀏覽量

216900

發布評論請先 登錄

為什么GNSS/INS組合被譽為導航界的"黃金搭檔"?

工業數采很多數據你可能用不上,不同系統要的&quot;數據菜&quot;要對號入座

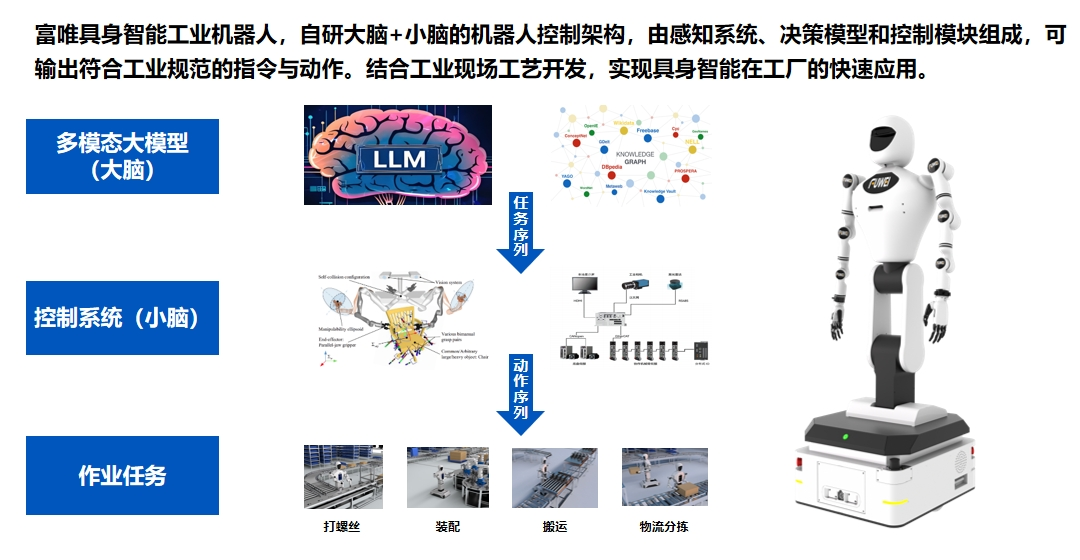

人形機器人為什么要定制? ——揭秘工業場景的&quot;千面需求&quot;

倉儲界的&quot;速效救心丸&quot;,Ethercat轉PROFINET網關實戰案例

國產CPU處理器性能實測:龍芯/海光/兆芯/華頡VS英特爾和AMD,這份對比太真實!

電纜局部放電在線監測:守護電網安全的&amp;quot;黑科技&amp;quot;

煉油廠開閉所局放監測:為能源樞紐裝上&amp;quot;智能安全閥&amp;quot;

隧道管廊變壓器局放在線監測:為地下&amp;quot;電力心臟&amp;quot;裝上智能聽診器

【硬核測評】凌華DAQE雙雄爭霸:工業數據采集界的&amp;quot;速度與激情&amp;quot;實戰解析

力合微電子攜手中山古鎮政府開啟&amp;quot;智光互聯&amp;quot;新紀元 共筑全球智能照明產業高地

為什么無法檢測到OpenVINO?工具套件中的英特爾?集成圖形處理單元?

百問FB顯示開發圖像處理 - JPEG圖像處理

剛剛!英特爾最新回應

英特爾CPU遭遇"Pathfinder"漏洞攻擊,用戶端JPEG圖像庫可竊取機密信息

英特爾CPU遭遇"Pathfinder"漏洞攻擊,用戶端JPEG圖像庫可竊取機密信息

評論