密鑰派生(C/C++)

以HKDF256密鑰為例,完成密鑰派生。具體的場景介紹及支持的算法規格,請參考[密鑰生成支持的算法]。

在CMake腳本中鏈接相關動態庫

target_link_libraries(entry PUBLIC libhuks_ndk.z.so)

開發步驟

生成密鑰

- 指定密鑰別名。

- 初始化密鑰屬性集,可指定參數,OH_HUKS_TAG_DERIVED_AGREED_KEY_STORAGE_FLAG(可選),用于標識基于該密鑰派生出的密鑰是否由HUKS管理。

- 當TAG設置為OH_HUKS_STORAGE_ONLY_USED_IN_HUKS時,表示基于該密鑰派生出的密鑰,由HUKS管理,可保證派生密鑰全生命周期不出安全環境。

- 當TAG設置為OH_HUKS_STORAGE_KEY_EXPORT_ALLOWED時,表示基于該密鑰派生出的密鑰,返回給調用方管理,由業務自行保證密鑰安全。

- 若業務未設置TAG的具體值,表示基于該密鑰派生出的密鑰,即可由HUKS管理,也可返回給調用方管理,業務可在后續派生時再選擇使用何種方式保護密鑰。

- 調用OH_Huks_GenerateKeyItem生成密鑰,具體請參考[密鑰生成]。

- 開發前請熟悉鴻蒙開發指導文檔 :[

gitee.com/li-shizhen-skin/harmony-os/blob/master/README.md]

除此之外,開發者也可以參考[密鑰導入],導入已有的密鑰。

密鑰派生

獲取密鑰別名、指定對應的屬性參數HuksOptions。

可指定參數OH_HUKS_TAG_DERIVED_AGREED_KEY_STORAGE_FLAG(可選),用于標識派生得到的密鑰是否由HUKS管理。生成 派生 規格 OH_HUKS_STORAGE_ONLY_USED_IN_HUKS OH_HUKS_STORAGE_ONLY_USED_IN_HUKS 密鑰由HUKS管理 OH_HUKS_STORAGE_KEY_EXPORT_ALLOWED OH_HUKS_STORAGE_KEY_EXPORT_ALLOWED 密鑰返回給調用方管理 未指定TAG具體值 OH_HUKS_STORAGE_ONLY_USED_IN_HUKS 密鑰由HUKS管理 未指定TAG具體值 OH_HUKS_STORAGE_KEY_EXPORT_ALLOWED 密鑰返回給調用方管理 未指定TAG具體值 未指定TAG具體值 密鑰返回給調用方管理 注:派生時指定的TAG值,不可與生成時指定的TAG值沖突。表格中僅列舉有效的指定方式。

調用[OH_Huks_InitSession]初始化密鑰會話,并獲取會話的句柄handle。

調用[OH_Huks_UpdateSession]更新密鑰會話。

調用[OH_Huks_FinishSession]結束密鑰會話,完成派生。

刪除密鑰

當密鑰廢棄不用時,需要調用OH_Huks_DeleteKeyItem刪除密鑰。

#include "huks/native_huks_api.h"

#include "huks/native_huks_param.h"

#include < string.h >

OH_Huks_Result InitParamSet(

struct OH_Huks_ParamSet **paramSet,

const struct OH_Huks_Param *params,

uint32_t paramCount)

{

OH_Huks_Result ret = OH_Huks_InitParamSet(paramSet);

if (ret.errorCode != OH_HUKS_SUCCESS) {

return ret;

}

ret = OH_Huks_AddParams(*paramSet, params, paramCount);

if (ret.errorCode != OH_HUKS_SUCCESS) {

OH_Huks_FreeParamSet(paramSet);

return ret;

}

ret = OH_Huks_BuildParamSet(paramSet);

if (ret.errorCode != OH_HUKS_SUCCESS) {

OH_Huks_FreeParamSet(paramSet);

return ret;

}

return ret;

}

static const uint32_t DERIVE_KEY_SIZE_32 = 32;

static struct OH_Huks_Blob g_deriveKeyAlias = {

(uint32_t)strlen("test_derive"),

(uint8_t *)"test_derive"

};

static struct OH_Huks_Param g_genDeriveParams[] = {

{

.tag = OH_HUKS_TAG_ALGORITHM,

.uint32Param = OH_HUKS_ALG_AES

}, {

.tag = OH_HUKS_TAG_PURPOSE,

.uint32Param = OH_HUKS_KEY_PURPOSE_DERIVE

}, {

.tag = OH_HUKS_TAG_DIGEST,

.uint32Param = OH_HUKS_DIGEST_SHA256

}, {

.tag = OH_HUKS_TAG_KEY_SIZE,

.uint32Param = OH_HUKS_AES_KEY_SIZE_256

}

};

static struct OH_Huks_Param g_hkdfParams[] = {

{

.tag = OH_HUKS_TAG_ALGORITHM,

.uint32Param = OH_HUKS_ALG_HKDF

}, {

.tag = OH_HUKS_TAG_PURPOSE,

.uint32Param = OH_HUKS_KEY_PURPOSE_DERIVE

}, {

.tag = OH_HUKS_TAG_DIGEST,

.uint32Param = OH_HUKS_DIGEST_SHA256

}, {

.tag = OH_HUKS_TAG_DERIVE_KEY_SIZE,

.uint32Param = DERIVE_KEY_SIZE_32

}

};

static struct OH_Huks_Param g_hkdfFinishParams[] = {

{

.tag = OH_HUKS_TAG_DERIVED_AGREED_KEY_STORAGE_FLAG,

.uint32Param = OH_HUKS_STORAGE_ONLY_USED_IN_HUKS

}, {

.tag = OH_HUKS_TAG_KEY_ALIAS,

.blob = g_deriveKeyAlias

}, {

.tag = OH_HUKS_TAG_ALGORITHM,

.uint32Param = OH_HUKS_ALG_HKDF

}, {

.tag = OH_HUKS_TAG_KEY_SIZE,

.uint32Param = DERIVE_KEY_SIZE_32

}, {

.tag = OH_HUKS_TAG_PURPOSE,

.uint32Param = OH_HUKS_KEY_PURPOSE_DERIVE

}, {

.tag = OH_HUKS_TAG_DIGEST,

.uint32Param = OH_HUKS_DIGEST_SHA256

}

};

static const uint32_t COMMON_SIZE = 2048;

static const char *g_deriveInData = "Hks_HKDF_Derive_Test_00000000000000000000000000000000000000000000000000000000000"

"00000000000000000000000000000000000000000000000000000000000000000000000000000000"

"0000000000000000000000000000000000000000000000000000000000000000000000000_string";

static napi_value DeriveKey(napi_env env, napi_callback_info info)

{

struct OH_Huks_Blob genAlias = {

(uint32_t)strlen("test_signVerify"),

(uint8_t *)"test_signVerify"

};

struct OH_Huks_Blob inData = {

(uint32_t)strlen(g_deriveInData),

(uint8_t *)g_deriveInData

};

struct OH_Huks_ParamSet *genParamSet = nullptr;

struct OH_Huks_ParamSet *hkdfParamSet = nullptr;

struct OH_Huks_ParamSet *hkdfFinishParamSet = nullptr;

OH_Huks_Result ohResult;

do {

ohResult = InitParamSet(&genParamSet, g_genDeriveParams, sizeof(g_genDeriveParams) / sizeof(OH_Huks_Param));

if (ohResult.errorCode != OH_HUKS_SUCCESS) {

break;

}

ohResult = InitParamSet(&hkdfParamSet, g_hkdfParams, sizeof(g_hkdfParams) / sizeof(OH_Huks_Param));

if (ohResult.errorCode != OH_HUKS_SUCCESS) {

break;

}

// finish paramset

ohResult = InitParamSet(&hkdfFinishParamSet, g_hkdfFinishParams, sizeof(g_hkdfFinishParams) / sizeof(OH_Huks_Param));

if (ohResult.errorCode != OH_HUKS_SUCCESS) {

break;

}

/* 1. Generate Key */

ohResult = OH_Huks_GenerateKeyItem(&genAlias, genParamSet, nullptr);

if (ohResult.errorCode != OH_HUKS_SUCCESS) {

break;

}

/* 2. Derive */

// Init

uint8_t handleD[sizeof(uint64_t)] = {0};

struct OH_Huks_Blob handleDerive = { sizeof(uint64_t), handleD };

ohResult = OH_Huks_InitSession(&genAlias, hkdfParamSet, &handleDerive, nullptr);

if (ohResult.errorCode != OH_HUKS_SUCCESS) {

break;

}

// Update

uint8_t tmpOut[COMMON_SIZE] = {0};

struct OH_Huks_Blob outData = { COMMON_SIZE, tmpOut };

ohResult = OH_Huks_UpdateSession(&handleDerive, hkdfParamSet, &inData, &outData);

if (ohResult.errorCode != OH_HUKS_SUCCESS) {

break;

}

// Finish

uint8_t outDataD[COMMON_SIZE] = {0};

struct OH_Huks_Blob outDataDerive = { COMMON_SIZE, outDataD };

ohResult = OH_Huks_FinishSession(&handleDerive, hkdfFinishParamSet, &inData, &outDataDerive);

} while (0);

(void)OH_Huks_DeleteKeyItem(&genAlias, nullptr);

(void)OH_Huks_DeleteKeyItem(&g_deriveKeyAlias, nullptr);

OH_Huks_FreeParamSet(&genParamSet);

OH_Huks_FreeParamSet(&hkdfParamSet);

OH_Huks_FreeParamSet(&hkdfFinishParamSet);

napi_value ret;

napi_create_int32(env, ohResult.errorCode, &ret);

return ret;

}

審核編輯 黃宇

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

鴻蒙

+關注

關注

59文章

2534瀏覽量

43796

發布評論請先 登錄

相關推薦

熱點推薦

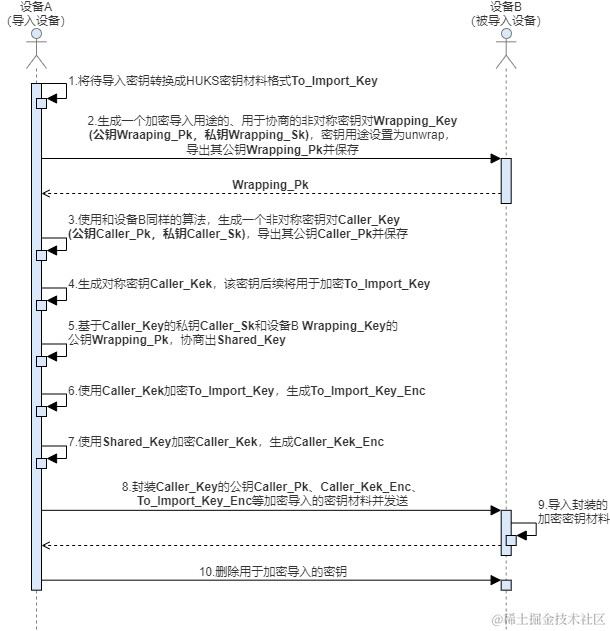

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰導入介紹及算法規格

如果業務在HUKS外部生成密鑰(比如應用間協商生成、服務器端生成),業務可以將密鑰導入到HUKS中由HUKS進行管理。密鑰一旦導入到HUKS

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 密鑰協商 C、C++

以協商密鑰類型為ECDH,并密鑰僅在HUKS內使用為例,完成密鑰協商。具體的場景介紹及支持的算法規格,請參考[密鑰生成支持的算法]。

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰派生介紹及算法規格

在密碼學中,密鑰派生函數(Key derivation function,KDF)使用偽隨機函數從諸如主密碼或密碼的秘密值中派生出一個或多個密鑰。

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 HMAC ArkTS

HMAC是密鑰相關的哈希運算消息認證碼(Hash-based Message Authentication Code),是一種基于Hash函數和密鑰進行消息認證的方法。

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 HMAC C、C++

HMAC是密鑰相關的哈希運算消息認證碼(Hash-based Message Authentication Code),是一種基于Hash函數和密鑰進行消息認證的方法。

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 獲取密鑰屬性C C++

HUKS提供了接口供業務獲取指定密鑰的相關屬性。在獲取指定密鑰屬性前,需要確保已在HUKS中生成或導入持久化存儲的密鑰。

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 密鑰導出 C C++

業務需要獲取持久化存儲的非對稱密鑰的公鑰時使用,當前支持ECC/RSA/ED25519/X25519的公鑰導出。

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰派生C、C++

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰派生C、C++

評論