Facebook 明文存密碼很多年?簡直沒法相信吧,但還是發生了。

這個勁爆消息,由 KrebsOnSecurity 先發文爆出來。

國權威媒體 CNBC 在播放其他資訊時,臨時插播了 FB 明文存密碼的突發新聞。

另外,TIME 和 Mashable 等權威媒體也有相應報道了。

一位 FB 高級人士向 KrebsOnSecurity 透露,早在 2012 年開始,就開始明文存儲用戶密碼,大約有 2 億~6億 FB 用戶受到影響。超過 2 萬名 Facebook 員工可以檢索這些純文本密碼。

KrebsOnSecurity 在 FB 的內部消息源透露,根據訪問日志顯示,約有 2000 名 FB 工程師或開發者對包含純文本用戶密碼的數據元素進行了約 900 萬次內部查詢。

Facebook 表示,密碼都是存在內部服務器,外界無法訪問。目前正在進行的調查沒有發現有任何跡象表明員工濫用了這些密碼數據。

網友評論

@花無缺_xx:????,這么大網站還敢明文?

@玩云計算的民工:我勒個去,這個是超級低級錯誤

@千反田愛瑠愛好者:這事不單純。一般公司做得再爛也好,哪怕后端啥都不做、前端 MD5 一次就不可能是明文存儲。FB 這種級別的公司不可能犯這么低級的技術錯誤,更何況早就是 https 的,更不會是明文傳輸。除非這公司存儲用戶密碼另有用途。

@松鼠過的魚:是log的時候不小心記錄了-,=正兒八經的密碼怎么可能明文存。

@迷途伴讀老書僮:FB不可能弱到不知道加密,應該有很特殊的不可告人的目的。

Facebook 的官方回應

針對明文密碼事件,FB 官網發了一篇回應文章《Keeping Passwords Secure》,作者署名 Pedro Canahuati,他是負責安全和隱私的工程副總裁。

在今年 1 月份例行安全檢查中,我們發現一些用戶密碼以可讀格式(readable format)存儲在我們的內部數據存儲系統中。這引起了我們的注意,因為我們的登錄系統采用了使密碼不可讀的技術來屏蔽密碼。我們已經修復了這些問題,作為預防措施,我們將通知所有密碼被我們發現以這種方式存儲的人。需要說明的是,在 Facebook 以外的任何人都無法看到這些密碼。我們迄今沒有發現任何證據表明,有內部員工濫用或不當訪問了這些密碼。我們將通知數億 Facebook Lite 用戶、數千萬其他 Facebook 用戶和數萬 Instagram 用戶。

措辭手法很溜,沒說密碼是「 plain text /明文」,而是用了「 readable format / 可讀格式」。回應的后面部分是講他們如何保護用戶密碼的,就不摘編了。有興趣自己看吧。

-

Facebook

+關注

關注

3文章

1432瀏覽量

56645 -

社交平臺

+關注

關注

1文章

25瀏覽量

4146

原文標題:明文存密碼?Facebook 作死

文章出處:【微信號:LinuxHub,微信公眾號:Linux愛好者】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

小米YU7剎車片起火?官方回應

兆芯亮相2025商用密碼展暨密碼應用與創新發展大會

全球磁傳感器隱形冠軍或被收購?官方回應來了

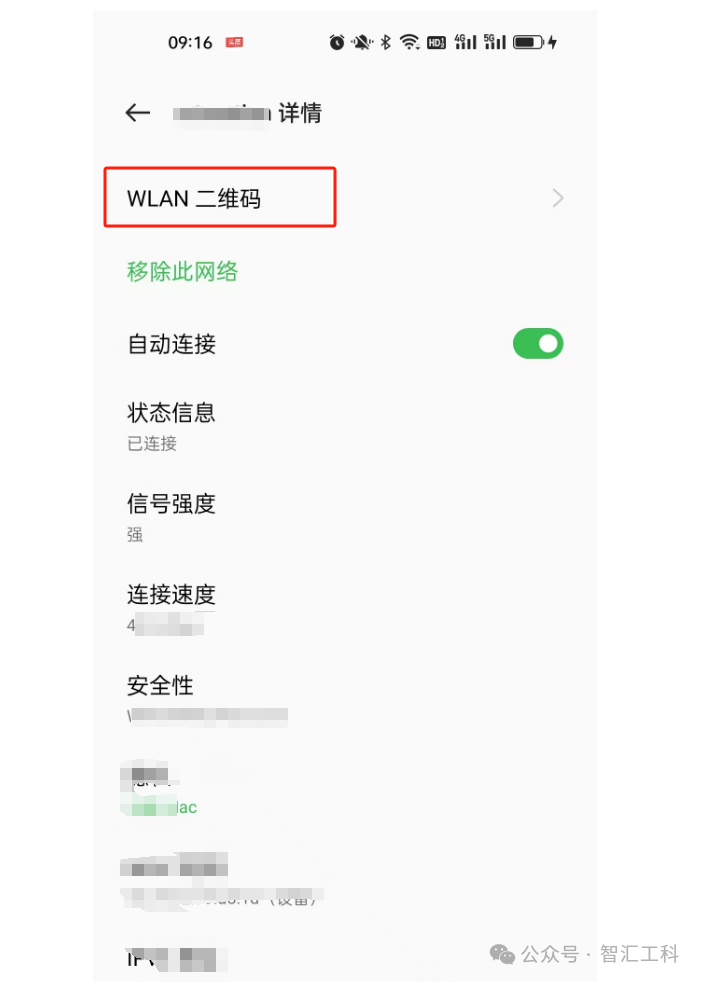

家里wifi密碼忘了該怎樣找回密碼

2025小米收購蔚來?官方回應

下載了ADS1292R演示套件的例子,安裝了官方CCS最新的集成開發環境,編譯ADS1292R的例子報錯了,為什么?

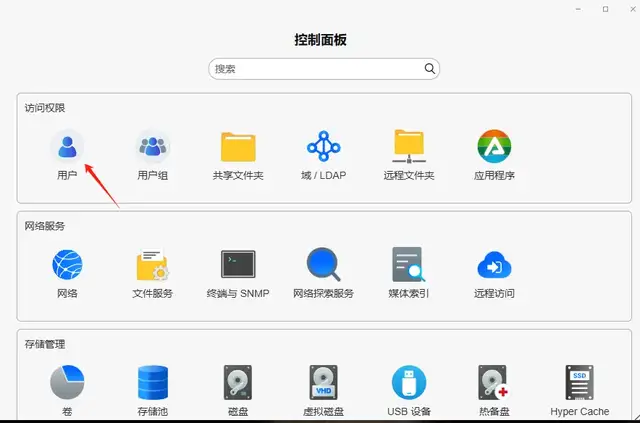

NAS重置密碼攻略來襲,讓你告別‘密碼焦慮’!

Linux系統設置用戶密碼規則(復雜密碼策略)方法

OPPO杭州研發總部項目暫停,官方回應為方案調整

請問TAS6424E-Q1和TAS6424-Q1的區別主要有什么 是否有官方的說明文檔

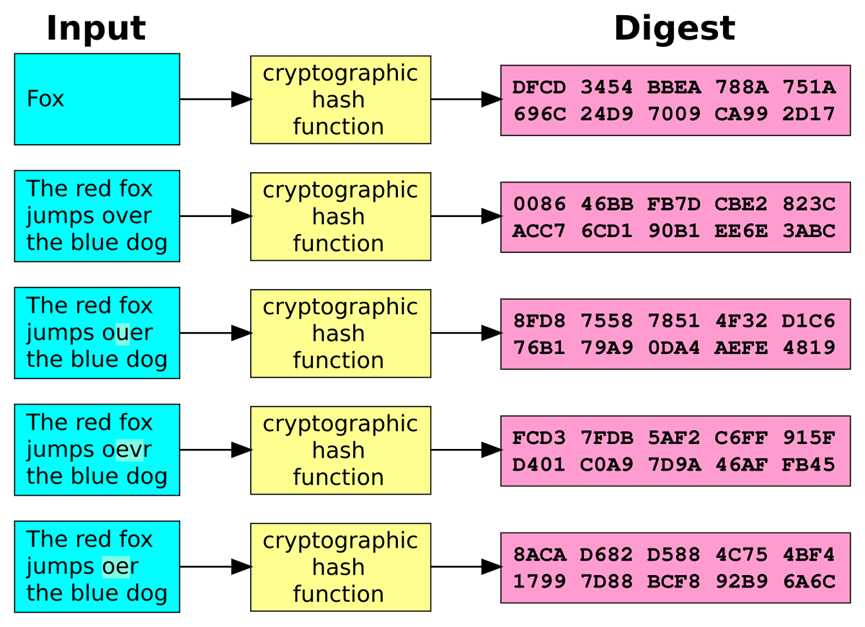

艾體寶洞察 一文讀懂最新密碼存儲方法,揭秘密碼存儲常見誤區!

明文存密碼成慣例? Facebook 的官方回應

明文存密碼成慣例? Facebook 的官方回應

評論