外媒 MSPoweruser 報道,谷歌的 Project Zero 團隊發布了 Windows 10 中一個高嚴重度的權限提升漏洞的概念驗證代碼。

獲悉,該漏洞涉及 splwow64.exe Windows 進程,谷歌發現一個惡意進程可以向 splwow64.exe 發送本地過程調用(LPC)消息,攻擊者可以通過該消息向 splwow64 的內存空間中的任意地址寫入一個任意值。

事實上,微軟在今年 6 月份已經修補了這個缺陷,但谷歌表示微軟的補丁是不完整的。微軟顯然已經將指針改為偏移值,這意味著仍然可以利用偏移值進行攻擊。

谷歌在今年 9 月 24 日向微軟披露了這個問題,在錯過了 11 月的周二補丁后,微軟沒有在 90 天內打上補丁,導致了谷歌向外界進行披露。

關于該漏洞的細節可以在谷歌 Project Zero 博客上找到。微軟目前計劃在 2021 年 1 月 12 日修補該漏洞。

責任編輯:PSY

-

谷歌

+關注

關注

27文章

6223瀏覽量

107566 -

WINDOWS

+關注

關注

4文章

3608瀏覽量

90971 -

漏洞

+關注

關注

0文章

205瀏覽量

15630 -

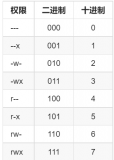

權限

+關注

關注

0文章

13瀏覽量

7346

發布評論請先 登錄

小程序開發必須知道的5個技巧:提升效率與用戶體驗的權威指南

設備管理系統新范式:區塊鏈存證+動態權限管理

微軟Outlook曝高危安全漏洞

AMD與谷歌披露關鍵微碼漏洞

windows搭建ftp服務器的步驟

Code Review:提升代碼質量與團隊能力的利器

奧松電子建設粵港澳大灣區首個智能傳感技術概念驗證中心

英諾達發布全新靜態驗證產品,提升芯片設計效率

搞懂Linux權限管理,提升系統安全性與穩定性

常見的漏洞分享

谷歌“圣誕禮物”:發現Windows 10 中高嚴重度的權限提升漏洞的概念驗證代碼

谷歌“圣誕禮物”:發現Windows 10 中高嚴重度的權限提升漏洞的概念驗證代碼

評論