我們所有的連接系統——從連接到醫院病人的脈搏血氧儀到打印機墨盒再到物聯網設備——都面臨著來自黑客的持續威脅。在這篇文章中,我們將看看其中的一些威脅,并了解如何保護您的設備免受這些威脅。

今天的開發人員正面臨著對系統和安全 IC 的威脅。由于與系統相關的威脅有據可查,因此我們將重點關注對安全 IC 的威脅。可以通過以下一種或多種方法攻擊安全 IC:

旁道攻擊,包括毛刺攻擊(主動)和差分功率分析(被動)。

侵入式攻擊,例如去蓋和微探測以找到可以被利用的開放端口和跟蹤。

線路窺探,例如中間人攻擊。

內存陣列篡改,例如冷啟動攻擊。

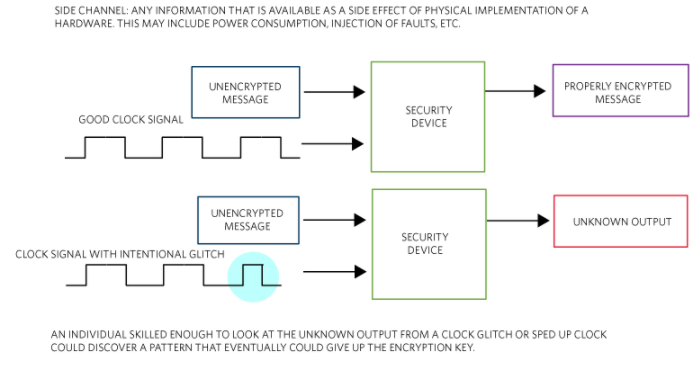

側信道攻擊多為無創攻擊;換句話說,它們不會破壞 IC。邊信道包括作為硬件物理實現的副作用的任何可用信息,包括功耗和故障注入。故障攻擊就是一個例子。在圖 1中,您將看到使用時鐘毛刺的邊信道攻擊,它提供了非侵入式攻擊的示例。具有適當技能的人可以檢查時鐘故障或加速時鐘的未知輸出,以發現最終可能揭示加密密鑰的模式。

圖 1. 主動側信道攻擊是非侵入式攻擊的一個示例。

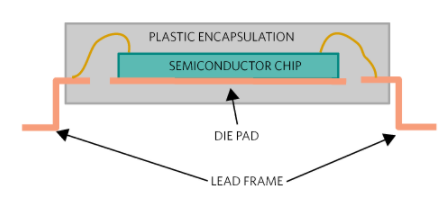

對 IC 的各種特性進行物理調查的去蓋和微探測是可以破壞 IC的侵入性攻擊。也稱為去蓋,去封裝包括將封裝硅芯片的塑料封裝浸泡在發煙硝酸中以將封裝熔化(圖 2)。

圖 2. 半導體封裝容易受到入侵攻擊。

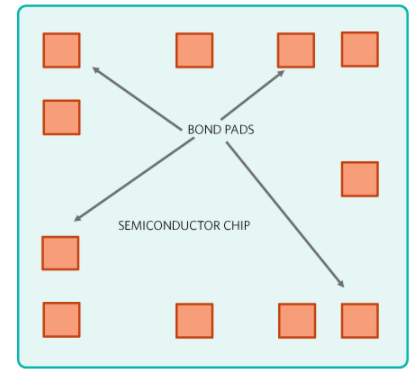

在塑料封裝被浸泡之前,固定半導體管芯的引線框架通常固定在框架上。封裝融化后,裸片暴露出來,讓黑客有機會直接探測所有可用的焊盤——甚至是制造商用于內部設置的焊盤(圖 3)。要訪問設備的機密,黑客還可以擦掉頂部的保護玻璃,以訪問設備的內部互連。

圖 3. 黑客可以直接探測芯片上的可用焊盤(俯視圖)。

您可以做些什么來防止黑客侵入安全設備?您可以做的最有效的事情之一是使用具有安全功能和內置攻擊保護的設備進行設計。例如,Maxim Integrated 提供了一系列具有強大對策的安全設備,以防止我們一直在討論的各種攻擊。他們的一些關鍵安全功能包括:

獲得專利的物理不可克隆功能 (PUF) 技術以保護設備數據。

主動監控的模具防護罩,可檢測入侵嘗試并做出反應。

加密保護所有存儲的數據不被發現。

審核編輯:郭婷

-

半導體

+關注

關注

335文章

28669瀏覽量

233465 -

Maxim

+關注

關注

8文章

859瀏覽量

88395 -

物聯網

+關注

關注

2927文章

45964瀏覽量

388843

發布評論請先 登錄

抵御量子計算威脅:航芯「抗量子密碼加密簽名方案」為信息安全筑起新防線

在STM32微控制器中實現數據加密的方法

年前再補課!國產 ARM 平臺上演加密解密秀教學!

在線研討會 | @2/27 威脅偵測與回應:AI在車聯網安全中的應用

加密算法的選擇對于加密安全有多重要?

航空發動機面臨的終端威脅作用機理及威脅模式解析

新思科技如何應對量子計算機的威脅

鑒源實驗室·加密技術在汽車系統中的應用

了解并解決對加密系統的威脅

了解并解決對加密系統的威脅

評論