對于連接的設備,低保護邊緣節點(例如傳感器)為高價值目標和復雜攻擊提供入口點。想要在設計中增加安全性的傳感器設計人員需要知道如何保護它們、需要多少安全性、如何有效地實施安全性以及需要注意什么。

為了提供強大的安全邊界隔離,TCG 制定了解決設備、網絡、移動、存儲、云、物聯網 (IoT) 應用程序等安全問題的開放標準,目前有 90 多個用于建立信任的規范和/或指導文件。

信任連接事物(包括傳感器)的能力始于信任基礎或信任根。對于 TCG,稱為可信平臺模塊或 TPM 的基于硬件 (HW) 的信任根為信任提供了基于標準的基礎,它提供的保護比僅使用軟件 (SW) 的容易受到破壞的方法提供更多的保護。

基于硬件的信任根的兩個基本方面包括 (1) 可信啟動以安全地測量、存儲和報告平臺完整性指標,以及 (2) 用于驗證本地和遠程訪問的強大證明。TPM 提供的受保護功能包括安全密鑰生成和存儲、隨機數生成、加密原語和加密服務。

特定的 TPM 實施已經過評估和認證(通用標準 EAL4+ 和 FIPS 140-2),以驗證其安全能力。由于威脅不斷發展,安全固件更新提供了使受 TPM 保護的設備為最新攻擊做好準備的能力。

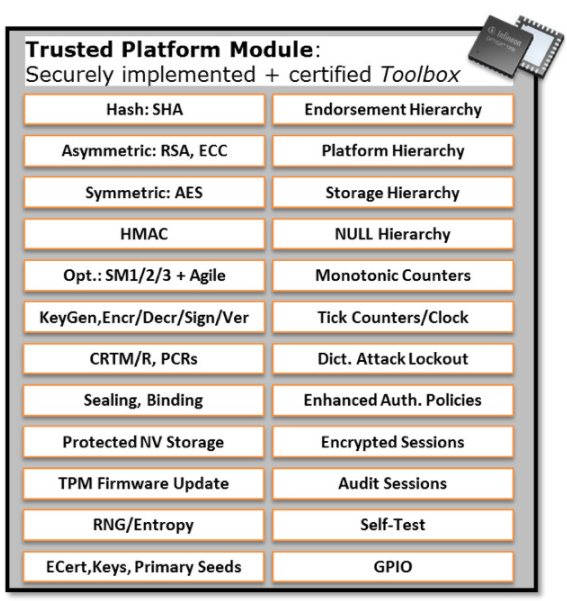

TPM 2.0 功能和優勢

借助最新的 TPM 2.0,TCG 現在擁有離散、集成、固件和軟件甚至虛擬 TPM(按安全性降序排列)的標準。這些變化解決了眾多應用程序的成本、功能和安全性之間的不同權衡。

通用標準 EAL4+ 和 FIPS 140-2 認證的安全模塊 (TPM 2.0) 的功能和優勢如圖 2 所示。

【圖2 | 憑借其眾多的安全功能,TPM 2.0 提供了多種寶貴的安全和商業利益。]

通過獨立評估和認證的 TPM 2.0 安全性,額外的安全優勢包括對以下方面的高抵抗力:

故障攻擊

側信道和半侵入式攻擊

侵入式攻擊(防篡改)

從工程風險緩解的角度來看,利用 TPM 功能可以減少在主應用程序控制器上實現這些功能的需要,從而降低注入安全漏洞的相關風險。

完全標準化和預編程的功能模塊所提供的功能的商業利益包括:

功能性和安全性的合規性測試

15 年久經考驗的成熟技術

與供應商無關,互操作性

COTS:大批量、高成本效益

高度重用 TPM 感知軟件并因此提高工程效率

HW TPM 2.0 與類似的軟件加密功能和經過認證的安全性以及安全的制造和運輸相比,具有卓越的防篡改和攻擊性,為在當前和下一代網絡傳感器設計中實施 TPM 2.0 安全性增加了更多好處和理由。

這個由三部分組成的系列的第二部分涉及可信計算組 (TCG) 的可信軟件堆棧 (TSS) 的 2.0 版。

審核編輯:郭婷

-

傳感器

+關注

關注

2564文章

52834瀏覽量

765805 -

控制器

+關注

關注

114文章

17065瀏覽量

183690

發布評論請先 登錄

Claroty與NIST網絡安全框架中文手冊

網絡安全從業者入門指南

智慧路燈網絡安全入侵監測

Lansweeper:強化網絡安全與資產管理

探索國產網絡安全整機,共筑5G時代網絡安全防護線

龍芯3A5000網絡安全整機,助力保護網絡信息安全

智能網聯汽車網絡安全開發解決方案

車聯網網絡安全:未雨綢繆應對未來挑戰

常見的網絡硬件設備有哪些?國產網絡安全主板提供穩定的硬件支持

IP風險畫像如何維護網絡安全

網絡安全技術商CrowdStrike與英偉達合作

關于安全設計中網絡安全的TPM介紹

關于安全設計中網絡安全的TPM介紹

評論