引言

在當今的數(shù)字化時代,網(wǎng)絡安全已成為各個組織面臨的一項重大挑戰(zhàn)。隨著技術的快速發(fā)展,攻擊手段也在不斷演變和升級,傳統(tǒng)的安全防御策略已經(jīng)無法完全應對新興的安全威脅。在這種背景下,零信任安全(Zero Trust Security)被提出,并逐漸成為提升網(wǎng)絡安全防護能力的新范式。本文主要探討攻擊路徑的演變、零信任體系在各個階段的防護作用,并探討零信任體系未來可能的發(fā)展方向。

攻擊路徑

攻擊路徑是指攻擊者利用一系列的步驟和方法,在網(wǎng)絡環(huán)境中從初始入侵點到達目標資產(chǎn)的過程。這些路徑能夠幫助我們理解攻擊者如何規(guī)劃和實施攻擊,從而更有效地制定防御策略。傳統(tǒng)的攻擊路徑通常包括以下幾個階段:

●初始訪問:

攻擊者通過釣魚郵件、惡意軟件、利用公開漏洞等手段獲得對目標網(wǎng)絡的初步訪問權限。

●執(zhí)行:

攻擊者在成功入侵后,嘗試執(zhí)行惡意代碼或命令來控制受害者的系統(tǒng)。

●持久化:

為了保證長期控制,攻擊者會在系統(tǒng)中植入后門或使用其他技術實現(xiàn)持久訪問。

●權限提升:

通過各種技術手段獲取更高權限,以便訪問更多資源和數(shù)據(jù)。

●橫向移動:

攻擊者在網(wǎng)絡內(nèi)部尋找關鍵資產(chǎn),并嘗試訪問其他系統(tǒng)或賬戶。

●數(shù)據(jù)收集:

搜集敏感信息,如用戶身份信息、財務記錄等。

●命令與控制:

建立與攻擊者服務器的通信,以便進一步控制受害者系統(tǒng)或傳輸數(shù)據(jù)。

●實現(xiàn)目標:

根據(jù)攻擊目的,可能包括數(shù)據(jù)泄露、破壞系統(tǒng)、勒索等。

隨著技術的發(fā)展,攻擊路徑也在不斷演變,包括但不限于供應鏈攻擊、高級持續(xù)性威脅(APT)、云服務攻擊等。這要求我們必須不斷更新和調(diào)整安全防護策略,以應對新興的威脅。

零信任體系的防護作用

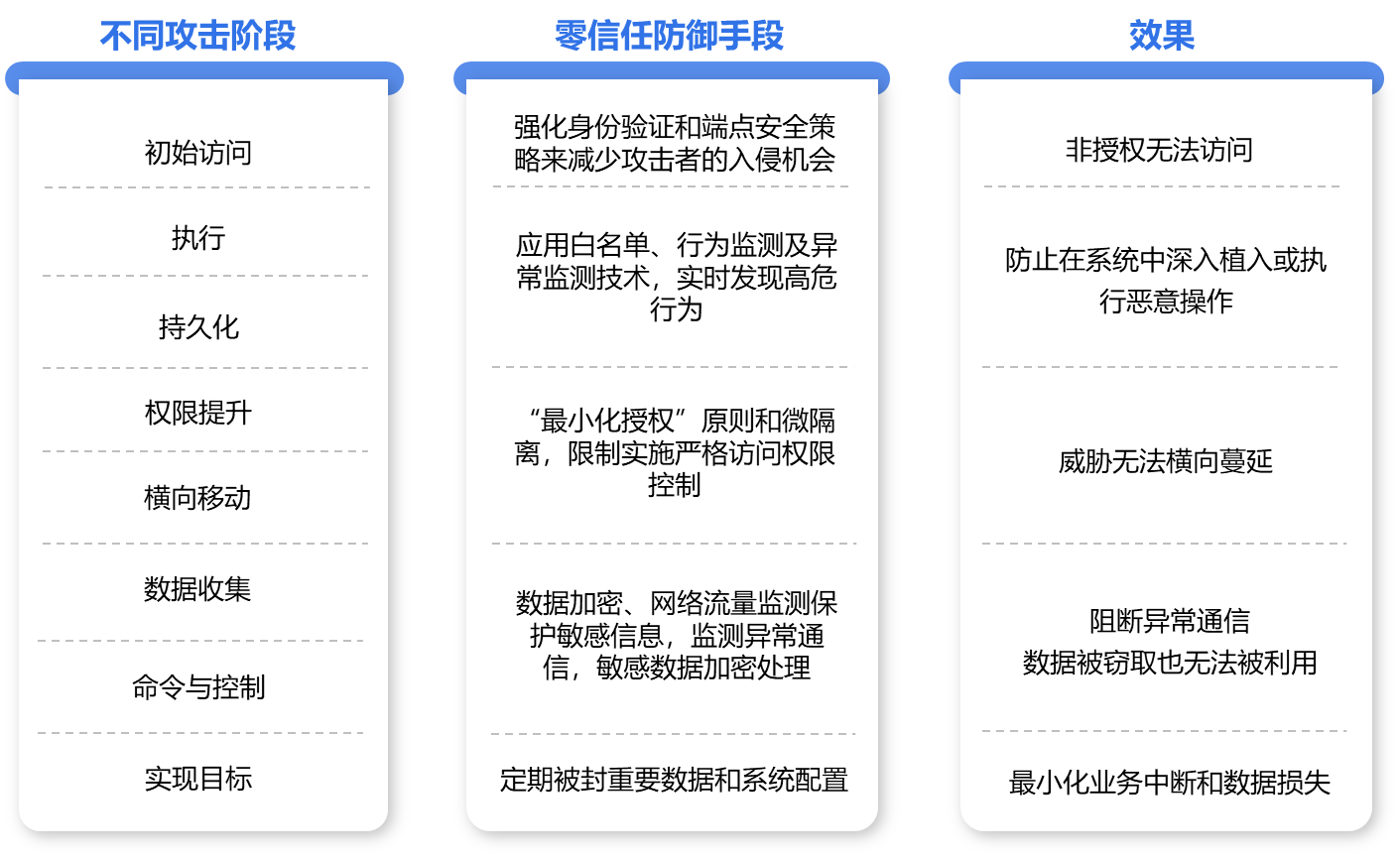

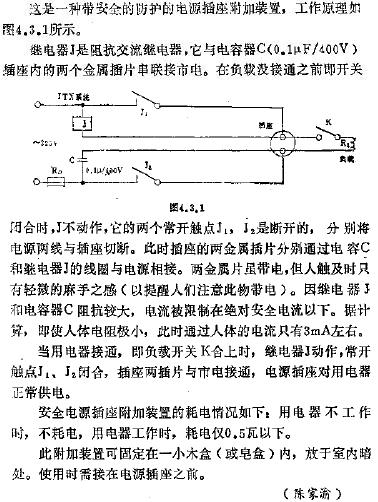

零信任體系的核心原則是“永不信任,持續(xù)驗證”。要求在網(wǎng)絡內(nèi)部對每一次訪問都進行嚴格的身份驗證和權限控制,無論訪問請求來源于內(nèi)網(wǎng)還是外網(wǎng)。在零信任體系中,安全防護措施覆蓋網(wǎng)絡的每一個角落,確保即使攻擊者能夠突破初步防線,也難以進一步擴展攻擊范圍或達成最終目標。接下來,我們將詳細探討零信任體系在攻擊路徑各個階段的防護作用。整體防護效果如下圖所示:

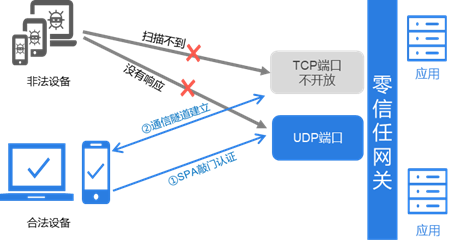

▍初始訪問階段

在初始訪問階段,零信任體系通過強化身份驗證和端點安全策略來減少攻擊者的入侵機會。這包括實施SPA認證技術、多因素認證(MFA)、端點防護平臺(EPP)、端點檢測和響應(EDR)等技術,以確保只有經(jīng)過充分驗證的用戶和設備才能訪問網(wǎng)絡資源。

▍執(zhí)行和持久化階段

在執(zhí)行和持久化階段,零信任體系通過應用白名單、行為監(jiān)控和異常檢測技術來限制未授權的應用執(zhí)行和阻斷潛在的持久化威脅。此外,通過實時監(jiān)控和分析系統(tǒng)行為,可以及時發(fā)現(xiàn)并響應異常活動,從而防止攻擊者在系統(tǒng)中深入植入或執(zhí)行惡意操作。

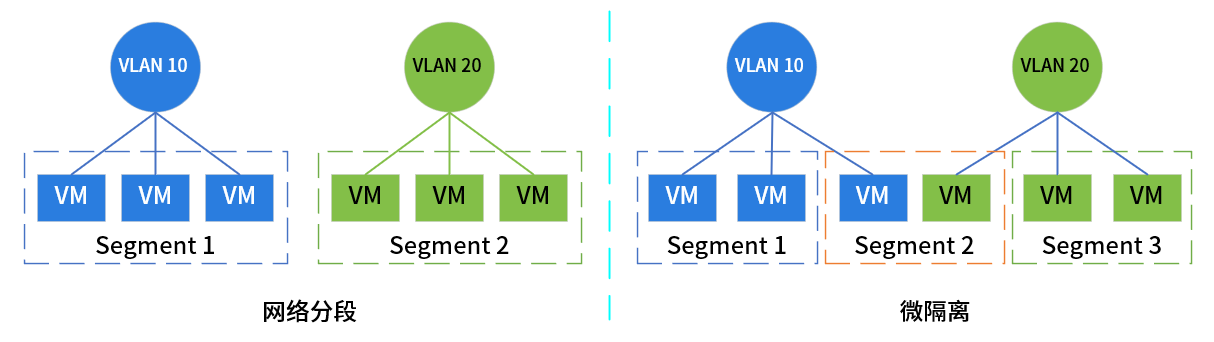

▍權限提升和橫向移動階段

在權限提升和橫向移動階段,零信任體系強調(diào)最小權限原則和微隔離策略。通過對網(wǎng)絡進行微隔離,可以將網(wǎng)絡劃分為多個小區(qū)域,并為每個區(qū)域?qū)嵤﹪栏竦脑L問控制策略。這樣即使攻擊者獲得了某個區(qū)域的訪問權限,也難以跨越到其他區(qū)域,大大限制了橫向移動的可能性。

▍數(shù)據(jù)收集和命令與控制階段

在數(shù)據(jù)收集和命令與控制階段,零信任體系通過數(shù)據(jù)加密、訪問控制和網(wǎng)絡流量監(jiān)控來保護敏感信息并檢測異常通信。所有敏感數(shù)據(jù)都應進行加密處理,確保即使數(shù)據(jù)被非法訪問或竊取,也無法被攻擊者利用。同時,通過監(jiān)控網(wǎng)絡流量,可以及時發(fā)現(xiàn)與攻擊者控制服務器的異常通信,阻斷命令與控制通道。

▍實現(xiàn)目標階段

在攻擊的最后階段,零信任體系通過備份和災難恢復計劃來減輕攻擊可能導致的影響。定期備份重要數(shù)據(jù)和系統(tǒng)配置,確保在遭受攻擊時能夠迅速恢復正常運營,最小化業(yè)務中斷和數(shù)據(jù)損失。

零信任進一步演進的方向探討

在對零信任體系的未來發(fā)展方向進行重新審視時,我們可以從當前技術趨勢和安全挑戰(zhàn)中尋找線索。隨著網(wǎng)絡環(huán)境的日益復雜化以及攻擊手段的不斷進化,零信任體系需要適應這些變化,以提供更加有效的安全防護。以下是零信任安全模型未來可能的演進方向:

▍深度集成

隨著云計算、物聯(lián)網(wǎng)(IoT)設備和移動工作場所的廣泛應用,企業(yè)的IT環(huán)境變得更加分散和復雜。零信任體系需要與這些新興技術深度集成,實現(xiàn)跨平臺、跨環(huán)境的統(tǒng)一安全策略。

▍AI與自動化

人工智能和機器學習技術將在零信任體系中發(fā)揮更大作用,自動化將在零信任體系中扮演更加重要的角色,通過自動化的配置、監(jiān)控和響應流程,提高安全操作的效率和準確性。用于智能分析用戶行為、預測潛在威脅、自動響應安全事件,提升整體安全運營效率和準確性。

▍云原生安全

隨著云服務的廣泛應用,零信任架構將深度融合云原生安全特性,為云上業(yè)務提供端到端的安全保障。

▍微邊界與服務網(wǎng)格化

隨著云計算、容器化、微服務等技術的發(fā)展,零信任將更加深入到每一個微服務或工作負載層面,形成“微邊界”,實現(xiàn)更細粒度的訪問控制和服務網(wǎng)格的安全防護。

總結

零信任作為安全防護新范式,經(jīng)過多年的發(fā)展已經(jīng)具備了落地的條件,為企事業(yè)單位安全防護添磚加瓦,防護能力覆蓋攻擊路徑的不同階段,保障業(yè)務安全運行。而在未來,零信任將進一步與業(yè)務深度綁定,提供端到端的智能安全防護能力,在企事業(yè)單位數(shù)字化建設不斷發(fā)展的同時提供夯實的智能安全保障。

-

網(wǎng)絡安全

+關注

關注

11文章

3335瀏覽量

61312

發(fā)布評論請先 登錄

零信任體系化能力建設(3):網(wǎng)絡彈性與隔離邊界

知語云全景監(jiān)測技術:現(xiàn)代安全防護的全面解決方案

怎么實現(xiàn)工業(yè)控制系統(tǒng)安全防護的設計?

嵌入式產(chǎn)品如何進行安全防護

中興郝振武:面向資產(chǎn)的零信任安全解決方案構建零信任安全平面

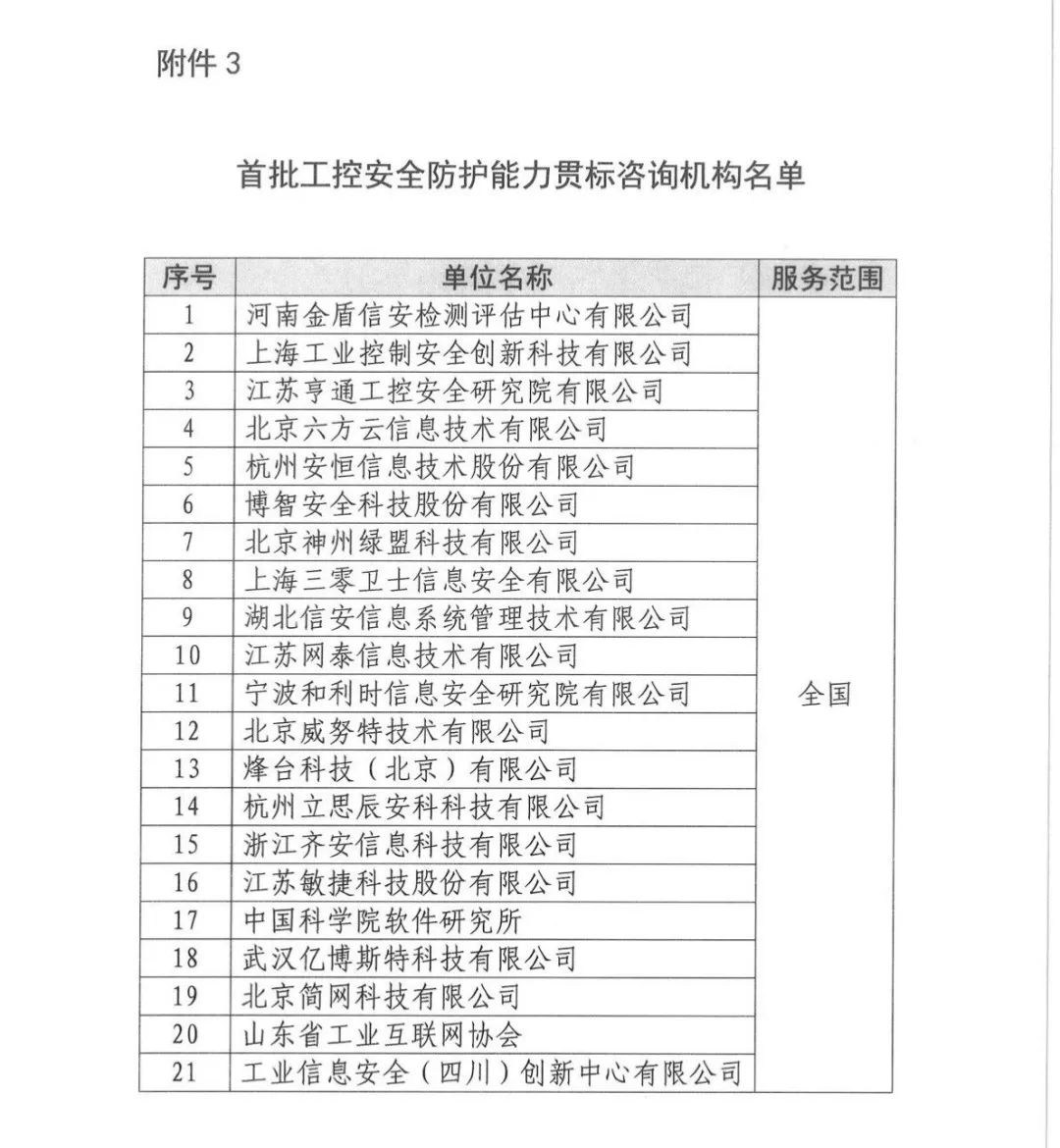

上海控安入選首批工控安全防護能力貫標咨詢機構名單

芯盾時代中標中國聯(lián)通某分公司零信任安全項目

芯盾時代:筑牢“零信任”安全基座,守住數(shù)字經(jīng)濟“大門”

英飛凌聯(lián)手全景軟件,為物聯(lián)網(wǎng)創(chuàng)建零信任架構強化安全防護

基于GSM的家庭安全防護系統(tǒng)設計

授時安全防護裝置是什么?怎么選?

以守為攻,零信任安全防護能力的新范式

以守為攻,零信任安全防護能力的新范式

評論