據(jù)報道,4月23日,知名代碼托管平臺GitHub爆出高風(fēng)險漏洞,位于comment文件上傳功能中。黑客可借此分發(fā)各類惡意軟件。

據(jù)悉,該漏洞允許用戶在不存在的GitHub評論中上傳文件并創(chuàng)建下載鏈接,包括倉庫名和所有者信息。這種偽裝可能使受害者誤以為文件為合法資源。

更令人擔(dān)憂的是,此漏洞無需特殊技能,僅需將惡意文件上傳至相應(yīng)評論區(qū)便可。攻擊者可在任意信任度高的倉庫中上傳惡意軟件,再借助GitHub鏈接進行傳播。

值得注意的是,此類鏈接均以GitHub官方URL域名結(jié)尾,且包含如“Microsoft”等官方倉庫字樣,極易讓用戶誤判其安全性。

盡管GitHub已刪除部分惡意軟件鏈接,但仍未完全修復(fù)此漏洞。對于開發(fā)者來說,現(xiàn)階段尚無有效手段阻止此類濫用行為,唯一可行的措施便是徹底禁用comment功能。

-

URL

+關(guān)注

關(guān)注

0文章

139瀏覽量

15762 -

漏洞

+關(guān)注

關(guān)注

0文章

205瀏覽量

15600 -

GitHub

+關(guān)注

關(guān)注

3文章

481瀏覽量

17364

發(fā)布評論請先 登錄

微軟Outlook曝高危安全漏洞

AMD與谷歌披露關(guān)鍵微碼漏洞

國聯(lián)易安:“三個絕招”,讓惡意代碼輔助檢測“穩(wěn)準(zhǔn)快全”

高通警告64款芯片存在“零日漏洞”風(fēng)險

漏洞掃描的主要功能是什么

蘋果macOS 15 Sequoia將修復(fù)18年老漏洞,筑牢企業(yè)內(nèi)網(wǎng)安全防線

從CVE-2024-6387 OpenSSH Server 漏洞談?wù)勂髽I(yè)安全運營與應(yīng)急響應(yīng)

CISA緊急公告:需盡快修補微軟Windows漏洞以應(yīng)對黑客攻擊

Git發(fā)布新版本 修補五處安全漏洞 包含嚴(yán)重遠程代碼執(zhí)行風(fēng)險

火狐修復(fù)PDF組件漏洞,修復(fù)多款25年歷史Bug

"上古"僵尸網(wǎng)絡(luò)病毒Ebury重啟,目標(biāo)瞄準(zhǔn)服務(wù)器VPS供應(yīng)商

英特爾修補90項漏洞,其中包括Neural Compressor高危缺陷

微軟五月補丁修復(fù)61個安全漏洞,含3個零日漏洞

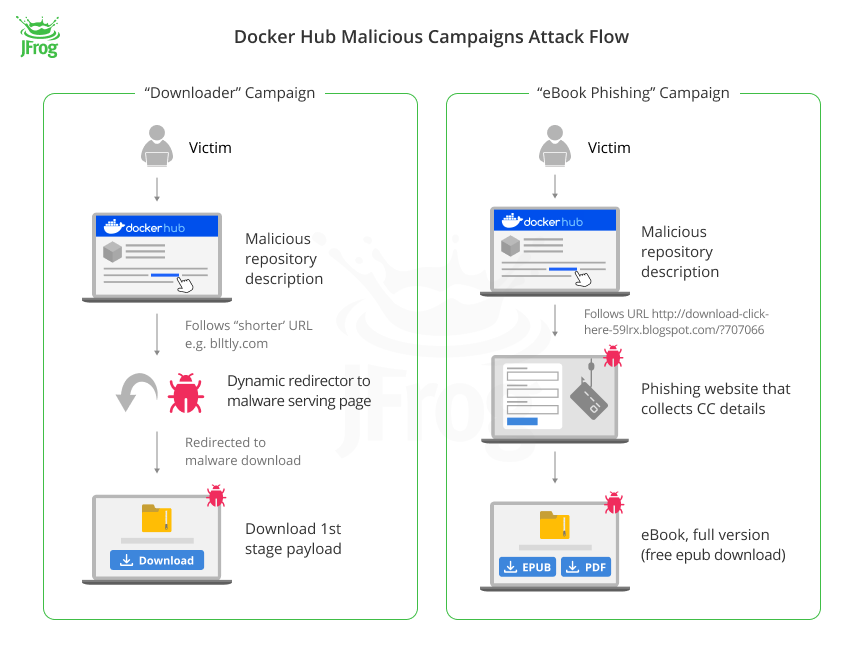

JFrog安全研究表明:Docker Hub遭受協(xié)同攻擊,植入數(shù)百萬惡意存儲庫

GitHub存在高危漏洞,黑客可利用進行惡意軟件分發(fā)

GitHub存在高危漏洞,黑客可利用進行惡意軟件分發(fā)

評論