UDP反射放大攻擊是一種極具破壞力的惡意攻擊手段。。

一、UDP反射放大攻擊的原理

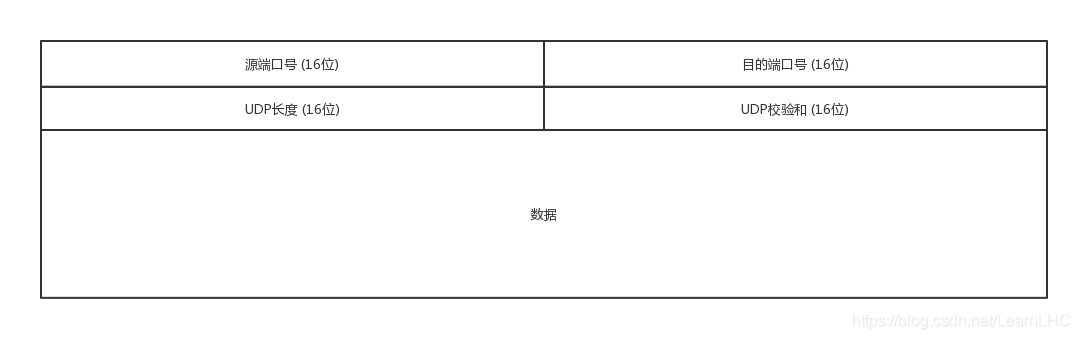

UDP反射放大攻擊主要利用了UDP協(xié)議的特性。攻擊者會(huì)向互聯(lián)網(wǎng)上大量的開(kāi)放UDP服務(wù)的服務(wù)器發(fā)送偽造的請(qǐng)求數(shù)據(jù)包。這些請(qǐng)求數(shù)據(jù)包的源IP地址被篡改為目標(biāo)受害者的IP地址。當(dāng)服務(wù)器收到這些請(qǐng)求后,會(huì)將響應(yīng)數(shù)據(jù)包發(fā)送回源IP地址,也就是受害者的IP地址。由于服務(wù)器的響應(yīng)數(shù)據(jù)包往往比請(qǐng)求數(shù)據(jù)包大很多倍,從而形成了放大效果。例如,攻擊者發(fā)送一個(gè)很小的請(qǐng)求,可能會(huì)引發(fā)服務(wù)器發(fā)出幾十倍甚至上百倍大小的響應(yīng),導(dǎo)致受害者的網(wǎng)絡(luò)帶寬被瞬間大量占用。

二、UDP反射放大攻擊的危害

1.網(wǎng)絡(luò)擁塞:大量的惡意流量會(huì)迅速填滿受害者的網(wǎng)絡(luò)帶寬,使得正常的網(wǎng)絡(luò)業(yè)務(wù)無(wú)法開(kāi)展。無(wú)論是企業(yè)內(nèi)部的辦公網(wǎng)絡(luò),還是提供互聯(lián)網(wǎng)服務(wù)的服務(wù)器,都可能因?yàn)榫W(wǎng)絡(luò)擁塞而陷入癱瘓。就像一個(gè)在線游戲服務(wù)器遭受攻擊后,玩家可能會(huì)出現(xiàn)嚴(yán)重的卡頓甚至無(wú)法登錄游戲的情況,導(dǎo)致用戶流失,口碑下降。

2.服務(wù)中斷:關(guān)鍵業(yè)務(wù)的服務(wù)可能會(huì)因?yàn)楣舳黄戎袛唷@纾鹑跈C(jī)構(gòu)的在線交易系統(tǒng)如果受到攻擊,可能會(huì)導(dǎo)致交易無(wú)法進(jìn)行,給企業(yè)和客戶帶來(lái)巨大的經(jīng)濟(jì)損失。

20聲譽(yù)損害:對(duì)于依賴網(wǎng)絡(luò)服務(wù)的企業(yè)來(lái)說(shuō),長(zhǎng)時(shí)間的服務(wù)中斷或者頻繁的網(wǎng)絡(luò)問(wèn)題會(huì)損害其在客戶心目中的聲譽(yù),影響業(yè)務(wù)的長(zhǎng)遠(yuǎn)發(fā)展。

三、預(yù)防UDP反射放大攻擊的措施

(一)網(wǎng)絡(luò)層面的預(yù)防

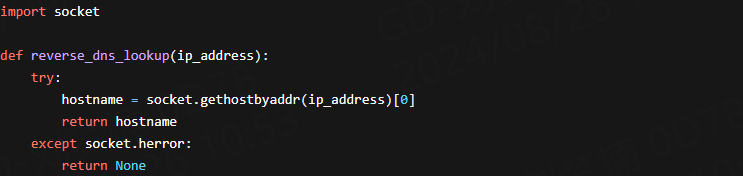

1.流量監(jiān)測(cè)與過(guò)濾:部署先進(jìn)的網(wǎng)絡(luò)流量監(jiān)測(cè)系統(tǒng),實(shí)時(shí)監(jiān)控網(wǎng)絡(luò)中的流量情況。通過(guò)分析流量的特征,如數(shù)據(jù)包的大小、頻率、來(lái)源和目的IP地址等,可以及時(shí)發(fā)現(xiàn)異常流量。一旦發(fā)現(xiàn)疑似UDP反射放大攻擊的流量,立即進(jìn)行過(guò)濾和阻斷。例如,設(shè)置規(guī)則,對(duì)來(lái)自特定源IP地址或者流向特定目的IP地址的大量UDP流量進(jìn)行攔截。

利用防御機(jī)制的過(guò)濾功能,根據(jù)預(yù)設(shè)的規(guī)則對(duì)UDP數(shù)據(jù)包進(jìn)行過(guò)濾。可以限制特定UDP端口的流量,或者對(duì)超過(guò)一定流量閾值的UDP數(shù)據(jù)包進(jìn)行丟棄。

2.訪問(wèn)控制策略:實(shí)施嚴(yán)格的訪問(wèn)控制策略,只允許必要的UDP流量進(jìn)入網(wǎng)絡(luò)。例如,在企業(yè)網(wǎng)絡(luò)中,對(duì)于內(nèi)部員工的網(wǎng)絡(luò)訪問(wèn),可以限制他們只能訪問(wèn)特定的UDP服務(wù),并且對(duì)這些服務(wù)的源和目的IP地址進(jìn)行嚴(yán)格的管控。

3.對(duì)于外部網(wǎng)絡(luò)訪問(wèn),設(shè)置白名單機(jī)制,只允許已知的、可信的IP地址通過(guò)UDP協(xié)議訪問(wèn)內(nèi)部網(wǎng)絡(luò)資源。

IP風(fēng)險(xiǎn)畫(huà)像:https://www.ipdatacloud.com/?utm-source=LMN&utm-keyword=?2693

(二)服務(wù)器層面的預(yù)防

1.服務(wù)配置優(yōu)化:對(duì)于提供UDP服務(wù)的服務(wù)器,關(guān)閉不必要的UDP服務(wù)或者端口。例如,一些服務(wù)器可能默認(rèn)開(kāi)啟了某些測(cè)試用的UDP服務(wù),這些服務(wù)如果不使用,就應(yīng)該及時(shí)關(guān)閉,減少被攻擊者利用的風(fēng)險(xiǎn)。

優(yōu)化服務(wù)器的UDP服務(wù)配置,限制單個(gè)客戶端的請(qǐng)求頻率和響應(yīng)數(shù)據(jù)包的大小。比如,設(shè)置一個(gè)Web服務(wù)器的UDP服務(wù),限制每個(gè)客戶端每秒最多只能發(fā)送10個(gè)請(qǐng)求,并且每個(gè)響應(yīng)數(shù)據(jù)包的大小不超過(guò)1KB。

2.安全更新與補(bǔ)丁管理:及時(shí)更新服務(wù)器操作系統(tǒng)以及相關(guān)UDP服務(wù)軟件的安全補(bǔ)丁。軟件廠商會(huì)定期發(fā)布補(bǔ)丁來(lái)修復(fù)已知的安全漏洞,這些漏洞可能會(huì)被攻擊者利用來(lái)發(fā)起UDP反射放大攻擊。例如,當(dāng)發(fā)現(xiàn)某款網(wǎng)絡(luò)服務(wù)軟件存在UDP相關(guān)的安全漏洞時(shí),應(yīng)盡快下載并安裝官方發(fā)布的補(bǔ)丁。

(三)應(yīng)急響應(yīng)機(jī)制

1.制定應(yīng)急預(yù)案:企業(yè)和網(wǎng)絡(luò)管理員應(yīng)該制定詳細(xì)的應(yīng)急預(yù)案,明確在遭受UDP反射放大攻擊時(shí)的應(yīng)對(duì)流程。包括如何快速隔離受攻擊的網(wǎng)絡(luò)區(qū)域、如何恢復(fù)關(guān)鍵業(yè)務(wù)服務(wù)、如何與相關(guān)網(wǎng)絡(luò)安全機(jī)構(gòu)和服務(wù)提供商進(jìn)行溝通協(xié)作等。

定期對(duì)應(yīng)急預(yù)案進(jìn)行演練,確保在實(shí)際遭受攻擊時(shí),相關(guān)人員能夠迅速、有效地執(zhí)行預(yù)案中的各項(xiàng)措施。

2.建立備份系統(tǒng):對(duì)于重要的數(shù)據(jù)和業(yè)務(wù)系統(tǒng),建立定期備份機(jī)制。例如,每天對(duì)企業(yè)的核心業(yè)務(wù)數(shù)據(jù)進(jìn)行備份,并存放在安全的存儲(chǔ)設(shè)備或者異地備份中心。這樣,在遭受攻擊導(dǎo)致數(shù)據(jù)丟失或者業(yè)務(wù)系統(tǒng)損壞時(shí),可以快速恢復(fù)數(shù)據(jù)和業(yè)務(wù)。

審核編輯 黃宇

-

服務(wù)器

+關(guān)注

關(guān)注

13文章

9717瀏覽量

87369 -

UDP

+關(guān)注

關(guān)注

0文章

330瀏覽量

34506

發(fā)布評(píng)論請(qǐng)先 登錄

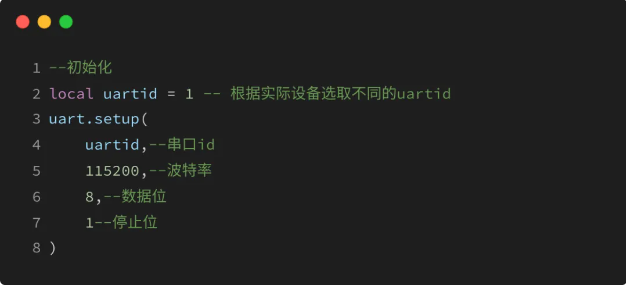

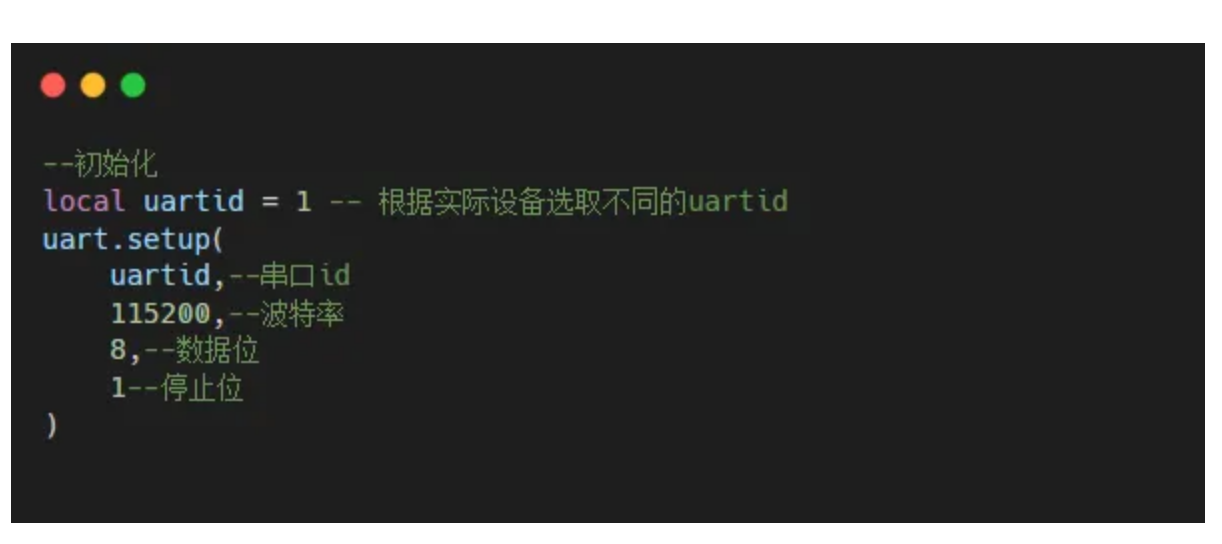

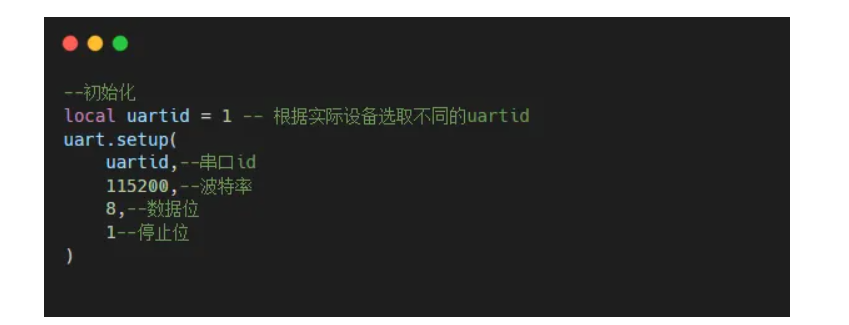

開(kāi)源直接用!UDP-UART數(shù)據(jù)透?jìng)鱽?lái)了

DHCP在企業(yè)網(wǎng)的部署及安全防范

Web端TCP/UDP測(cè)試工具!小白必學(xué)~

一文了解Android UDP通信

網(wǎng)絡(luò)攻擊中常見(jiàn)的掩蓋真實(shí)IP的攻擊方式

socket 和 UDP 協(xié)議的對(duì)比

奇妙的Air780E之UDP應(yīng)用示例大賞!

UDP丟包的原因和解決方案

反射內(nèi)存產(chǎn)品使用手冊(cè)

TH反射內(nèi)存交換機(jī)使用手冊(cè)

反射內(nèi)存卡使用手冊(cè)

IP 地址欺騙:原理、類型與防范措施

UDP反射放大攻擊防范手冊(cè)

UDP反射放大攻擊防范手冊(cè)

評(píng)論