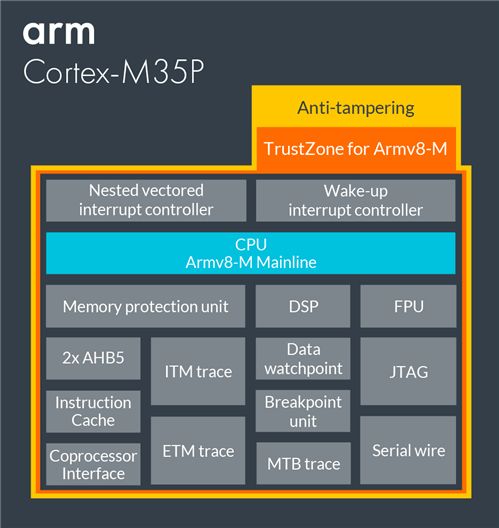

近日,Arm發(fā)布了一系列IP以保護芯片免受物理攻擊,該系列擴展了Arm的安全I(xiàn)P產(chǎn)品組合,為所有物聯(lián)網(wǎng)產(chǎn)品提供物理安全性。這些的全新IP產(chǎn)品均標(biāo)有代表物理安全的字母“P”標(biāo)識,包括:Cortex-M35P處理器以及一套全新的、可防側(cè)信道攻擊的安全I(xiàn)P(CryptoIsland-300P和CryptoCell-312P)。

本文將探討Cortex-M35P如何憑借其優(yōu)勢和特性,為受到支持廣泛、對用戶開發(fā)及其友好的Cortex-M處理器提供防范物理攻擊、防范篡改的保護,從而為您的產(chǎn)品提供進(jìn)入新市場的機會。

Cortex-M35P的主要優(yōu)勢

Cortex-M35P是第一款提供防物理篡改功能的Armv8-M處理器,使處理器核心有能力更容易、更快速地取得支付級或電信級的安全認(rèn)證。Cortex-M35P還是一款包含了多層次安全結(jié)構(gòu)的處理器,結(jié)合了使用Arm TrustZone技術(shù)實現(xiàn)的軟件保護與SecurCore系列處理器中的物理保護。Cortex-M35P是Arm安全產(chǎn)品組合的延伸,遵循Arm的PSA平臺安全架構(gòu)原則。

| 讓您的設(shè)計更自信 | 讓保護更靈活 | 加速您的產(chǎn)品成功 |

| 提供成熟的、經(jīng)受過實戰(zhàn)檢驗的、支持廣泛的安全技術(shù)。 | 提供多種高級物理安全功能供您選擇。 | 豐富的IP產(chǎn)品和健全生態(tài)系統(tǒng)支持能有效降低產(chǎn)品開發(fā)成本。 |

|

? 建立在經(jīng)過驗證的、已部署在數(shù)十億個SecurCore處理器中的市場適應(yīng)性技術(shù)之上。 ? 采用TrustZone技術(shù),在數(shù)十億個基于Cortex-A的設(shè)備中獲得支持。 ? 將現(xiàn)有知識重新用于已由數(shù)百萬名Cortex-M開發(fā)人員部署過的相同程序員模型之上。 |

?為廣泛熟悉的Cortex-M系列強化市場適應(yīng)性,而不會影響性能。 ? 提供高度靈活性,以及可選功能項以用于實現(xiàn)高級功能(包括信號處理)。 ? 更高的安全性(Lockstep、可配置的奇偶校驗、可觀察性),從而實現(xiàn)更快速、更低成本的系統(tǒng)安全功能部署。 |

? 在我們?nèi)娴腁rm安全解決方案組合中進(jìn)行優(yōu)化。 ? 從Cortex-M33處理器輕松升級。 ? 重用基于Cortex-M設(shè)備構(gòu)建的現(xiàn)有軟件。 ? 由世界第一的嵌入式生態(tài)系統(tǒng)支持,獲得全球最大的開放知識庫。 |

為什么要防范物理攻擊?

我們在日常生活中會遇到越來越多的設(shè)備——比如在家中、工作場所、醫(yī)院,工業(yè)場所以及城市空間等等——其中有些是連網(wǎng)的,有些則不是。在這其中,許多設(shè)備存儲了非常有價值的個人信息,使它們成為物理攻擊的目標(biāo)。從成本角度來看,由于簡單數(shù)據(jù)采集工具的部署和存在,這些攻擊變得更具有可行性。我們越來越多地目睹到物理攻擊的發(fā)生,例如側(cè)信道攻擊已成為標(biāo)準(zhǔn)安全威脅模型的一部分。對物理攻擊的主要擔(dān)憂來自攻擊(所產(chǎn)生危害)的延伸效應(yīng),即通過攻擊一臺設(shè)備,攻擊者可以提取源代碼并發(fā)現(xiàn)漏洞,進(jìn)而進(jìn)行更大規(guī)模的網(wǎng)絡(luò)攻擊。

TechRepublic BGU高級講師Yossi Oren在他的物聯(lián)網(wǎng)安全博文中總結(jié)道:“你只需要進(jìn)行一次物理訪問——一旦你購買了某個設(shè)備的一個副本或某個攝像頭的一款型號,并在實驗室中成功對其進(jìn)行攻擊——你就會獲得可以遠(yuǎn)程攻擊相同設(shè)備或型號所需的所有信息。”

我們用一個類比來解釋我們?yōu)槭裁匆_發(fā)Cortex-M35P:這就像保護您的房子一樣,既然您屋中有貴重物品,那么至關(guān)重要的是確保所有入口都受到保護,同時也需考慮到小偷闖入特定入口的困難度。

圖1:保護設(shè)備安全就像保護房子一樣——安全強度僅取決于最薄弱的環(huán)節(jié)!

例如,如果小偷要通過頂層的一扇小窗戶入室行竊的話,他可能需要一把梯子和一些特殊的工具才能夠得逞。因為這頗費周章且很難得手,所以您可能會認(rèn)為頂層的那扇小窗不會是小偷入室行竊的首選入口,從而認(rèn)為貴重物品是得到了保護的。但是,如果房子里有非常貴重的物品,或者不用那么費勁就可以進(jìn)入頂層的這扇窗戶,那么小偷就有可能會設(shè)法進(jìn)入了。

這一概念也適用于物聯(lián)網(wǎng)。Arm擁有廣泛的安全組合,可以防御各種進(jìn)入點,現(xiàn)在Arm正在加強對物理攻擊的防范。 Cortex-M35P的開發(fā)旨滿足所有需要市場適應(yīng)性的嵌入式和物聯(lián)網(wǎng)市場的需求。現(xiàn)在,任何面對物理安全項目要求的Cortex-M開發(fā)人員,都可以升級到這款最新的Cortex-M處理器,同時不會讓之前所有的開發(fā)投入付之東流。

此外,該處理器可以與Arm IP產(chǎn)品組合中的其余組件相匹配,以構(gòu)成強大而全面的安全解決方案,從而加速上市時間。開發(fā)人員可以從Arm廣泛的生態(tài)系統(tǒng)中受益,該生態(tài)系統(tǒng)提供了最為廣泛的開發(fā)工具、編譯器、調(diào)試器、操作系統(tǒng)和軟件中間件,可有效節(jié)約時間及成本。

與其他攻擊類型相關(guān)的物理攻擊

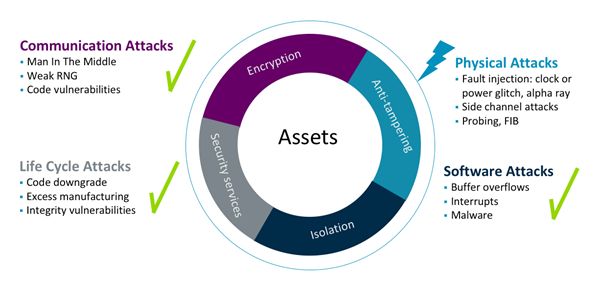

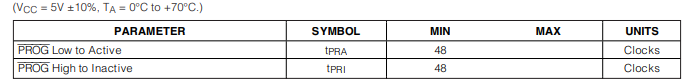

隨著攻擊平面不斷增加以及物聯(lián)網(wǎng)(IoT)規(guī)模呈指數(shù)級增長,在產(chǎn)品設(shè)計規(guī)劃過程中可能很難根據(jù)現(xiàn)在的情況來確定如何保護您的下一代設(shè)備。 為了理解并應(yīng)對這一狀況,Arm通過針對四種不同類型的攻擊目標(biāo)建模來描述安全性,它們分別是:通信、產(chǎn)品生命周期、軟件攻擊以及物理攻擊,如圖2所示。設(shè)備面臨的風(fēng)險取決于應(yīng)用程序和數(shù)據(jù)的價值。許多設(shè)備需要考慮更多針對系統(tǒng)底層的攻擊,例如針對底層軟件的攻擊,可以借助Arm TrustZone提供的隔離來獲得充分的保護。但是,還有一些其他類型的用戶產(chǎn)品需要考慮更為復(fù)雜的攻擊風(fēng)險,例如各類通過物理方式攻擊芯片的風(fēng)險。

圖2:對四種不同類型安全攻擊的威脅系數(shù)進(jìn)行評估

需要防范哪些攻擊取決于您認(rèn)為哪些物理攻擊會對您的產(chǎn)品構(gòu)成足夠的威脅。 Arm PSA平臺安全架構(gòu)的建議是:安全始終始于分析,這里的分析指使用威脅建模程序進(jìn)行分析。通過威脅建模,您可以評估設(shè)備的安全性以及預(yù)測可能被黑客入侵或利用的方式。如果安全領(lǐng)域?qū)δ赃€比較陌生,那么威脅建模可能會是一個令您略感生畏的過程,因此Arm創(chuàng)建了三個完全免費的威脅模型示例。

當(dāng)對設(shè)備及其所面臨的威脅進(jìn)行評估后,緊接著的一項重要的工作就是采取適當(dāng)?shù)拇胧﹣肀Wo您的設(shè)備。Arm建議使用分層安全法,使用正確的反制組合對您的設(shè)備實施不同層次的保護。

Arm擴展了一系列IP以應(yīng)對所有類型的安全威脅,如上圖所示。當(dāng)物理攻擊被認(rèn)為具有足夠大的風(fēng)險時,您可以選擇使用具有緩解物理攻擊效果的處理器。 Cortex-M35P提供軟件隔離和物理安全相結(jié)合的解決方案,可幫助設(shè)計人員實現(xiàn)更高級別的系統(tǒng)安全性,從而防御物理和軟件攻擊。您可能會決定需要使用硬件加速的加密機制來抵側(cè)信道攻擊(SCA) ——而CryptoIsland-300P和CryptoCell-312P正好可以在這方面提供幫助。

Arm Cortex-M35P的

1. 物理保護

當(dāng)受保護的資產(chǎn)價值足夠高時,黑客就有足夠的動機對設(shè)備采取物理攻擊。Cortex-M35P提供多個專門的組件以保護設(shè)備免受此類攻擊的侵?jǐn)_。

Cortex-M35P包含了多項防范物理攻擊的安全特性。其中“無差別時序”使得任何指令操作的周期數(shù)恒定,從而防止信息泄漏。用戶可以指定是否激活此項功能。

另一個例子是100%的奇偶校驗覆蓋。處理器中的每個觸發(fā)器均使用可配置的奇偶校驗進(jìn)行保護,從而可檢測到隨機錯誤或有目的的錯誤注入。

2. 指令cache

集成cache提高了從嵌入式Flash取指令時的性能。

Flash通常無法提供RAM級別的訪問時間,這也是常見的性能瓶頸。該問題可通過激活可選的內(nèi)部cache得到解決。存儲在cache中的信息也會得到保護從而免受物理攻擊。

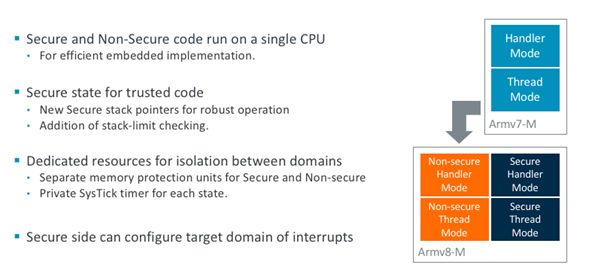

3. TrustZone:全系統(tǒng)安全的基礎(chǔ)

TrustZone強化了系統(tǒng)中對信息安全敏感的功能的保護。它不僅提供了對代碼、內(nèi)存和I/O的軟件隔離,同時還滿足了嵌入式應(yīng)用的常見要求:實時、確定的響應(yīng),最小的上下文切換開銷以及系統(tǒng)要易于軟件開發(fā)。

搭載TrustZone的Cortex-M35P處理器具有兩種安全狀態(tài)——安全和非安全狀態(tài)以及一些與兩種狀態(tài)息息相關(guān)的特性如圖3所示:

圖3:Armv8-M額外的安全狀態(tài)

4. 用于任務(wù)隔離的內(nèi)存保護單元(MPU)

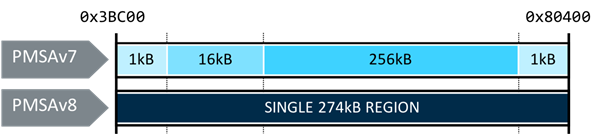

軟件可靠性和系統(tǒng)安全性的提高可藉由限制每個模塊——使其僅被允許訪問完成功能所必需的特定存儲器區(qū)域來實現(xiàn)。作為對TrustZone的補充,這種保護可防止意外訪問覆蓋關(guān)鍵數(shù)據(jù)。每個安全區(qū)域都可以擁有自己專用的MPU,并且這兩個MPU可以擁有完全不同數(shù)量的域(Region)。相對過去,新系統(tǒng)對域進(jìn)行編程也更為簡便,這集中表現(xiàn)在取消了“目標(biāo)地址必須對齊到2的整數(shù)次冪”的約束。

這一選配的MPU是可編程的,最多可分別為安全和非安全狀態(tài)提供16個域(Region)。在多任務(wù)環(huán)境中,操作系統(tǒng)可以在任務(wù)上下文切換期間重新編程MPU、更新不同任務(wù)的內(nèi)存訪問權(quán)限,例如,用戶任務(wù)可能被授予只能訪問某些應(yīng)用程序數(shù)據(jù)和特定外圍設(shè)備的權(quán)限。通過這種方式,MPU可以保護當(dāng)前任務(wù)所需資源以外的所有其它存儲器和外設(shè)免受破壞或未經(jīng)授權(quán)的訪問,從而顯著提高系統(tǒng)的可靠性。

存儲器區(qū)域設(shè)置更為簡便

Cortex-M35P內(nèi)部保護架構(gòu)是建立在“受保護的內(nèi)存系統(tǒng)架構(gòu)(protected memory system architecture, PMSA) ”v8版本基礎(chǔ)之上的。該版本采用“與基地址和終止地址比較”的方式來定義作用范圍,這與先前的存在“地址必須對齊到2的整數(shù)次冪”限制的方案不同。每個區(qū)域都由一個基本起始地址、結(jié)束地址、訪問權(quán)限和內(nèi)存屬性的設(shè)置組成。其結(jié)果是可以僅使用一個域(Region)就完成對目標(biāo)范圍的覆蓋,而不必像過去一樣必須使用多個對齊到不同尺寸的域(Region)連接在一起來實現(xiàn)。這極大的簡化了軟件開發(fā):減少了編程步驟和上下文的切換時間,從而鼓勵用戶相對過去更有意愿頻繁的使用MPU。

5. 可擴展性的協(xié)處理器接口

對于特定應(yīng)用程序,專用計算可大有作為。在實現(xiàn)這一擴展計算能力的同時,保持世界領(lǐng)先生態(tài)系統(tǒng)的所有優(yōu)勢同樣至關(guān)重要——即開發(fā)工具、編譯器、調(diào)試器、操作系統(tǒng)和中間件的最廣泛選擇。

Cortex-M35P處理器包含一個可選的專用總線接口,用于集成緊耦合加速器硬件。對于頻繁使用的計算密集型操作,此接口提供了一種機制,通過自定義處理硬件來增強通用計算能力。最重要的是,它不會破壞生態(tài)系統(tǒng)。該接口控制和數(shù)據(jù)信號,支持多達(dá)8個協(xié)處理器,還可提供處理器特權(quán)和安全狀態(tài),以及指令類型、關(guān)聯(lián)的寄存器和操作字段的信息。

6. 數(shù)字信號處理(Digital Signal Processing, DSP)擴展

為了加速軟件開發(fā),Arm還在CMSIS項目中提供免費的DSP庫。該庫包含一系列數(shù)字濾波器、轉(zhuǎn)換和數(shù)學(xué)函數(shù)(如矩陣),并支持一系列數(shù)據(jù)類型。CMSIS目是開源項目,開發(fā)版本通過GitHub發(fā)布。

可供選擇的整數(shù)DSP擴展增加了85條指令。在大多數(shù)情況下,DSP指令平均可將程序性能提高三倍,從而提升以數(shù)字信號控制為核心的所有應(yīng)用程序的性能。

7. 單精度浮點單元(Floating Point Unit, FPU)

可選配的FPv5單精度浮點擴展包括額外的16個64位寄存器。該擴展增加了45個與IEEE754-2008兼容的單精度浮點指令。使用浮點指令通常會使平均性能比同等軟件庫提高10倍。FPU被包含在獨立的電源域中,允許在未啟用或未使用時關(guān)斷電。

總之,物理攻擊是對嵌入式或物聯(lián)網(wǎng)設(shè)備的幾種潛在攻擊之一。 Arm的PSA平臺安全架構(gòu)為設(shè)計人員在威脅建模過程中所需通過的安全級別進(jìn)行評估,以便采用適當(dāng)?shù)姆粗平M合。物理攻擊正變得愈發(fā)簡單和廉價,因此先進(jìn)的芯片保護技術(shù)至關(guān)重要。然而,物理安全設(shè)計則通常較為復(fù)雜。

如今,Arm全新的物理安全I(xiàn)P套件可為任何開發(fā)人員提供市場適應(yīng)性。Arm Cortex-M35P處理器通過TrustZone技術(shù)和防篡改功能為軟件和物理攻擊提供了高效的安全解決方案。與Arm CryptoCell IP、Arm CryptoIsland IP或?qū)iT的定制加密解決方案相結(jié)合,并在Arm生態(tài)系統(tǒng)的支持下,任何嵌入式或物聯(lián)網(wǎng)解決方案的開發(fā)人員都可以確保已擁有強大的可信基礎(chǔ)來進(jìn)行安全的物聯(lián)網(wǎng)實施部署——因為市場適應(yīng)性已成竹在胸。

-

處理器

+關(guān)注

關(guān)注

68文章

19833瀏覽量

233926 -

ARM

+關(guān)注

關(guān)注

134文章

9328瀏覽量

375675

原文標(biāo)題:芯片,為什么要防物理攻擊?

文章出處:【微信號:arm_china,微信公眾號:Arm芯聞】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

TCP攻擊是什么?有什么防護方式?

DS5003安全微處理器芯片技術(shù)手冊

DS28E38具有ChipDNA PUF保護的DeepCover安全ECDSA認(rèn)證器技術(shù)手冊

Nordic新一代旗艦芯片nRF54H20深度解析

DHCP在企業(yè)網(wǎng)的部署及安全防范

網(wǎng)絡(luò)攻擊中常見的掩蓋真實IP的攻擊方式

DDoS服務(wù)器攻擊是怎么回事?

通信設(shè)備安全引發(fā)全球關(guān)注!國產(chǎn)化替代迫在眉睫

IP 地址欺騙:原理、類型與防范措施

芯片為什么要防范物理攻擊?

芯片為什么要防范物理攻擊?

評論