如果你正在閱讀本文,那么你的日常工作和生活可能依賴于各種數(shù)字化信息。人們制定了很多流程,晝夜不停地運(yùn)行,以確保這些數(shù)字化系統(tǒng)平穩(wěn)運(yùn)行。與此同時(shí),網(wǎng)絡(luò)攻擊者也在努力破壞、闖入或控制這些系統(tǒng)。

但沒有網(wǎng)絡(luò)是100%安全的,攻擊者正在用圖思維進(jìn)行攻擊。

數(shù)據(jù)安全研究中心Ponemon Institute 發(fā)現(xiàn) 66% 的中小企業(yè)在過去一年內(nèi)遭遇過網(wǎng)絡(luò)攻擊。網(wǎng)絡(luò)安全的目標(biāo)就是阻止盡可能多的攻擊,但有些攻擊依靠傳統(tǒng)的解決方案卻很難快速檢測(cè)出來。

迅速發(fā)現(xiàn)漏洞對(duì)于最大限度地減少損失至關(guān)重要,包括減少財(cái)務(wù)、運(yùn)營(yíng)和聲譽(yù)方面的損失。

但是,企業(yè)發(fā)現(xiàn)并阻止網(wǎng)絡(luò)攻擊的速度仍然非常緩慢。具體需要多長(zhǎng)時(shí)間才能檢測(cè)到網(wǎng)絡(luò)攻擊?這個(gè)問題沒有明確的答案。在某些情況下,可能需要數(shù)百天才能檢測(cè)到違規(guī)行為。但不幸的是,當(dāng)企業(yè)發(fā)現(xiàn)自己遭到黑客攻擊時(shí),往往為時(shí)已晚,損害已經(jīng)造成。據(jù)權(quán)威機(jī)構(gòu)統(tǒng)計(jì),在2023年,數(shù)據(jù)泄露的平均成本將達(dá)到500萬(wàn)美元。

Gartner預(yù)測(cè),到 2026 年,50% 的 C 級(jí)高管將在其雇傭合同中包含與風(fēng)險(xiǎn)相關(guān)的績(jī)效要求。

CAPEC(全稱Common Attack Pattern Enumeration and Classification,由美國(guó)國(guó)土安全部建立)定義了 500 多種網(wǎng)絡(luò)攻擊模式。這些模式的一些示例包括濫用現(xiàn)有功能(Abuse Existing Functionality)、收集和分析信息(Collect and Analyze Information)以及注入非預(yù)期的數(shù)據(jù)項(xiàng)(Inject Unexpected Items)。了解這些攻擊模式對(duì)于分析師、開發(fā)人員和 IT 架構(gòu)師構(gòu)建有效的網(wǎng)絡(luò)安全系統(tǒng)至關(guān)重要。

TigerGraph圖分析平臺(tái)是建模和搜索這些模式的絕佳方法。

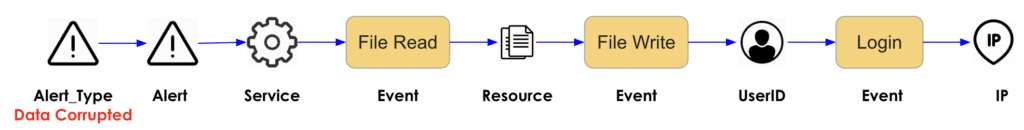

為什么這么說?因?yàn)閳D本身就是互聯(lián)數(shù)據(jù)。為了阻止或檢測(cè)網(wǎng)絡(luò)攻擊,我們需要能夠識(shí)別這些模式,并從上游追蹤其來源,從下游追蹤到存在風(fēng)險(xiǎn)的資源。這些模式可以很長(zhǎng),也可以很寬(因?yàn)樵S多事情會(huì)同時(shí)發(fā)生),或者既長(zhǎng)又寬。在下面圖1示例中,我們就是從警報(bào)追溯到登錄事件以及最初觸發(fā)警報(bào)的IP地址。值得注意的是,要成功地做到這一點(diǎn),需要遍歷多個(gè)躍點(diǎn)——對(duì)于TigerGraph圖數(shù)據(jù)庫(kù)來說,這可能花費(fèi)一秒鐘的時(shí)間,但是關(guān)系數(shù)據(jù)庫(kù)需要幾分鐘甚至幾小時(shí)。

圖1. 警報(bào)活動(dòng)的線性追溯路徑

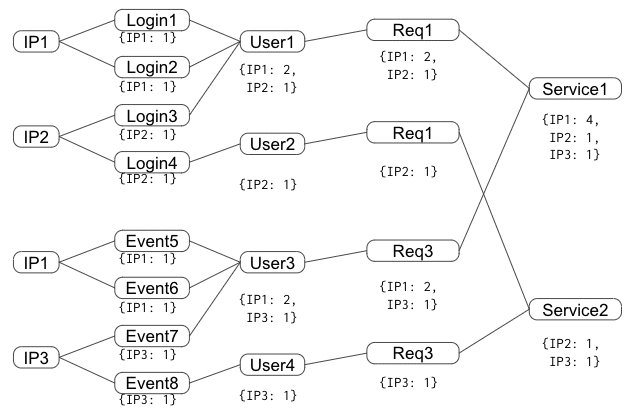

攻擊往往是由相對(duì)較少的實(shí)施者所為。DDOS泛洪攻擊就是這種情況:少數(shù)IP地址或用戶ID向目標(biāo)服務(wù)器發(fā)送大量請(qǐng)求,從而導(dǎo)致目標(biāo)服務(wù)器擁堵甚至癱瘓,影響正常用戶使用。

圖2. 追蹤向特定服務(wù)器發(fā)出請(qǐng)求的IP地址、事件和用戶

TigerGraph圖平臺(tái)可以集成多個(gè)數(shù)據(jù)源并實(shí)時(shí)處理它們:來自許多不同微服務(wù)、用戶配置文件和用戶授權(quán)系統(tǒng)的信息都需要一起查看,以了解活動(dòng)、追蹤并阻止攻擊者。

TigerGraph提供了針對(duì)網(wǎng)絡(luò)安全威脅的關(guān)鍵防御。

作為一個(gè)具有深度鏈接分析和數(shù)據(jù)庫(kù)內(nèi)機(jī)器學(xué)習(xí)的原生圖數(shù)據(jù)庫(kù),TigerGraph的性能優(yōu)于目前市場(chǎng)上一般的安全信息和事件管理(SIEM)解決方案。各種規(guī)模的企業(yè)都可以使用TigerGraph來提高網(wǎng)絡(luò)安全。通過將正確的工具應(yīng)用于正確的數(shù)據(jù)集,企業(yè)可快速識(shí)別異常的行為模式、異常交易,以及網(wǎng)絡(luò)內(nèi)各種類型的惡意行為。

-

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

11文章

3321瀏覽量

61249 -

數(shù)據(jù)安全

+關(guān)注

關(guān)注

2文章

722瀏覽量

30369

原文標(biāo)題:如何借助圖技術(shù)增強(qiáng)網(wǎng)絡(luò)安全威脅檢測(cè)?

文章出處:【微信號(hào):TigerGraph,微信公眾號(hào):TigerGraph】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

海康威視榮獲2024優(yōu)秀網(wǎng)絡(luò)安全創(chuàng)新成果

芯盾時(shí)代連續(xù)十一次入選安全牛《中國(guó)網(wǎng)絡(luò)安全行業(yè)全景圖》

直面網(wǎng)絡(luò)安全挑戰(zhàn),“明陽(yáng)安全自組網(wǎng)” 打造全方位防御體系

智慧路燈網(wǎng)絡(luò)安全入侵監(jiān)測(cè)

Lansweeper:強(qiáng)化網(wǎng)絡(luò)安全與資產(chǎn)管理

中企通信榮登《CCSIP 2024中國(guó)網(wǎng)絡(luò)安全行業(yè)全景冊(cè)》

龍芯網(wǎng)絡(luò)安全國(guó)產(chǎn)主板,互聯(lián)網(wǎng)時(shí)代信息安全的保障

華納云企業(yè)建立全面的網(wǎng)絡(luò)安全策略的流程

如何配置 VLAN 以提高網(wǎng)絡(luò)安全

隨著全球網(wǎng)絡(luò)安全威脅日益升級(jí),3只網(wǎng)絡(luò)安全美股值得投資者關(guān)注

國(guó)產(chǎn)網(wǎng)絡(luò)安全主板在防御網(wǎng)絡(luò)攻擊中的實(shí)際應(yīng)用

如何利用IP查詢技術(shù)保護(hù)網(wǎng)絡(luò)安全?

IP風(fēng)險(xiǎn)畫像如何維護(hù)網(wǎng)絡(luò)安全

網(wǎng)絡(luò)安全技術(shù)商CrowdStrike與英偉達(dá)合作

如何借助圖技術(shù)增強(qiáng)網(wǎng)絡(luò)安全威脅檢測(cè)?

如何借助圖技術(shù)增強(qiáng)網(wǎng)絡(luò)安全威脅檢測(cè)?

評(píng)論