(本文編譯自Semiconductor Engineering)

小芯片的商業(yè)化將大大增加硬件遭受攻擊的可能性,這就需要在供應(yīng)鏈的每個(gè)層面采取更廣泛的安全措施和流程,包括從初始設(shè)計(jì)到產(chǎn)品報(bào)廢的整個(gè)過(guò)程中的可追溯性。

近年來(lái),安全措施方面已取得了長(zhǎng)足進(jìn)步,包括從識(shí)別芯片內(nèi)部異常數(shù)據(jù)流量到采用復(fù)雜的混淆技術(shù)等諸多方面。但小芯片增加了可能的攻擊途徑的數(shù)量,而且一個(gè)設(shè)計(jì)中包含的小芯片越多,設(shè)備保護(hù)就越困難,因?yàn)樾枰幚怼⒁苿?dòng)和存儲(chǔ)的數(shù)據(jù)越多,涉及的組件也越多。

西門子EDA Tessent汽車IC解決方案總監(jiān)Lee Harrison表示:“即使設(shè)備內(nèi)的所有小芯片都具備安全元件,例如信任根(RoT),也無(wú)法保證它們能夠輕松相互通信。這有可能危及設(shè)備層面的整體安全性。”

信任根存在的一個(gè)問(wèn)題是,它們會(huì)占用大量的芯片面積和功耗。因此,除非系統(tǒng)中的所有小芯片尺寸都很大,否則為每個(gè)小芯片設(shè)置專用RoT的開(kāi)銷可能不切實(shí)際。

就單個(gè)小芯片而言,它并不比其他芯片更容易受到黑客攻擊。但當(dāng)多個(gè)小芯片封裝在一起時(shí),問(wèn)題就出現(xiàn)了。

Rambus芯片安全產(chǎn)品高級(jí)總監(jiān)Scott Best表示:“Chiplet只是一種封裝方式不同的芯片。大多數(shù)芯片沒(méi)有單獨(dú)的封裝。但現(xiàn)在它就像有了‘室友’。這是一個(gè)有趣且有意思的封裝問(wèn)題,因?yàn)槟悴辉僦皇菃为?dú)封裝一個(gè)芯片。然而,現(xiàn)在它必須與所有‘室友’進(jìn)行通信,然后其中一個(gè)或幾個(gè)‘室友’會(huì)通過(guò)I/O與外部世界通信。”

小芯片與其他芯片一樣,面臨著同樣的安全問(wèn)題。“攻擊途徑多達(dá)20種,從竊取數(shù)據(jù)庫(kù)、賄賂設(shè)計(jì)團(tuán)隊(duì)或驗(yàn)證團(tuán)隊(duì)人員插入惡意電路或泄露設(shè)計(jì)機(jī)密,到人為因素,以及芯片是否包含任何保護(hù)機(jī)密信息的秘密,”Best指出,“攻擊者可能竊取這些機(jī)密,或者對(duì)保護(hù)這些機(jī)密的電路進(jìn)行逆向工程,或者進(jìn)行某種功率分析側(cè)信道攻擊,導(dǎo)致信息泄露出芯片。芯片和小芯片都可能遭受多種攻擊。”

其他人也表示贊同。“本質(zhì)上,我們?cè)噲D確保在將系統(tǒng)和封裝連接在一起時(shí),互連中出現(xiàn)的所有內(nèi)容都經(jīng)過(guò)授權(quán),并且如果將其分解成單個(gè)組件,它們就是你期望找到的那個(gè)單元,”新思科技科學(xué)家兼首席安全技術(shù)專家Mike Borza說(shuō)道,“如果能做到這一點(diǎn),就能確保系統(tǒng)擁有初始完整性。”

了解小芯片來(lái)源

隨著小芯片越來(lái)越多地由多家供應(yīng)商提供,了解誰(shuí)開(kāi)發(fā)了這些小芯片、在哪里制造,以及供應(yīng)鏈?zhǔn)欠翊嬖诒∪醐h(huán)節(jié),這些都非常重要。

雖然目前使用的大多數(shù)小芯片都來(lái)自企業(yè)內(nèi)部供應(yīng),但這種情況正在開(kāi)始發(fā)生變化,尤其是I/O和內(nèi)存芯片。

“你需要能夠在整個(gè)供應(yīng)鏈流程中追蹤這些小芯片的身份信息并進(jìn)行管理,”新思科技安全解決方案產(chǎn)品管理高級(jí)總監(jiān)Dana Neustadter指出。“所有這些都與基礎(chǔ)安全息息相關(guān)。你必須考慮采用一些追蹤手段,這些手段也可能擴(kuò)展到某種形式的傳感器,或用于提供身份標(biāo)識(shí)的物理不可克隆功能,或某種形式的水印技術(shù)。雖然還可以添加一些其他元素,但與典型的片上系統(tǒng)(SoC)流程相比,這種多芯片供應(yīng)鏈安全是完全不同的一個(gè)層面。”

汽車領(lǐng)域小芯片的安全問(wèn)題

在汽車行業(yè),系統(tǒng)開(kāi)發(fā)人員正在關(guān)注小芯片開(kāi)放市場(chǎng)所帶來(lái)的好處,以及這種方法可能引發(fā)的安全問(wèn)題。

Imagination Technologies產(chǎn)品管理高級(jí)總監(jiān)Rob Fisher表示:“一級(jí)供應(yīng)商或OEM廠商可能會(huì)說(shuō),‘與其從瑞薩、德州儀器或其他公司購(gòu)買芯片,不如基于從公開(kāi)市場(chǎng)獲得的一系列小芯片來(lái)封裝自己的芯片。’如果你認(rèn)為這就是未來(lái)的發(fā)展方向,那么供應(yīng)鏈中的安全威脅就算不比小芯片架構(gòu)本身所帶來(lái)的物理攻擊風(fēng)險(xiǎn)多,也至少是相當(dāng)?shù)摹!?/span>

這里的關(guān)鍵在于可信來(lái)源。“對(duì)于單片芯片,如果你掌握了RTL設(shè)計(jì),你就能很好地了解它的來(lái)源,并對(duì)其進(jìn)行測(cè)試,”Fisher表示,“但如果你從第三方獲取小芯片,就需要確保它來(lái)自可信來(lái)源。而且你需要確保你使用的所有小芯片都來(lái)自可信來(lái)源,并且沒(méi)有設(shè)計(jì)任何惡意硬件,因此你會(huì)面臨一個(gè)相當(dāng)復(fù)雜的供應(yīng)鏈追蹤問(wèn)題。另一方面,你需要了解小芯片的來(lái)源和設(shè)計(jì)出處,以及所有參與生產(chǎn)的參與者,因?yàn)樾⌒酒粌H僅是一段RTL設(shè)計(jì)。在到達(dá)系統(tǒng)集成商之前,它要經(jīng)過(guò)許多階段和多方交涉,因此這方面存在很多擔(dān)憂。”

此外,還有其他一些令人擔(dān)憂的問(wèn)題。由于系統(tǒng)是由多個(gè)獨(dú)立模塊構(gòu)建的,因此這些模塊之間的通信可以被探測(cè),而且與單片芯片相比,小芯片之間傳輸?shù)臄?shù)據(jù)可能更容易被獲取。

Fisher表示:“這可能比解決供應(yīng)鏈問(wèn)題要容易一些,但仍然不是一件容易的事。對(duì)于SoC,有一套經(jīng)過(guò)實(shí)踐檢驗(yàn)的方法來(lái)確保其安全性。你有一個(gè)RoT,你知道它是完整且不會(huì)被篡改的。然后在此基礎(chǔ)上進(jìn)行構(gòu)建。你基于RoT保護(hù)啟動(dòng)整個(gè)系統(tǒng),并以此構(gòu)建安全性。然而,在擁有獨(dú)立芯片的小芯片架構(gòu)中,這變得相當(dāng)具有挑戰(zhàn)性。解決的方法是將應(yīng)用于SoC的技術(shù)應(yīng)用于每個(gè)小芯片。然后在終端設(shè)備(終端SoC)中,你還需要添加一些額外的功能,來(lái)協(xié)調(diào)所有小芯片的安全配置文件。因此,最終每個(gè)小芯片可能都需要自己的信任根和安全啟動(dòng)程序,這將能使小芯片使用加密協(xié)議安全地相互通信。但還需要在更高層次上設(shè)置其他安全機(jī)制來(lái)設(shè)置所有這些安全措施。”

這就是為什么目前一些商業(yè)小芯片的實(shí)現(xiàn)涉及具有預(yù)定義的啟動(dòng)序列和內(nèi)置控制器的預(yù)集成模塊。

“你有一個(gè)主機(jī),也就是你的應(yīng)用處理器,”英飛凌科技公司加密和產(chǎn)品安全高級(jí)總監(jiān)Erik Wood說(shuō)道,“它負(fù)責(zé)關(guān)鍵操作和啟動(dòng),設(shè)置調(diào)試端口的訪問(wèn)權(quán)限,設(shè)置產(chǎn)品的生命周期狀態(tài),以及在將主機(jī)處理器進(jìn)入安全生命周期狀態(tài)之前完成所有安全配置。所有這些都由它來(lái)處理,然后連接到應(yīng)用處理器的小芯片就是該設(shè)備的子系統(tǒng)。因此,如果小芯片上有任何固件需要更新,主機(jī)負(fù)責(zé)對(duì)小芯片進(jìn)行更新。同樣,應(yīng)用處理器啟動(dòng)時(shí),首先進(jìn)行自身的安全啟動(dòng),然后啟動(dòng)小芯片。”

這類似于外部閃存或存儲(chǔ)器的情況。“這是一個(gè)類似的范例,所以你需要有可靠的控制器,”Wood表示,“例如,在外部存儲(chǔ)器中,既有物理方面的安全性,也有邏輯方面的安全性。你需要在主處理器中有一個(gè)控制器來(lái)管理與其他設(shè)備的接口功能。就外部存儲(chǔ)器而言,你希望能夠同時(shí)從外部存儲(chǔ)器進(jìn)行身份驗(yàn)證和解密。所以,既有邏輯方面的考量,也有關(guān)于如何將那些芯片組合在一起的物理結(jié)構(gòu)方面的考量。”

如何實(shí)現(xiàn)小芯片的安全性和可追溯性?

保障小芯片安全性的一種方法是采用單一的RoT解決方案,將安全元件置于設(shè)備的基礎(chǔ)芯片上。然后,使用認(rèn)證等技術(shù),每個(gè)小芯片在上電時(shí)都會(huì)與基礎(chǔ)芯片上的RoT進(jìn)行核對(duì)。

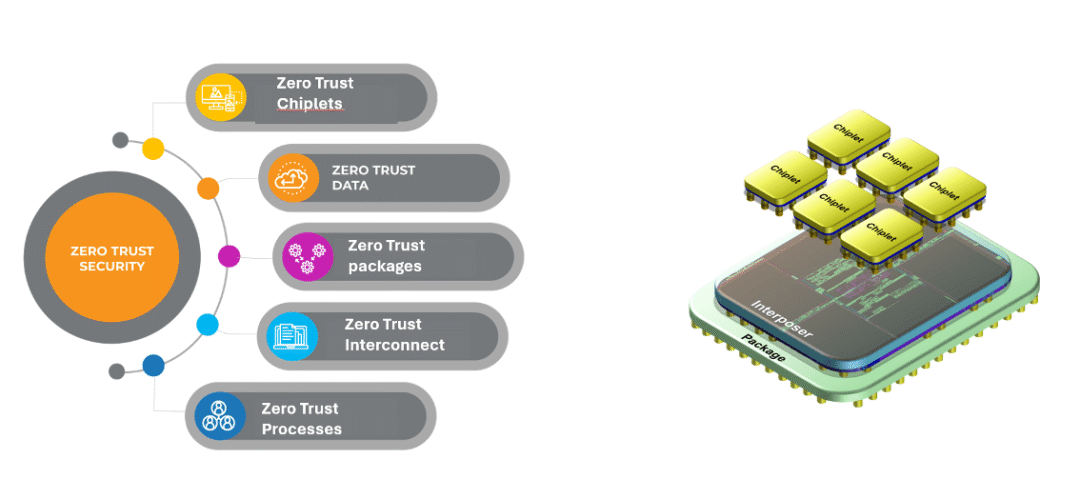

西門子EDA Tessent汽車IC解決方案總監(jiān)Lee Harrison解釋道:“每個(gè)小芯片都會(huì)生成一個(gè)動(dòng)態(tài)產(chǎn)生的認(rèn)證令牌,這確保了每個(gè)小芯片在啟用之前都能通過(guò)基礎(chǔ)芯片進(jìn)行自我識(shí)別。這種方法假設(shè)了一個(gè)零信任環(huán)境,類似于當(dāng)今許多其他通信領(lǐng)域的情況,其中每個(gè)元件在經(jīng)過(guò)身份驗(yàn)證之前都被視為零信任元件。這既確保了小芯片令牌ID無(wú)法輕易被獲取,因?yàn)樗怯尚⌒酒谏想姇r(shí)動(dòng)態(tài)生成的,而不是硬編碼的。此外,在完全認(rèn)證完成之前不啟用小芯片,這可以防止半導(dǎo)體供應(yīng)鏈中多層次的攻擊。”

功能監(jiān)視器提供了一種在身份驗(yàn)證過(guò)程中生成認(rèn)證令牌的方法。功能監(jiān)視器可以構(gòu)建隨時(shí)間推移的監(jiān)控?cái)?shù)據(jù)配置文件,例如安全啟動(dòng)序列。這種動(dòng)態(tài)生成的簽名包含功能和時(shí)間元素,因此極難破解。

圖1:基于Chiplet設(shè)備的零信任供應(yīng)鏈。

圖源:西門子EDA

Best表示:“如果我正在開(kāi)發(fā)一款SoC,并將其應(yīng)用于汽車平臺(tái),而汽車供應(yīng)商表示,‘我們將要求你交付給我們的芯片具有經(jīng)過(guò)驗(yàn)證的可追溯性(來(lái)源)。’我可能沒(méi)有進(jìn)行可追溯性驗(yàn)證,但這畢竟是我的芯片,所以我可以深入我的供應(yīng)鏈,弄清楚在晶圓分選、最終測(cè)試和系統(tǒng)內(nèi)測(cè)試中添加哪些組件。我需要添加哪些組件,才能確保可追溯性足夠可靠,從而讓我的客戶認(rèn)可我已經(jīng)實(shí)現(xiàn)了來(lái)源驗(yàn)證和可追溯性驗(yàn)證,并且讓他們?cè)敢饨邮苓@個(gè)產(chǎn)品呢?如果我是一家傳統(tǒng)的SoC制造商,我只需要影響一條供應(yīng)鏈。但如果我正在制造一個(gè)包含12種不同芯片的多芯片封裝(MCP),并且存在可追溯性問(wèn)題,我該如何解決呢?我必須聯(lián)系12家不同的供應(yīng)商,他們都有12種不同的可追溯性解決方案。其中一些可能是最先進(jìn)的。但也有供應(yīng)商可能會(huì)說(shuō),‘不,我們沒(méi)有最先進(jìn)的、經(jīng)過(guò)驗(yàn)證的可追溯性解決方案’。所以,作為MCP集成商,我必須跨越業(yè)務(wù)障礙,才能促使供應(yīng)商采取行動(dòng)。而且,如果我沒(méi)有像汽車系統(tǒng)那樣的大量訂單需求,那么就很難讓你的供應(yīng)商修改其供應(yīng)鏈安全措施。”

小芯片也帶來(lái)了額外的安全風(fēng)險(xiǎn)。

新思科技的Neustadter表示:“設(shè)計(jì)工程師需要應(yīng)對(duì)更高的功耗,這會(huì)帶來(lái)更高的輻射,也增加了側(cè)信道分析攻擊的可能性。而且當(dāng)攻擊者有很強(qiáng)的動(dòng)機(jī)時(shí),他們會(huì)找到不同的方法來(lái)攻擊多芯片系統(tǒng)。此外,還有一種我們從未處理過(guò)的威脅,那就是當(dāng)存在多個(gè)小芯片,并且這些小芯片最終被用于完全不同的終端產(chǎn)品中,例如汽車、智能家居設(shè)備或數(shù)據(jù)中心中。想象一下,如果其中一個(gè)小芯片被攻破。在那種情況下,你攻破的不只是一類產(chǎn)品。你可能會(huì)攻破一整套不同類型的產(chǎn)品。就可能出現(xiàn)的攻擊途徑而言,這是相當(dāng)獨(dú)特的情況。”

因此,一些專家認(rèn)為,像通用小芯片互連Express聯(lián)盟(Universal Chiplet Express)這樣的組織可以發(fā)揮重要作用,為如何安全地將組件連接在一起制定標(biāo)準(zhǔn)。

問(wèn)題在于,標(biāo)準(zhǔn)的制定需要時(shí)間,而業(yè)界對(duì)小芯片的采用速度卻很快。“我不確定標(biāo)準(zhǔn)制定的速度是否足夠快,能否跟上人們應(yīng)用小芯片的急切需求,”Best表示,“安全常常是人們認(rèn)為總有時(shí)間去解決的問(wèn)題之一。人們總覺(jué)得可以以后再逐步添加安全措施,直到遭到攻擊,直到已經(jīng)投入使用的產(chǎn)品被嚴(yán)重破壞。如果市面上有十億臺(tái)設(shè)備出廠,它們都存在安全漏洞,其中一些芯片還被應(yīng)用到關(guān)鍵基礎(chǔ)設(shè)施系統(tǒng)中,那該怎么辦?”

結(jié)語(yǔ)

小芯片設(shè)計(jì)的出現(xiàn)標(biāo)志著半導(dǎo)體技術(shù)在性能、可擴(kuò)展性和靈活性方面的重大轉(zhuǎn)變。然而,小芯片系統(tǒng)也帶來(lái)了獨(dú)特的安全挑戰(zhàn),必須予以解決,才能確保多芯片封裝的完整性和可靠性。

經(jīng)過(guò)驗(yàn)證的可追溯性、強(qiáng)大的加密解決方案以及全行業(yè)的協(xié)作,對(duì)于降低小芯片安全風(fēng)險(xiǎn)至關(guān)重要。隨著行業(yè)的不斷發(fā)展,利益相關(guān)者必須優(yōu)先考慮安全措施,以防范潛在的漏洞,并確保基于小芯片的系統(tǒng)能夠安全部署。只有理解并應(yīng)對(duì)這些挑戰(zhàn),才能有效管理商業(yè)小芯片生態(tài)系統(tǒng)的風(fēng)險(xiǎn)。

-

芯片

+關(guān)注

關(guān)注

459文章

52481瀏覽量

440584 -

chiplet

+關(guān)注

關(guān)注

6文章

459瀏覽量

12994

發(fā)布評(píng)論請(qǐng)先 登錄

華為數(shù)字能源開(kāi)啟構(gòu)網(wǎng)型儲(chǔ)能商業(yè)化時(shí)代

隆基發(fā)布全球首款HBC商業(yè)化組件EcoLife系列

解析PPLN晶體在量子技術(shù)快速商業(yè)化的關(guān)鍵作用(一):應(yīng)用技術(shù)

谷歌表示計(jì)劃在五年內(nèi)推出商業(yè)化量子計(jì)算應(yīng)用程序

汽車制造商搶灘人形機(jī)器人領(lǐng)域,技術(shù)協(xié)同與商業(yè)化探索

解析PPLN晶體在量子技術(shù)快速商業(yè)化的關(guān)鍵作用(一):應(yīng)用技術(shù)

政策與技術(shù)并行,共推Robotaxi商業(yè)化進(jìn)程?

“全球 Robotaxi 第一股” 文遠(yuǎn)知行:榮登 2024 中國(guó)無(wú)人駕駛商業(yè)化先鋒 TOP10

百洋醫(yī)藥攜手ZAP,獨(dú)家商業(yè)化頭頸部放療手術(shù)機(jī)器人

揚(yáng)帆出海!穩(wěn)石氫能AEM電解槽出貨智利,開(kāi)啟全球商業(yè)化新篇章!

兩大巨頭合作,加速光纖準(zhǔn)直封裝商業(yè)化!

特斯拉測(cè)試無(wú)人駕駛出租車服務(wù),預(yù)計(jì)明年將商業(yè)化運(yùn)營(yíng)

宏景智駕智能駕駛系統(tǒng)的技術(shù)迭代及商業(yè)化之路

蘿卜快跑爆火的背后,美格智能如何助力無(wú)人車商業(yè)化?

蘿卜快跑爆火的背后,美格智能如何助力無(wú)人車商業(yè)化?

Chiplet商業(yè)化將大幅增加網(wǎng)絡(luò)威脅

Chiplet商業(yè)化將大幅增加網(wǎng)絡(luò)威脅

評(píng)論