在這個(gè)萬(wàn)物互聯(lián)的時(shí)代,數(shù)據(jù)安全的“颶風(fēng)”正在襲來(lái)。隨著集成電路的廣泛應(yīng)用,安全問(wèn)題也日益凸顯。從芯片漏洞到硬件攻擊,這些問(wèn)題都給集成電路的應(yīng)用帶來(lái)了嚴(yán)峻的挑戰(zhàn)。一旦安全防線被突破,智能設(shè)備的數(shù)字資產(chǎn)

2024-03-05 08:26:10 109

109

網(wǎng)絡(luò)控制系統(tǒng)可能會(huì)受到不同類(lèi)型的網(wǎng)絡(luò)攻擊威脅[10-12],主要包括拒絕服務(wù)(denial of service, DoS)攻擊[7]、欺騙攻擊[8]、干擾攻擊[9]等。文獻(xiàn)[10]研究了一類(lèi)對(duì)抗性攻擊下網(wǎng)絡(luò)物理系統(tǒng)的安全評(píng)估與控制問(wèn)題,且控制信號(hào)在被發(fā)送到執(zhí)行器的過(guò)程中可被攻擊者惡意篡改。

2024-03-01 11:00:09 88

88

VoltSchemer打著新型攻擊技術(shù)的旗號(hào),主要針對(duì)目前熱門(mén)的無(wú)線充電器,通過(guò)改變?cè)O(shè)備電源的輸出電壓,進(jìn)而引起電磁干擾,使智能手機(jī)無(wú)法正常發(fā)聲或執(zhí)行其他相關(guān)功能。

2024-02-25 13:54:01 116

116 Cactus是一種新穎的勒索軟件,首次出現(xiàn)于2023年5月,其獨(dú)有的加密機(jī)制可避免常規(guī)檢測(cè)。此外,Cactus具備多種加密選項(xiàng),包含快速模式。若攻擊者選擇連貫執(zhí)行兩種模式,受害方文件將被雙重加密,附件會(huì)添加兩個(gè)不同的擴(kuò)展名。

2024-01-31 10:51:07 588

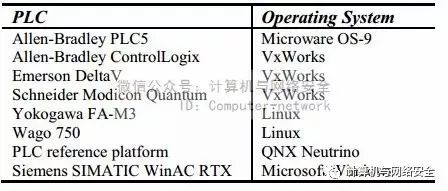

588 今天我們來(lái)聊一聊PLC武器化探秘:邪惡PLC攻擊技術(shù)的六個(gè)關(guān)鍵步驟詳解。

2024-01-23 11:20:53 551

551

聯(lián)合制導(dǎo)攻擊武器一般由Mk-82(500磅)、Mk-83(1000磅)和Mk-84(2000磅)四種規(guī)格的常規(guī)炸彈改裝而成,改裝后分別編號(hào)為GBU-38、GBU-32和GBU-31。其中GBU-32和GBU-31為專(zhuān)用侵徹型炸彈,可用于打擊地堡和堅(jiān)固目標(biāo)。

2024-01-19 10:32:20 228

228

來(lái)源:The Record 臺(tái)灣一家半導(dǎo)體制造商受到網(wǎng)絡(luò)攻擊,據(jù)稱(chēng)該攻擊是由臭名昭著的LockBit勒索軟件團(tuán)伙發(fā)起的。 黑客在京鼎精密科技(Foxsemicon)的網(wǎng)站上發(fā)布了一條威脅信息,稱(chēng)他們

2024-01-18 16:15:36 227

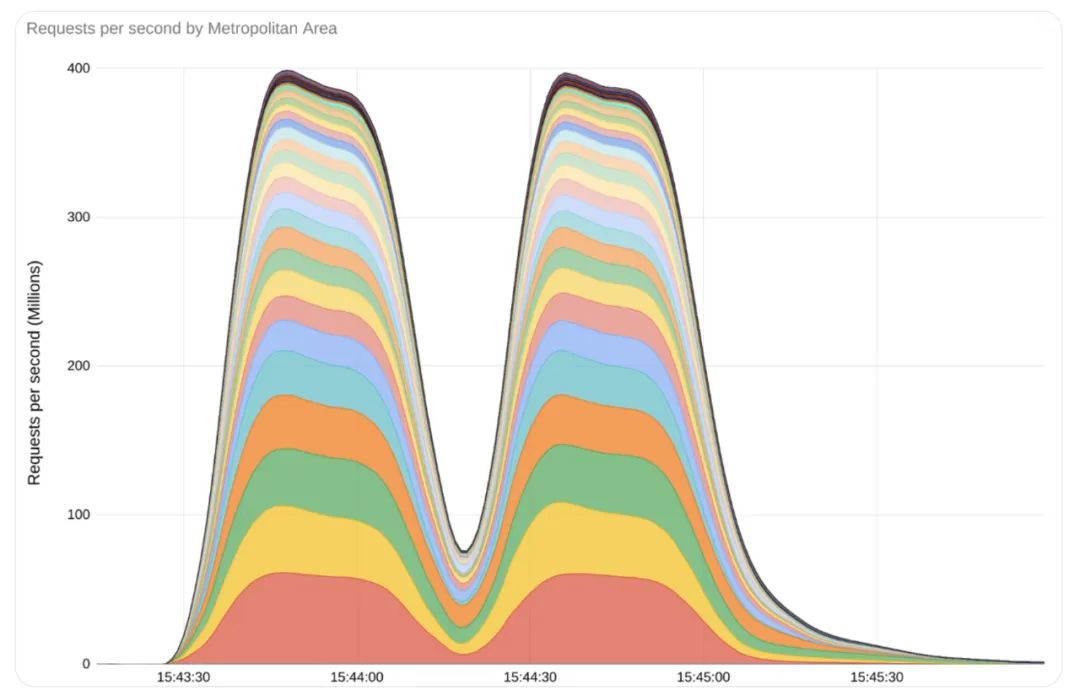

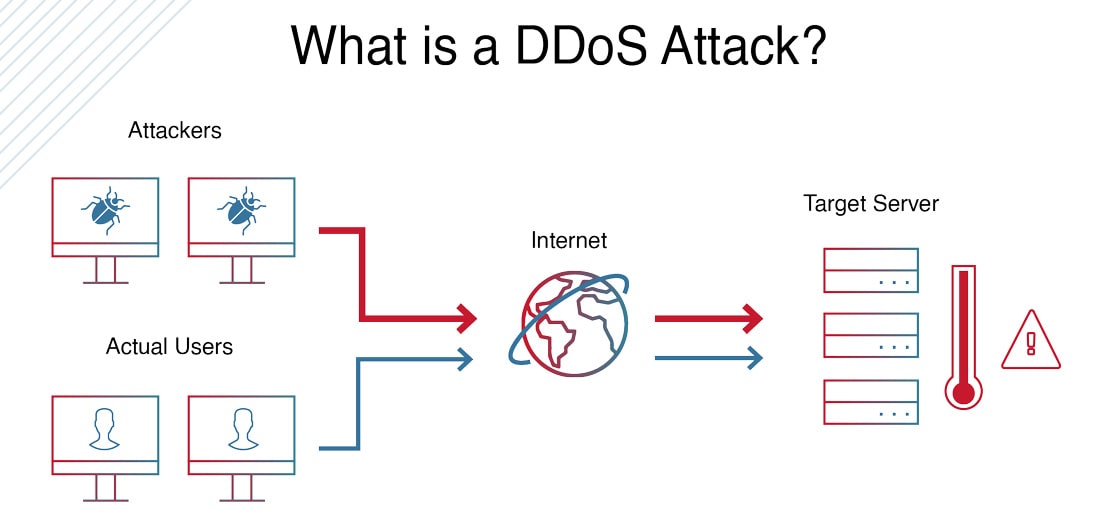

227 有史以來(lái)DDoS攻擊規(guī)模最大的是哪一次? Google Cloud團(tuán)隊(duì)在2017年9月披露了一次此前未公開(kāi)的DDoS攻擊,其流量達(dá) 2.54Tbps,是迄今為止有記錄以來(lái)最大的DDoS攻擊。 在同時(shí)

2024-01-18 15:39:07 157

157 隨著互聯(lián)網(wǎng)的普及,越來(lái)越多的企業(yè)開(kāi)始依賴(lài)互聯(lián)網(wǎng)來(lái)開(kāi)展業(yè)務(wù)。然而,網(wǎng)絡(luò)帶來(lái)的便利也伴隨 著風(fēng)險(xiǎn),網(wǎng)絡(luò)攻擊已成為企業(yè)面臨的一大挑戰(zhàn)。為了保護(hù)其網(wǎng)站免受黑客攻擊,許多企業(yè)開(kāi)始選 擇國(guó)內(nèi)高防服務(wù)器租賃

2024-01-18 14:20:38 217

217 在昨日宣布受到網(wǎng)絡(luò)攻擊后,恩德立即展開(kāi)反擊行動(dòng),其信息安全部門(mén)啟動(dòng)了嚴(yán)密防御措施并進(jìn)行修復(fù)工作,同時(shí)與外部技術(shù)團(tuán)隊(duì)攜手合作。恩德表示初步判斷,此次事件對(duì)公司運(yùn)營(yíng)未產(chǎn)生重大影響。

2024-01-18 09:57:15 263

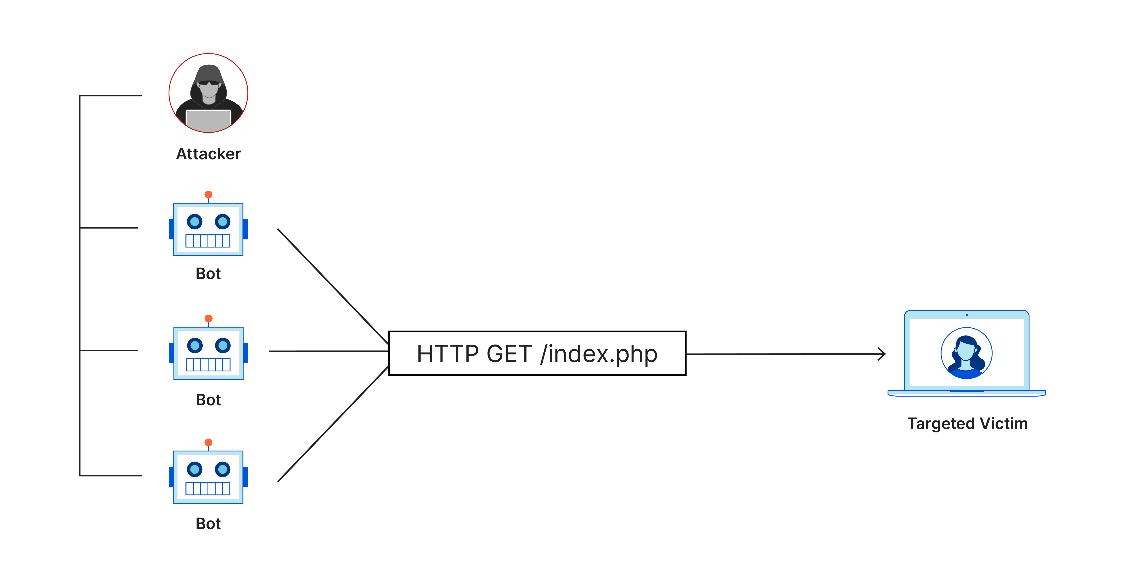

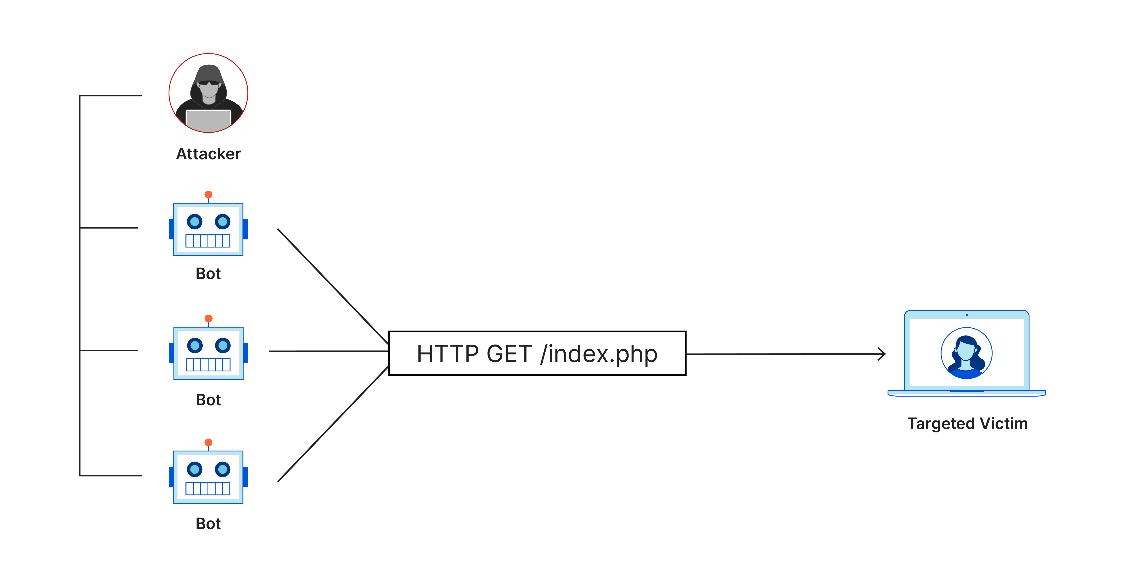

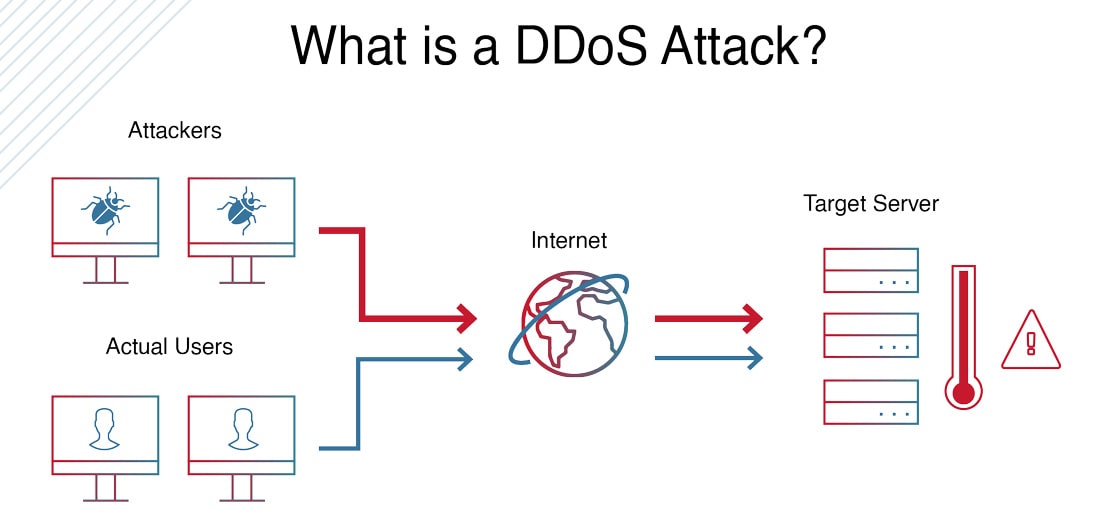

263 DDOS攻擊指分布式拒絕服務(wù)攻擊,即處于不同位置的多個(gè)攻擊者同時(shí)向一個(gè)或數(shù)個(gè)目標(biāo)發(fā)動(dòng)攻擊,或者一個(gè)攻擊者控制了位于不同位置的多臺(tái)機(jī)器并利用這些機(jī)器對(duì)受害者同時(shí)實(shí)施攻擊。由于攻擊的發(fā)出點(diǎn)是分布在不同地

2024-01-12 16:17:27 183

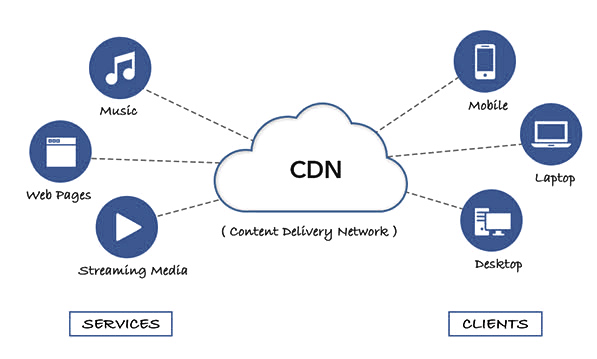

183 選擇正確的DDoS高防方案對(duì)于加固DDoS攻擊至關(guān)重要,同時(shí)亦可確保業(yè)務(wù)資產(chǎn)的安全并維持在受保護(hù)的狀態(tài)。通過(guò)將不同的服務(wù)進(jìn)行搭配或混合,并將防護(hù)模型與業(yè)務(wù)需求結(jié)合,客戶將能夠?yàn)樗械?b class="flag-6" style="color: red">資產(chǎn)實(shí)現(xiàn)高質(zhì)量、經(jīng)濟(jì)高效的保護(hù)。

2024-01-08 15:02:04 117

117

攻擊者向飛機(jī)飛行管理系統(tǒng)發(fā)送虛假“全球定位系統(tǒng)”信號(hào),而飛機(jī)無(wú)法辨別真?zhèn)危瑢?dǎo)致飛機(jī)導(dǎo)航系統(tǒng)出現(xiàn)偏差,飛機(jī)偏離航線。如果飛機(jī)因此未經(jīng)許可進(jìn)入他國(guó)領(lǐng)空或禁飛空域,將構(gòu)成較大安全風(fēng)險(xiǎn)。

2024-01-05 11:23:49 173

173

在當(dāng)今數(shù)字化時(shí)代,隨著網(wǎng)絡(luò)應(yīng)用的快速發(fā)展,網(wǎng)絡(luò)安全問(wèn)題變得日益突出,網(wǎng)絡(luò)攻擊手段也日益猖獗。在眾多網(wǎng)絡(luò)安全攻擊手段中,CSRF(跨站請(qǐng)求偽造)攻擊是一種被廣泛認(rèn)為具有潛在危害且常見(jiàn)的攻擊方式之一

2024-01-02 10:12:29 257

257

最新CQ9平臺(tái)娛樂(lè)報(bào)道顯示,卡巴斯基的安全研究團(tuán)隊(duì)揭示了一起令人震驚的攻擊事件,被命名為「Operation Triangulation」,成為蘋(píng)果歷史上最復(fù)雜的攻擊之一。這起攻擊發(fā)生在2019

2023-12-29 17:07:57 245

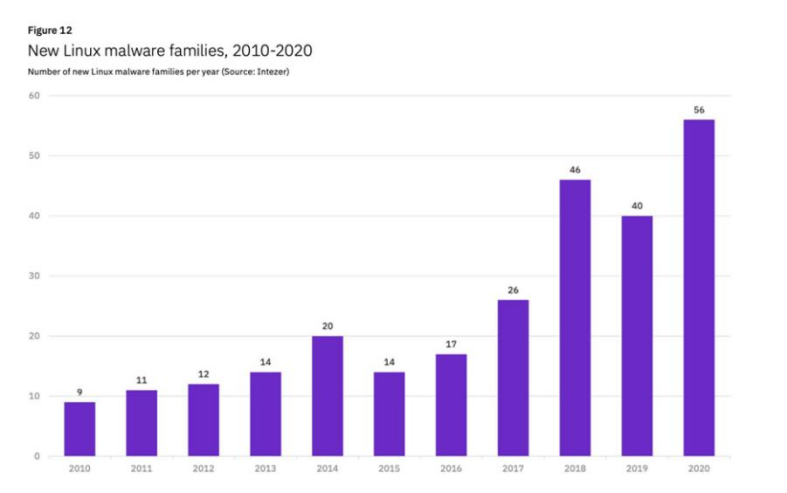

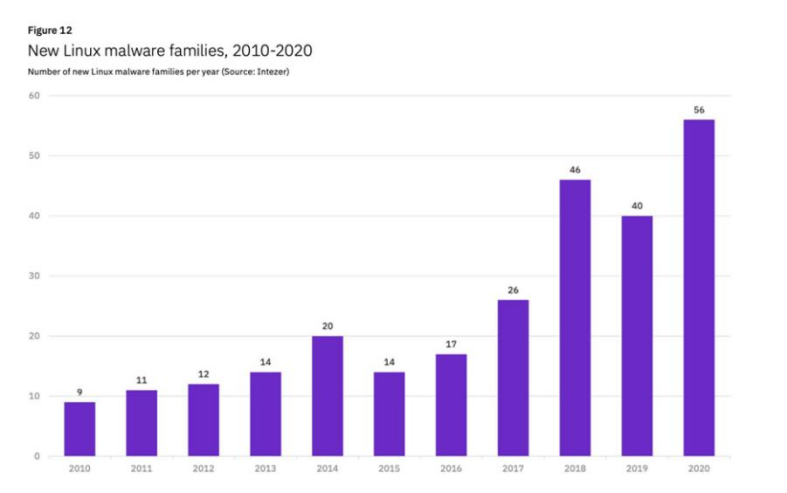

245 隨著網(wǎng)絡(luò)攻擊手段的不斷進(jìn)化,傳統(tǒng)的安全機(jī)制(如基于簽名的防病毒程序和機(jī)器學(xué)習(xí)防御)已不足以應(yīng)對(duì)高級(jí)網(wǎng)絡(luò)攻擊。本文探討了Linux服務(wù)器的安全漏洞,特別是針對(duì)企業(yè)和云服務(wù)的威脅,并提出了基于移動(dòng)目標(biāo)防御技術(shù)的解決方案,旨在提高Linux服務(wù)器在不斷變化的威脅環(huán)境中的安全性和韌性。

2023-12-25 15:33:56 254

254

在數(shù)字化時(shí)代,網(wǎng)絡(luò)安全已成為企業(yè)不可忽視的重要議題。尤其是對(duì)于依賴(lài)Linux服務(wù)器的組織,面對(duì)日益復(fù)雜的網(wǎng)絡(luò)攻擊,傳統(tǒng)安全措施已顯不足。Linux服務(wù)器面臨著哪些新型網(wǎng)絡(luò)威脅,有哪些有效的防御策略

2023-12-23 08:04:26 590

590

當(dāng)云服務(wù)器受到攻擊時(shí),采取適當(dāng)?shù)膽?yīng)對(duì)策略是關(guān)鍵,以確保系統(tǒng)的安全和可用性。下面,小編給大家簡(jiǎn)單總結(jié)一下云服務(wù)器被攻擊應(yīng)對(duì)方法: 1、監(jiān)控和檢測(cè):部署實(shí)時(shí)監(jiān)控系統(tǒng),定期審查日志,以便及時(shí)發(fā)現(xiàn)異常活動(dòng)

2023-12-06 17:44:17 396

396 在高科技信息行業(yè)的迅猛發(fā)展下,信息化管理在各領(lǐng)域的應(yīng)用體現(xiàn)了很大的優(yōu)勢(shì),從人員、資產(chǎn)、車(chē)輛、物料等的各類(lèi)應(yīng)用的定位信息是數(shù)字化管理的重要組成部分

2023-12-06 12:17:39

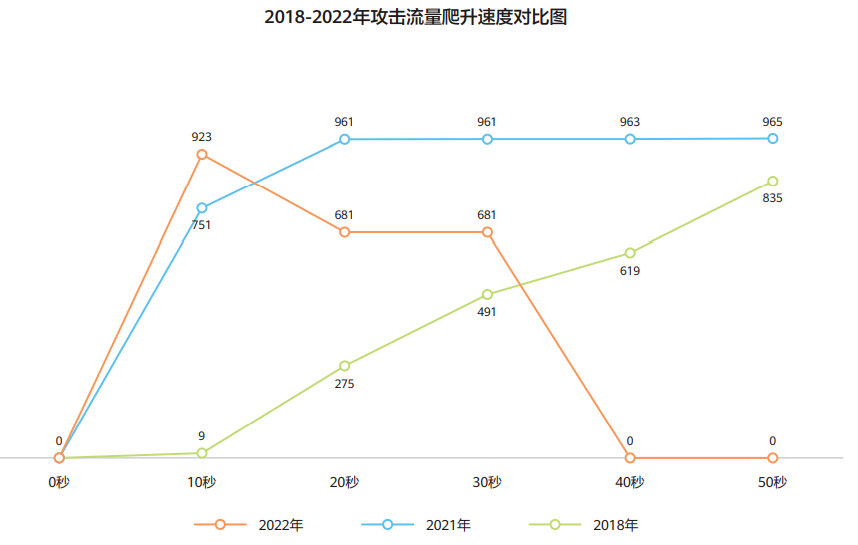

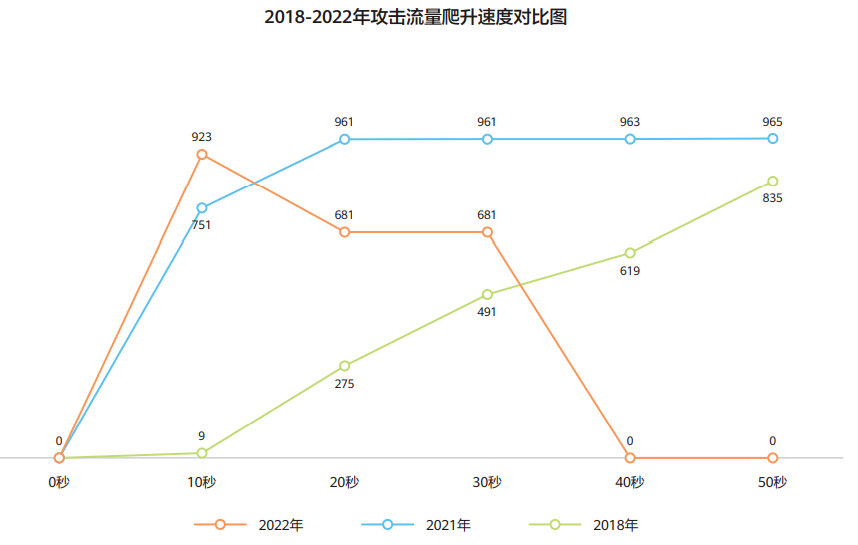

算力時(shí)代,企業(yè)加速數(shù)字化轉(zhuǎn)型,業(yè)務(wù)快速上云,網(wǎng)絡(luò)安全變的尤為重要。在眾多的網(wǎng)絡(luò)安全事件中,DDoS攻擊成為全球網(wǎng)絡(luò)安全主要威脅,給各行各業(yè)帶來(lái)難以估量的經(jīng)濟(jì)損失。根據(jù)近兩年中國(guó)聯(lián)通云盾DDoS攻擊

2023-12-05 18:25:01 258

258

攻擊者執(zhí)行了net use z: \10.1.1.2c$ 指令將 10.1.1.2域控制器的C盤(pán)映射到本地的Z盤(pán),并且使用了rar壓縮工具將文件存儲(chǔ)在 crownjewlez.rar里,所以密碼就在這里了

2023-11-29 15:50:57 174

174

:BB)于今日發(fā)布了其最新的《季度全球威脅情報(bào)報(bào)告》,展示了 BlackBerry 人工智能賦能的網(wǎng)絡(luò)安全解決方案遇到的新型惡意軟件激增了 70%。每分鐘的網(wǎng)絡(luò)攻擊達(dá) 26 次,這表明威脅行為者的工具和攻擊方式多種多樣,且其目標(biāo)主要集中在高風(fēng)險(xiǎn)或高經(jīng)濟(jì)收益行業(yè)這一特點(diǎn)。 "在擴(kuò)大網(wǎng)絡(luò)攻擊

2023-11-29 07:19:02 299

299 據(jù)消費(fèi)者權(quán)益倡導(dǎo)者Alex Neill稱(chēng),索尼的數(shù)字游戲及附加組件只有通過(guò)playstation store購(gòu)買(mǎi)和銷(xiāo)售,對(duì)開(kāi)發(fā)者和游戲發(fā)行商要求征收30%的手續(xù)費(fèi),用戶支付更高的價(jià)格,等濫用了市場(chǎng)支配地位。

2023-11-22 11:44:03 721

721 勒索軟件攻擊猖獗黑灰產(chǎn)商業(yè)模式日漸成熟

2023-11-20 14:32:41 187

187 電子發(fā)燒友網(wǎng)站提供《那些應(yīng)對(duì)APT攻擊的最新技術(shù).pdf》資料免費(fèi)下載

2023-11-10 10:42:19 0

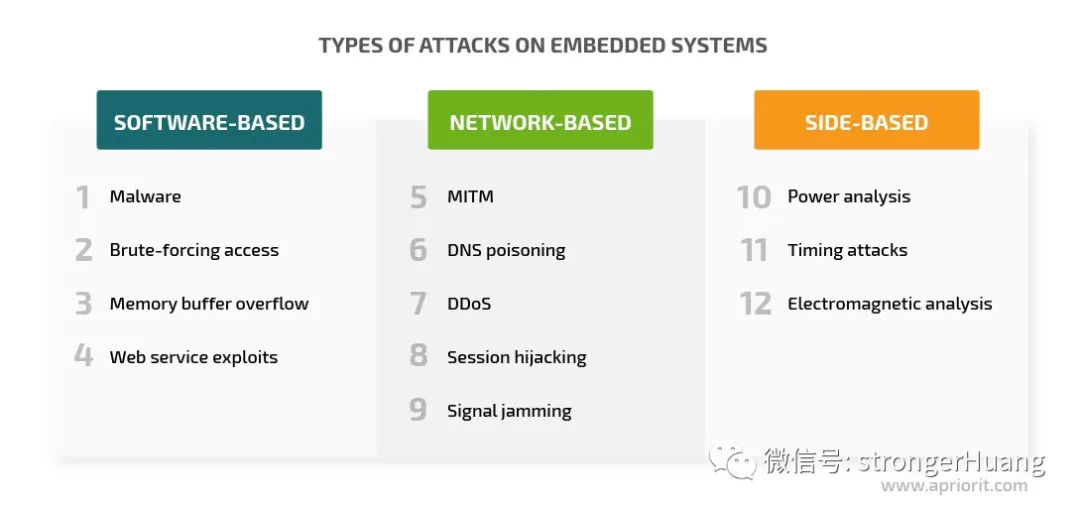

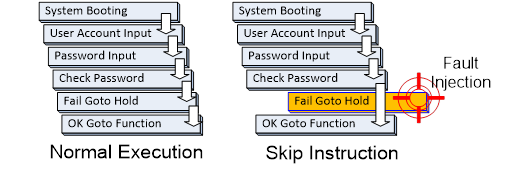

0 防物理攻擊,芯片是如何做到的? 芯片是現(xiàn)代電子設(shè)備的核心組件,負(fù)責(zé)存儲(chǔ)和處理數(shù)據(jù)。為了確保芯片的安全性,需要采取一系列防護(hù)措施來(lái)防范物理攻擊,包括防止物理侵入、防御側(cè)信道攻擊以及防范反向工程等。下面

2023-11-07 10:18:14 303

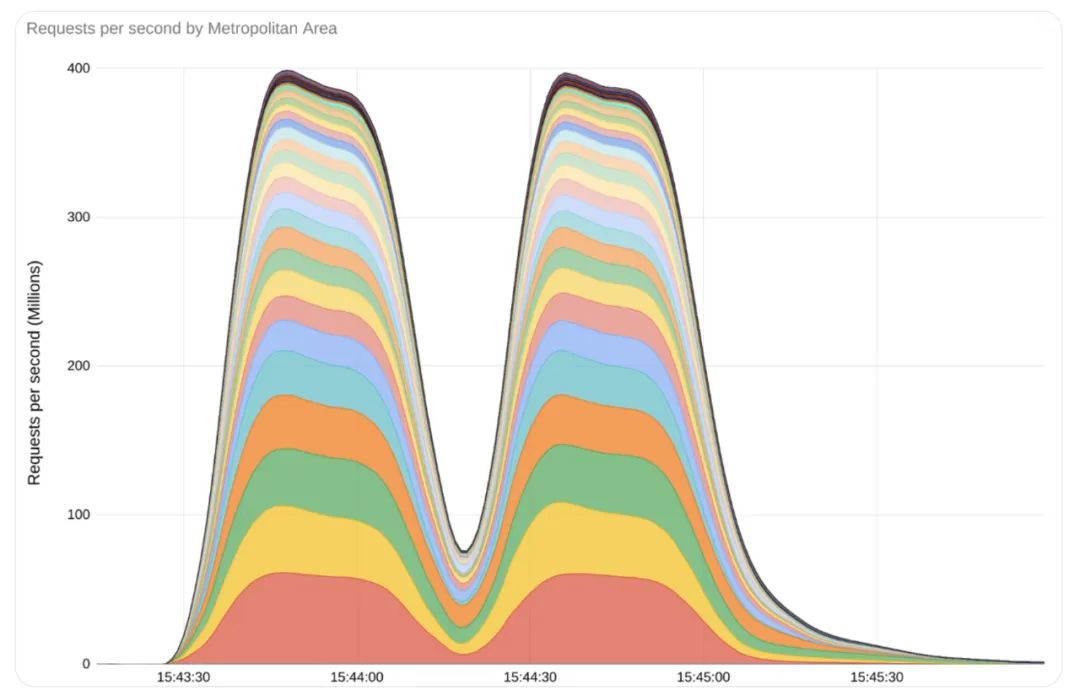

303 以下文章來(lái)源于谷歌云服務(wù),作者 Google Cloud 此次攻擊采用了基于流多路復(fù)用的新型 HTTP/2 "快速重置" 方法 過(guò)去幾年中,Google 的 DDoS 響應(yīng)團(tuán)隊(duì)

2023-10-30 19:35:02 291

291

電子發(fā)燒友網(wǎng)站提供《基于信號(hào)延遲插入的光網(wǎng)絡(luò)攻擊方式.pdf》資料免費(fèi)下載

2023-10-24 11:44:43 0

0 防止99%的攻擊。? 在當(dāng) 今數(shù)字時(shí)代,企業(yè)越來(lái)越依賴(lài)于技術(shù)和在線系統(tǒng)來(lái)開(kāi)展業(yè)務(wù)。 因此,滿足網(wǎng)絡(luò)衛(wèi)生的最低標(biāo)準(zhǔn)對(duì)于防范網(wǎng)絡(luò)威脅、最大限 度地降低風(fēng)險(xiǎn)、并確保業(yè)務(wù)持續(xù)可行性至關(guān)重要。 基本安全衛(wèi)生仍然可以有效預(yù)防99

2023-10-20 02:10:02 678

678

mic拾音電路中主控是如何處理轉(zhuǎn)化過(guò)來(lái)數(shù)字信號(hào)CPU內(nèi)部是直接進(jìn)行保存還是要通過(guò)一系列算法處理?

2023-10-16 08:19:01

最令人擔(dān)憂的也許是,目前尚不清楚 LLM 提供商是否能夠完全修復(fù)此類(lèi)行為。在過(guò)去的 10 年里,在計(jì)算機(jī)視覺(jué)領(lǐng)域,類(lèi)似的對(duì)抗性攻擊已經(jīng)被證明是一個(gè)非常棘手的問(wèn)題。有可能深度學(xué)習(xí)模型根本就無(wú)法避免這種威脅。因此,我們認(rèn)為,在增加對(duì)此類(lèi)人工智能模型的使用和依賴(lài)時(shí),應(yīng)該考慮到這些因素。

2023-10-11 16:28:37 480

480 安全研究人員發(fā)現(xiàn),今天的攻擊者更加關(guān)注竊取數(shù)據(jù)和獲取利益,因此他們?cè)趯?shí)施網(wǎng)絡(luò)攻擊時(shí),會(huì)盡量避免給受害者帶來(lái)嚴(yán)重的破壞,因此不再使用大范圍加密數(shù)據(jù)的攻擊模式,而是選擇最小破壞性的攻擊手法。

2023-10-08 15:31:07 282

282 跨站腳本攻擊(XSS),是最普遍的Web應(yīng)用安全漏洞。這類(lèi)漏洞能夠使得攻擊者嵌入惡意腳本代碼到正常用戶會(huì)訪問(wèn)到的頁(yè)面中,當(dāng)正常用戶訪問(wèn)該頁(yè)面時(shí),則可導(dǎo)致嵌入的惡意腳本代碼的執(zhí)行,從而達(dá)到惡意攻擊用戶

2023-09-30 10:05:00 567

567 算力時(shí)代,企業(yè)加速數(shù)字化轉(zhuǎn)型,業(yè)務(wù)快速上云,網(wǎng)絡(luò)安全變的尤為重要。在眾多的網(wǎng)絡(luò)安全事件中,DDoS攻擊成為全球網(wǎng)絡(luò)安全主要威脅,給各行各業(yè)帶來(lái)難以估量的經(jīng)濟(jì)損失。根據(jù)近兩年中國(guó)聯(lián)通云盾DDoS攻擊

2023-09-28 21:35:04 252

252

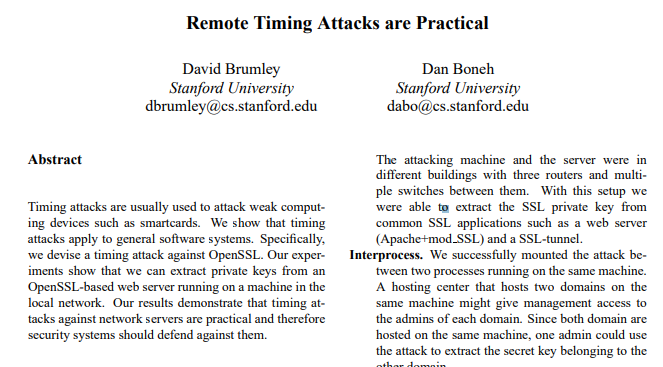

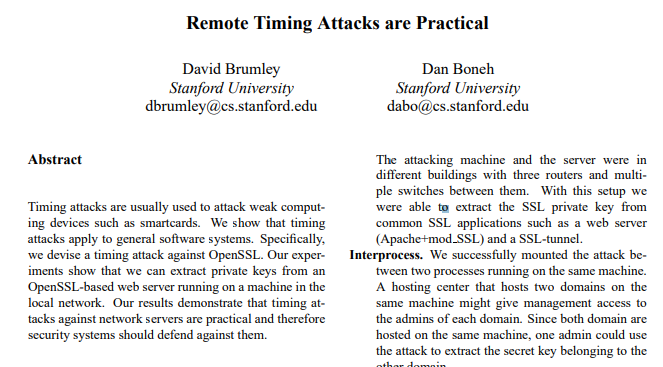

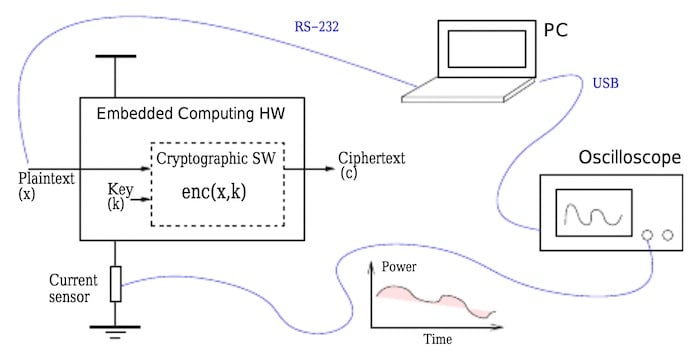

計(jì)時(shí)攻擊 Timing Attack ,時(shí)序攻擊,是一種側(cè)信道攻擊,攻擊者嘗試分析加密算法的時(shí)間執(zhí)行順序來(lái)推導(dǎo)出密碼。每個(gè)邏輯運(yùn)算都需要執(zhí)行時(shí)間,但是 根據(jù)不同的輸入值,精確測(cè)量執(zhí)行時(shí)間,根據(jù)

2023-09-25 15:29:18 333

333

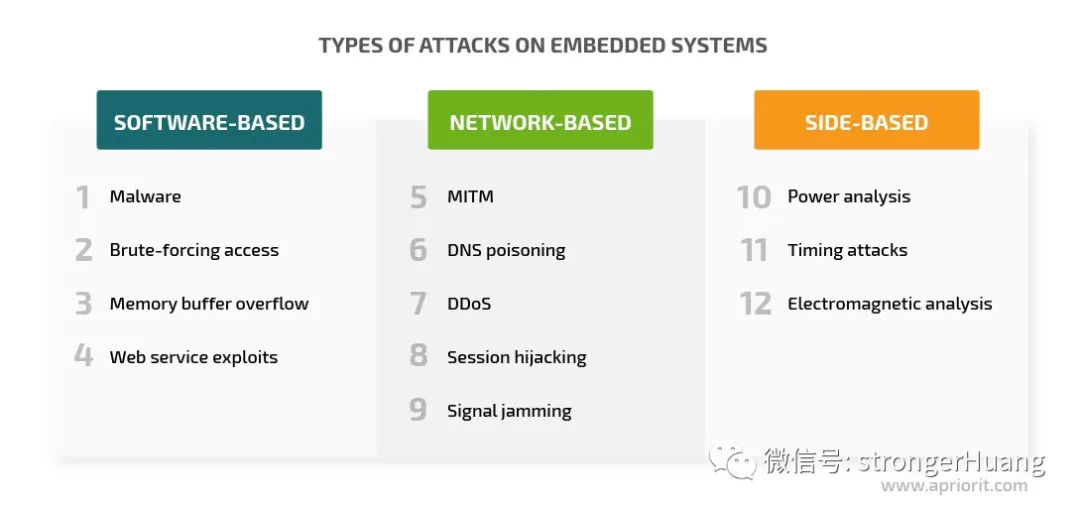

嵌入式系統(tǒng)12種常見(jiàn)攻擊及防范方法

2023-09-21 17:26:12 619

619

本期講解嘉賓 ? ? 0 1 勒索軟件攻擊,一種經(jīng)久不衰的威脅,依然讓全球企業(yè)倍感恐慌?? 萬(wàn)物相生相成,數(shù)字化轉(zhuǎn)型提高了生產(chǎn)效率,但也給攻擊者提供了更多的機(jī)會(huì)和手段,增加了網(wǎng)絡(luò)安全風(fēng)險(xiǎn)。在勒索軟件

2023-09-19 18:45:05 432

432

9 月 7 日消息,網(wǎng)絡(luò)安全專(zhuān)家 Troy Hunt 近日在 X(推特)上發(fā)布推文,表示荷蘭芯片制造商恩智浦半導(dǎo)體(NXP Semiconductors)遭到網(wǎng)絡(luò)攻擊,導(dǎo)致用戶信息泄露。 恩智浦目前

2023-09-14 17:12:08 158

158

安全(Security)是保護(hù)資產(chǎn),也就是有價(jià)值的對(duì)象,免受威脅的破壞? 威脅? 特定場(chǎng)景或者特定操作? 弱點(diǎn)? 對(duì)象總會(huì)存在弱點(diǎn)? 攻擊者則利用弱點(diǎn)? 信息安全(Information Security)則是保護(hù)完整可靠的數(shù)據(jù)僅被授權(quán)訪問(wèn)

2023-09-11 07:21:24

說(shuō)到應(yīng)用程序和軟件,關(guān)鍵詞是“更多”。在數(shù)字經(jīng)濟(jì)需求的推動(dòng)下,從簡(jiǎn)化業(yè)務(wù)運(yùn)營(yíng)到創(chuàng)造創(chuàng)新的新收入機(jī)會(huì),企業(yè)越來(lái)越依賴(lài)應(yīng)用程序。云本地應(yīng)用程序開(kāi)發(fā)更是火上澆油。然而,情況是雙向的:這些應(yīng)用程序通常更復(fù)雜

2023-09-04 16:20:02 524

524

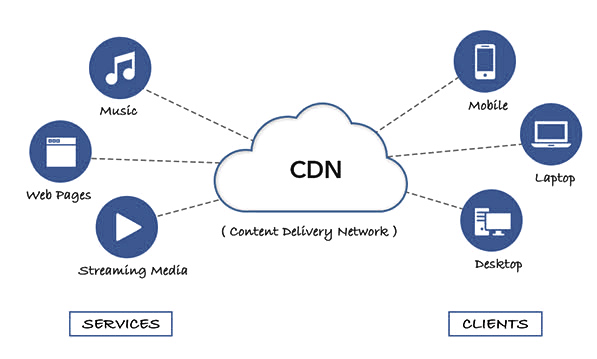

火傘云融合CDN還可以幫助保護(hù)您的網(wǎng)站免受其他形式的DDoS攻擊,例如協(xié)議和應(yīng)用程序?qū)?b class="flag-6" style="color: red">攻擊。這是因?yàn)槲覀円殉晒⒍喾NDDoS緩解功能合并到常規(guī)服務(wù)中,比如我們可以額外抵御從L3/L4到L7的攻擊

2023-08-25 13:38:45 240

240

的方式運(yùn)作,這樣的特性,經(jīng)常被惡意攻擊者,運(yùn)用做為尋找系統(tǒng)漏洞的工具,藉此繞過(guò)預(yù)設(shè)的安全機(jī)制或取得受保護(hù)的資料。這方法之所以被攻擊者經(jīng)常使用,其根本原因不外乎相關(guān)攻擊設(shè)備簡(jiǎn)單、容易取得且成本低廉,并且其

2023-08-25 08:23:41

以下信息提供了有關(guān)GPU發(fā)起的“Rowhammer”攻擊的一些常見(jiàn)問(wèn)題的答案。

你能用外行的話解釋這個(gè)問(wèn)題嗎?

安全研究人員已經(jīng)證明了GPU通過(guò)WebGL程序發(fā)起的微體系結(jié)構(gòu)攻擊,使他們能夠構(gòu)建指向

2023-08-25 06:41:57

沒(méi)預(yù)先設(shè)想好可能存在的風(fēng)險(xiǎn),建立威脅模型分析評(píng)估,就容易造成使用上出現(xiàn)漏洞進(jìn)而遭受有心人士攻擊導(dǎo)致?lián)p失。工業(yè)設(shè)備受到攻擊可能造成人員危險(xiǎn)或者機(jī)密數(shù)據(jù)外泄,智能電網(wǎng)若遭黑客控制則會(huì)影響民生及各產(chǎn)業(yè)

2023-08-21 08:14:57

我們都知道近年來(lái)網(wǎng)絡(luò)攻擊的數(shù)量和頻率急劇上升,針對(duì)Web應(yīng)用程序的DDoS海嘯攻擊就是其中增長(zhǎng)非常迅速的一個(gè)種類(lèi)。過(guò)去常見(jiàn)的HTTP/S洪水攻擊正在大范圍的轉(zhuǎn)變?yōu)楦y對(duì)付的WebDDoS海嘯攻擊

2023-08-17 09:30:51 366

366

隨著ChatGPT、Copilot、Bard等人工智能(AI)工具的復(fù)雜性持續(xù)增長(zhǎng),它們給安全防御者帶來(lái)了更大的風(fēng)險(xiǎn),并給采用AI驅(qū)動(dòng)的攻擊技術(shù)的攻擊者帶來(lái)了更大的回報(bào)。作為一名安全專(zhuān)業(yè)人員,您必須

2023-08-14 10:42:49 501

501

的第一道防線。在攻防演練中,身份信息必然成為攻擊方的首要目標(biāo),遭受各種形式的攻擊。攻擊方有哪些圍繞“身份”展開(kāi)的攻擊手段,企業(yè)應(yīng)該如何防范這些攻擊、提升自身的身份安全水平? 芯盾時(shí)代產(chǎn)品副總裁杜旭 將為你盤(pán)點(diǎn)攻

2023-08-11 18:10:02 247

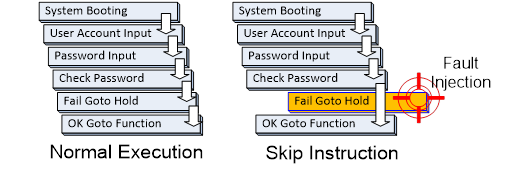

247 針對(duì)M2351系列故障注入攻擊的軟件防護(hù)措施

2023-08-11 14:57:23 453

453

了解Web DDoS 海嘯攻擊的不同維度很重要,但更重要的是了解如何保護(hù)您的組織免受此類(lèi)攻擊。為了防范這些攻擊,組織需要一種能夠快速實(shí)時(shí)適應(yīng)攻擊活動(dòng)的解決方案。常規(guī)的本地化或基于云的DDoS

2023-08-11 11:05:25 592

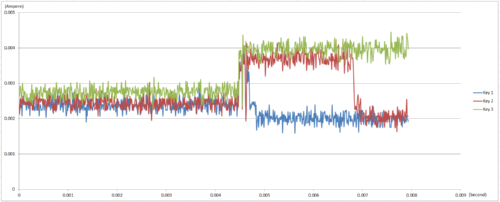

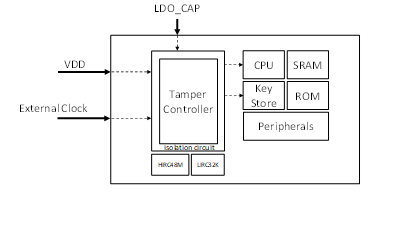

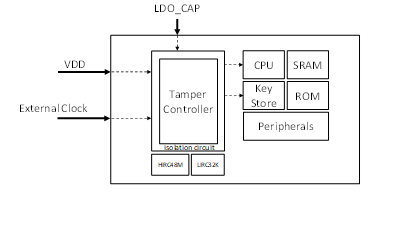

592 M2354旁路攻擊防護(hù)作法與好處

2023-08-10 11:16:24 269

269

M2354錯(cuò)誤注入攻擊(Fault Injection Attack)防護(hù)

2023-08-10 11:12:19 395

395

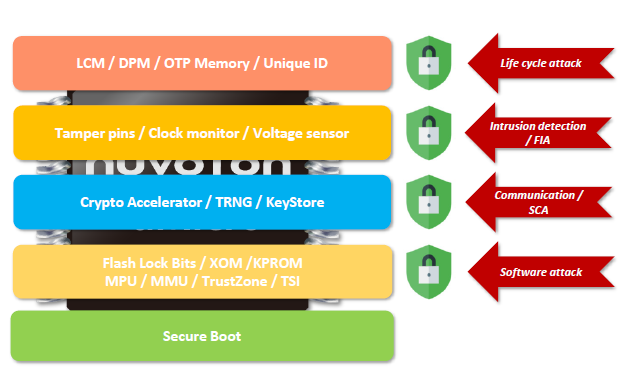

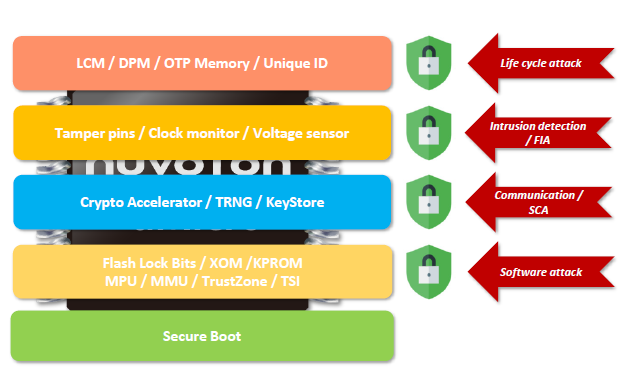

新唐對(duì)應(yīng)四大物聯(lián)網(wǎng)安全攻擊之保護(hù)措施

2023-08-10 11:02:48 293

293

今天,我們將深入研究一種典型的DDOS攻擊類(lèi)型——TLS洪水攻擊,TLS(傳輸層安全)洪水攻擊可以淹沒(méi)大多數(shù)DDoS防護(hù)解決方案。因此如果您使用了錯(cuò)誤的解決方案,意味著您的Web應(yīng)用程序面臨很大

2023-08-10 08:36:23 390

390

TLS可以針對(duì)多種類(lèi)型的網(wǎng)絡(luò)攻擊提供強(qiáng)有力的保護(hù),但它們不能免受DoS(拒絕服務(wù))攻擊。DoS攻擊是DDoS攻擊的一種,旨在通過(guò)發(fā)送大量加密流量來(lái)使Web應(yīng)用程序過(guò)載。這種類(lèi)型的攻擊從系統(tǒng)邏輯來(lái)看

2023-08-09 14:13:13 409

409 建模提供了一個(gè)系統(tǒng)化的過(guò)程來(lái)識(shí)別攻擊者感興趣的資產(chǎn)、其配置文件、攻擊者可以利用的系統(tǒng)漏洞以及減輕這些攻擊的對(duì)策。威脅模型是使用英語(yǔ)保護(hù)配置文件風(fēng)格的方法創(chuàng)建的,無(wú)論工程師的安全知識(shí)或?qū)I(yè)知識(shí)如何,都可以輕松使用和訪問(wèn)

2023-08-09 07:26:42

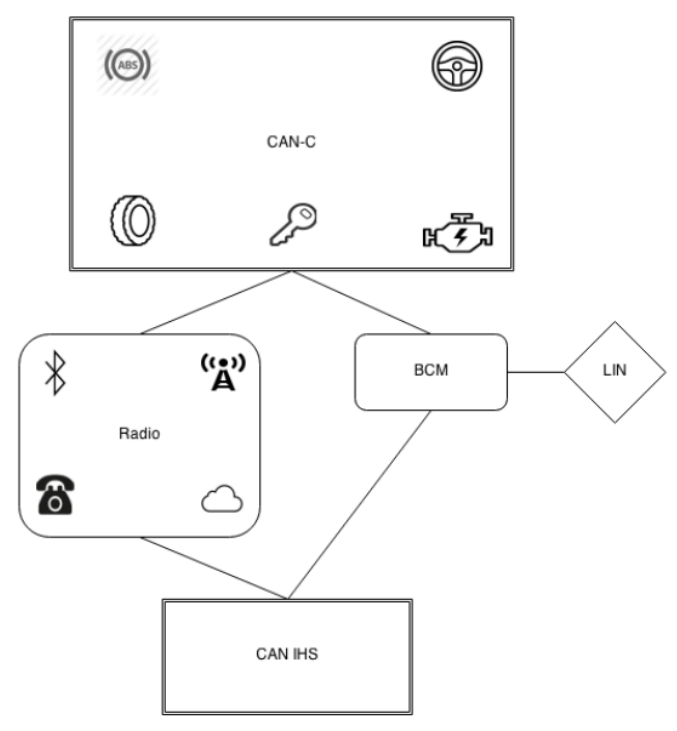

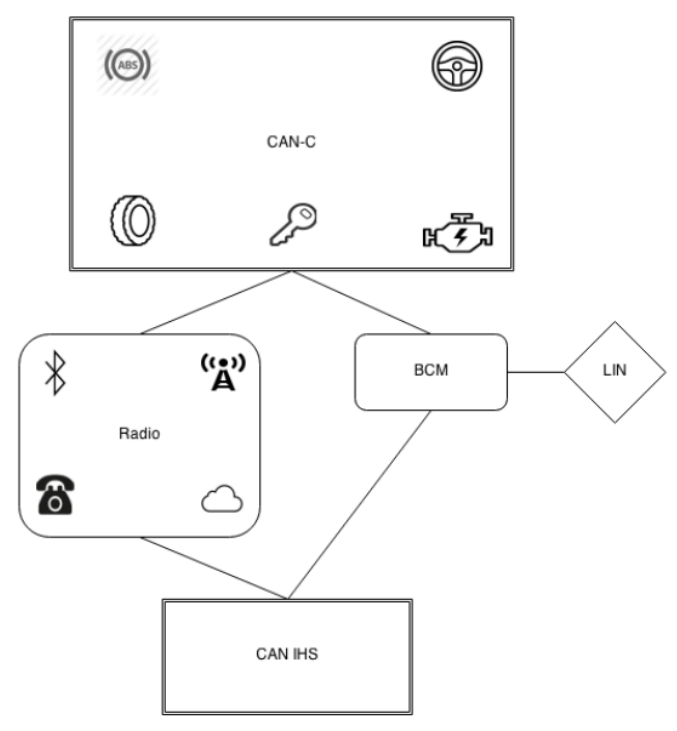

本文則選取典型的智能網(wǎng)聯(lián)汽車(chē)網(wǎng)絡(luò)安全攻擊實(shí)例展開(kāi)詳細(xì)介紹。

2023-08-08 15:17:04 877

877

安全擴(kuò)展模型允許系統(tǒng)開(kāi)發(fā)人員對(duì)設(shè)備硬件進(jìn)行分區(qū)軟件資源,以便它們存在于安全子系統(tǒng)的安全世界中,或者存在于其他一切都是正常的。正確的系統(tǒng)設(shè)計(jì)可以確保沒(méi)有安全的世界資產(chǎn)可以從正常世界訪問(wèn)。安全的設(shè)計(jì)將所有敏感資源放在安全的世界,理想情況下有健壯的軟件運(yùn)行,可以保護(hù)資產(chǎn)免受廣泛的影響可能的軟件攻擊。

2023-08-02 18:10:53

本指南介紹了一些針對(duì)復(fù)雜軟件的常見(jiàn)攻擊形式堆棧。該指南還檢查了功能,包括指針身份驗(yàn)證,分支目標(biāo)Armv8-A中提供了識(shí)別和內(nèi)存標(biāo)記,以幫助緩解這種情況攻擊。本指南是對(duì)這些特性的概述,而不是技術(shù)上

2023-08-02 07:50:34

自從網(wǎng)絡(luò)時(shí)代開(kāi)始,金融行業(yè)一直是最容易被攻擊的幾個(gè)行業(yè)之一,它占火傘云相關(guān)跟蹤攻擊嘗試的28%,僅次于游戲行業(yè)。隨著網(wǎng)絡(luò)犯罪的增長(zhǎng),金融服務(wù)業(yè)將繼續(xù)成為網(wǎng)絡(luò)攻擊者的重點(diǎn)目標(biāo)。攻擊者出于多種原因瞄準(zhǔn)

2023-07-31 23:58:59 401

401

什么是DDoS攻擊?當(dāng)多臺(tái)機(jī)器一起攻擊一個(gè)目標(biāo),通過(guò)大量互聯(lián)網(wǎng)流量淹沒(méi)目標(biāo)或其周?chē)A(chǔ)設(shè)施,從而破壞目標(biāo)服務(wù)器、服務(wù)或網(wǎng)絡(luò)的正常流量時(shí),就會(huì)發(fā)生分布式拒絕服務(wù)(DDoS)攻擊。DDoS允許向目標(biāo)發(fā)送

2023-07-31 23:58:50 722

722

隨著Internet互聯(lián)網(wǎng)絡(luò)帶寬的增加和多種DDOS黑客工具的不斷發(fā)布,DDOS拒絕服務(wù)攻擊的實(shí)施越來(lái)越容易,DDOS攻擊事件正在成上升趨勢(shì)。出于商業(yè)競(jìng)爭(zhēng)、打擊報(bào)復(fù)和網(wǎng)絡(luò)敲詐等多種因素,導(dǎo)致很多

2023-07-31 17:39:52 738

738

CC主要是用來(lái)攻擊頁(yè)面的.大家都有這樣的經(jīng)歷,就是在訪問(wèn)論壇時(shí),如果這個(gè)論壇比較大,訪問(wèn)的人比較多,打開(kāi)頁(yè)面的速度會(huì)比較慢!訪問(wèn)的人越多,論壇的頁(yè)面越多,數(shù)據(jù)庫(kù)就越大,被訪問(wèn)的頻率也越高,占用

2023-07-31 17:39:27 236

236

跨站點(diǎn)請(qǐng)求偽造 (CSRF) 攻擊允許攻擊者偽造請(qǐng)求并將其作為登錄用戶提交到 Web 應(yīng)用程序,CSRF 利用 HTML 元素通過(guò)請(qǐng)求發(fā)送環(huán)境憑據(jù)(如 cookie)這一事實(shí),甚至是跨域的。

2023-07-28 11:46:38 708

708 當(dāng)多臺(tái)機(jī)器一起攻擊一個(gè)目標(biāo),通過(guò)大量互聯(lián)網(wǎng)流量淹沒(méi)目標(biāo)或其周?chē)A(chǔ)設(shè)施,從而破壞目標(biāo)服務(wù)器、服務(wù)或網(wǎng)絡(luò)的正常流量時(shí),就會(huì)發(fā)生分布式拒絕服務(wù)(DDoS)攻擊。

DDoS允許向目標(biāo)發(fā)送指數(shù)級(jí)更多的請(qǐng)求

2023-07-19 17:18:55 3021

3021

摘 要:隨著網(wǎng)絡(luò)攻擊技術(shù)的快速發(fā)展,網(wǎng)絡(luò)安全已逐漸深入工作和生活的各個(gè)方面,在網(wǎng)絡(luò)提供信息溝通便利的 同時(shí)也暴露出篡改消息、偽造、拒絕服務(wù)、流量分析、竊聽(tīng)等惡意網(wǎng)絡(luò)攻擊威脅。而且,網(wǎng)絡(luò)攻擊檢測(cè)

2023-07-19 14:42:14 1

1 很明顯,SQL注入攻擊會(huì)造成嚴(yán)重的經(jīng)濟(jì)和聲譽(yù)后果。為了避免成為這種攻擊的受害者,開(kāi)發(fā)人員必須采取主動(dòng)措施保護(hù)他們的系統(tǒng)免受惡意行為者的攻擊。以下是開(kāi)發(fā)人員和組織防止SQL注入攻擊的五大最佳實(shí)踐:

2023-07-16 11:46:26 405

405 DDoS攻擊可以使企業(yè)完全宕機(jī)數(shù)小時(shí)以上,而宕機(jī)的后果可能很?chē)?yán)重,各種規(guī)模的企業(yè)和政府都可能受到影響。2021年,由于系統(tǒng)中斷一小時(shí)導(dǎo)致銷(xiāo)售額大幅下降,亞馬遜為此遭受了約3400萬(wàn)美元的直接財(cái)務(wù)損失

2023-07-12 15:29:54 213

213 員工收到一封電子郵件,其中包含附件或鏈接。然后他們單擊附件或鏈接并立即將一些惡意軟件下載到他們的計(jì)算機(jī)上。這就是攻擊者獲得反向 shell 連接的方式。然后攻擊者可以在機(jī)器上執(zhí)行命令并用它做任何他們想做的事。

2023-07-09 10:57:31 531

531 電子發(fā)燒友網(wǎng)站提供《AID-R:人工智能驅(qū)動(dòng)的攻擊攔截檢測(cè)識(shí)別.zip》資料免費(fèi)下載

2023-07-06 11:46:41 0

0 想象一下:您的開(kāi)發(fā)團(tuán)隊(duì)剛推出了一款令人驚嘆的全新應(yīng)用程序,它具有頂級(jí)的API安全性,通過(guò)客戶端保護(hù)對(duì)其進(jìn)行了強(qiáng)化,甚至還設(shè)置了針對(duì)機(jī)器人攻擊的防御措施。你感到這款產(chǎn)品很有安全保障,自己的團(tuán)隊(duì)出色

2023-07-04 10:05:06 402

402

首頁(yè)服務(wù)與支持常見(jiàn)問(wèn)題

想象一下:您的開(kāi)發(fā)團(tuán)隊(duì)剛推出了一款令人驚嘆的全新應(yīng)用程序,它具有頂級(jí)的API安全性,通過(guò)客戶端保護(hù)對(duì)其進(jìn)行了強(qiáng)化,甚至還設(shè)置了針對(duì)機(jī)器人攻擊的防御措施。你感到這款產(chǎn)品很有

2023-07-03 16:43:05 461

461 世界上通常有三種類(lèi)型的網(wǎng)站/APP擁有者:第一種是一直具備較高風(fēng)險(xiǎn)意識(shí)的人、第二種是非常自信認(rèn)為沒(méi)有任何東西可以攻擊和破壞他們網(wǎng)站的人,第三種:根本不關(guān)心它的人。第二種遠(yuǎn)比另外兩種人更容易感受后悔

2023-06-30 10:07:19 413

413

獲取適用于網(wǎng)絡(luò)安全的資產(chǎn)清單 ? ? 全可見(jiàn)性 發(fā)現(xiàn)您甚至不知道的資產(chǎn)并消除盲點(diǎn)。 ? 風(fēng)險(xiǎn)緩解 通過(guò)審計(jì)預(yù)防措施預(yù)測(cè)潛在的網(wǎng)絡(luò)安全攻擊。 ? 威脅檢測(cè) 通過(guò)有價(jià)值的報(bào)告對(duì)整個(gè)網(wǎng)絡(luò)進(jìn)行即時(shí)網(wǎng)絡(luò)安全

2023-06-29 09:29:26 586

586

雖然物聯(lián)網(wǎng)繼續(xù)為我們的生活帶來(lái)更大的便利,但如果不加以保護(hù),智能設(shè)備也可能為惡意攻擊打開(kāi)大門(mén),這些攻擊會(huì)鉆入網(wǎng)絡(luò)并試圖訪問(wèn)敏感數(shù)據(jù)。顯然,您必須保護(hù)您的物聯(lián)網(wǎng)設(shè)計(jì)免受安全威脅,這對(duì)于那些可能引發(fā)更多

2023-06-28 09:20:49 518

518 電子發(fā)燒友網(wǎng)站提供《使用Arduino MKR1000通過(guò)WiFi進(jìn)行HID攻擊.zip》資料免費(fèi)下載

2023-06-25 11:10:54 0

0 WPA2的標(biāo)準(zhǔn)預(yù)期有偶爾發(fā)生的Wi-Fi斷開(kāi)連接,并允許使用同樣的值重連第三次握手,以做到快速重連和連續(xù)性。因?yàn)闃?biāo)準(zhǔn)不要求在此種重連時(shí)使用不同密鑰,所以可能出現(xiàn)重放攻擊。

2023-06-21 09:06:33 1626

1626

CAN總線研究最初假設(shè)Obd-ii植入,入侵檢測(cè)技術(shù)的涌入需要更先進(jìn)的攻擊者。沒(méi)有什么能阻止植入物帶來(lái)定制的硬件。

2023-06-20 12:39:01 126

126

物聯(lián)網(wǎng)設(shè)備受到網(wǎng)絡(luò)攻擊是因?yàn)樗鼈兒苋菀壮蔀槟繕?biāo),在正常運(yùn)行時(shí)間對(duì)生存至關(guān)重要的行業(yè)中,它們可以迅速導(dǎo)致大量的勒索軟件攻擊。制造業(yè)受到的打擊尤其嚴(yán)重,因?yàn)榫W(wǎng)絡(luò)攻擊者知道任何一家工廠都無(wú)法承受長(zhǎng)期停工的后果,因此他們索要的贖金是其他目標(biāo)的兩到四倍。

2023-06-14 14:46:00 360

360 幾乎每個(gè)網(wǎng)站都面臨風(fēng)險(xiǎn),無(wú)論是簡(jiǎn)單的博客論壇、投資平臺(tái)、小型的獨(dú)立電商網(wǎng)站還是動(dòng)態(tài)電子商務(wù)平臺(tái)。

為什么有人會(huì)入侵這些網(wǎng)站?

黑客如何來(lái)入侵這些網(wǎng)站?

如何才能有效保護(hù)我的網(wǎng)站不被攻擊?

2023-06-13 09:36:21 790

790

CAN總線研究最初假設(shè)Obd-ii植入入侵檢測(cè)技術(shù)的涌入需要更先進(jìn)的攻擊者。

沒(méi)有什么能阻止植入物帶來(lái)定制的硬件。

2023-06-12 10:30:17 137

137

ddos攻擊的危險(xiǎn)方式是,黑客將中央集中式it系統(tǒng)以過(guò)度的流量泛濫,使在給定時(shí)間內(nèi)只處理一定數(shù)量請(qǐng)求的網(wǎng)站和服務(wù)器超負(fù)荷。ddos攻擊期間,攻擊者的目標(biāo)是中央集中式服務(wù)器的帶寬容量。

2023-06-07 11:29:00 2246

2246 攻擊者無(wú)法直接訪問(wèn)AI模型》僅在目標(biāo)ECU中間接訪問(wèn)有時(shí)加密的軟件

有時(shí)混淆(供應(yīng)商的財(cái)產(chǎn)保護(hù))

高度優(yōu)化的CPU架構(gòu)--沒(méi)有反編譯器,甚至沒(méi)有反匯編程序

2023-06-07 10:07:06 148

148

?無(wú)線通信技術(shù)的室外資產(chǎn)定位傳感器 ,幫助企業(yè)做好戶外資產(chǎn)定位,提升資產(chǎn)的運(yùn)行效率。 ? 新品首發(fā) : AT101室外資產(chǎn)定位傳感器 ? ? 產(chǎn)品功能: ●GNSSNFC快速配置 ●支持?jǐn)?shù)據(jù)存儲(chǔ)、自動(dòng)重傳/回傳功能 ? 【數(shù)字感知】作為星縱物聯(lián)全新的品牌主張

2023-05-31 15:47:34 504

504

可悲而簡(jiǎn)單的事實(shí)是,密碼泄露正變得像人們闖紅燈一樣普遍。密碼機(jī)制已經(jīng)過(guò)時(shí),大約一半的 IT 決策者認(rèn)為他們使用的應(yīng)用程序中缺乏無(wú)密碼設(shè)計(jì)是主要原因。而無(wú)密碼技術(shù)中的 密碼鑰匙Passkey 可以通過(guò)

2023-05-28 08:37:47

采訪KhaledKarray我們?cè)趥?cè)信道攻擊方面的專(zhuān)家側(cè)信道攻擊(SCA)會(huì)形成一個(gè)經(jīng)常被忽視的電子系統(tǒng)安全漏洞。如果想確保全面的安全,SCA保護(hù)不容忽視。KhaledKarray解釋

2023-05-18 10:04:22 1109

1109

網(wǎng)絡(luò)犯罪分子正在利用人工智能(AI)的最新發(fā)展來(lái)創(chuàng)建新的、復(fù)雜的攻擊。人工智能可以在很大程度上實(shí)現(xiàn)更快、更隱蔽、自動(dòng)化的攻擊:這種新的趨勢(shì)被稱(chēng)為攻擊性人工智能。如何利用人工智能展開(kāi)攻擊和進(jìn)行安全分析

2023-05-18 10:03:32 737

737

我正在嘗試為此處看到的 DSIKE ESP8266 取消身份驗(yàn)證攻擊檢測(cè)器 ESP12N 編譯腳本:

腳本deauth 檢測(cè)器,當(dāng)檢測(cè)到攻擊時(shí),它會(huì)在蜂鳴器上播放“加勒比海盜”主題曲。我想改為播放

2023-05-08 08:16:11

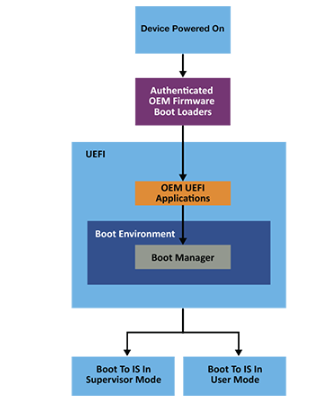

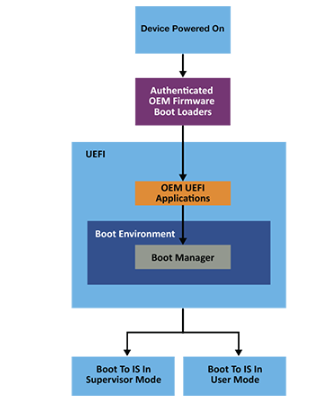

一種特別陰險(xiǎn)的惡意軟件形式是通過(guò)rootkit(或bootkit)攻擊注入系統(tǒng)的固件,因?yàn)樗诓僮飨到y(tǒng)啟動(dòng)之前加載并且可以隱藏普通的反惡意軟件。Rootkit 也很難檢測(cè)和刪除。防御 rootkit 攻擊的一種方法是使系統(tǒng)能夠使用安全啟動(dòng)設(shè)備,該設(shè)備旨在檢測(cè)預(yù)操作系統(tǒng)環(huán)境中的未授權(quán)固件。

2023-04-24 09:57:48 1364

1364

本文章結(jié)合作者在工控攻擊以及協(xié)議分析方面的研究,對(duì)工控攻擊類(lèi)型進(jìn)行分析。

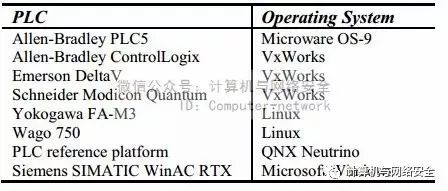

當(dāng)前接入互聯(lián)網(wǎng)的PLC越來(lái)越多,暴露的攻擊路徑也越來(lái)越多,導(dǎo)致其更加容易遭受到攻擊。本文主要對(duì)PLC的攻擊進(jìn)行簡(jiǎn)要

的分析研究,為之后的安全防御措施的提出提供理論基礎(chǔ)。

2023-04-17 15:51:41 0

0 數(shù)字化時(shí)代,網(wǎng)絡(luò)安全行業(yè)面臨前所未有的機(jī)遇與挑戰(zhàn)。DDoS攻擊作為代表性的網(wǎng)絡(luò)安全威脅,因其簡(jiǎn)單、低廉、難防御且逐年增長(zhǎng)的特點(diǎn),除影響行業(yè)業(yè)務(wù)正常運(yùn)行外,還造成多方面損失。 4月3日,華為聯(lián)合

2023-04-11 08:00:02 495

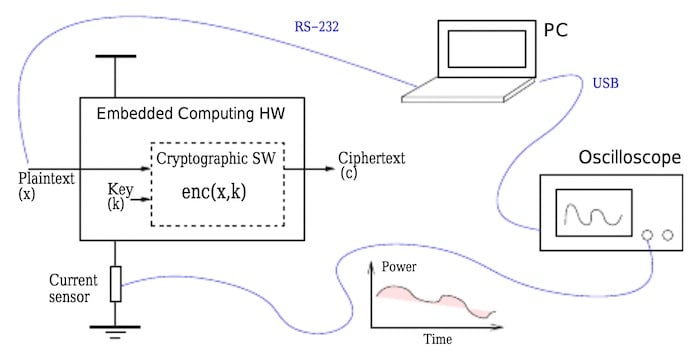

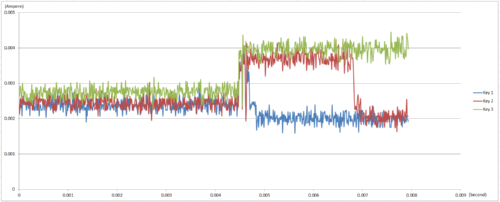

495 了解基于功耗的側(cè)信道攻擊的工作原理以及不同類(lèi)型的功耗分析攻擊,包括簡(jiǎn)單功耗分析 (SPA)、差分功耗分析 (DPA) 和相關(guān)功耗分析(CPA)。

2023-04-08 15:31:07 1291

1291

提起DDoS(分布式拒絕服務(wù)攻擊),在網(wǎng)絡(luò)安全領(lǐng)域可謂是耳熟能詳。DDoS攻擊因其簡(jiǎn)單、成本低廉及難防御的特點(diǎn)成為互聯(lián)網(wǎng)最大的威脅之一。它從PC互聯(lián)網(wǎng)時(shí)代誕生,蔓延至移動(dòng)互聯(lián)網(wǎng)時(shí)代,甚至IoT設(shè)備

2023-04-07 00:55:05 585

585 的推進(jìn),工業(yè)控制系統(tǒng)在提高信息化水平的同時(shí),其信息安全問(wèn)題也日益突出。PLC遭受黑客攻擊的途徑也日益翻新,各種木馬和病毒變體數(shù)量不斷攀升,威脅工業(yè)控制系統(tǒng)的安全穩(wěn)定運(yùn)行和人員生命財(cái)產(chǎn)安全。本文通過(guò)介紹常見(jiàn)的幾種PCL遭受攻擊的途徑,為工業(yè)控制系統(tǒng)安全敲響警鐘。

2023-03-24 14:11:23 440

440

近年來(lái),汽車(chē)網(wǎng)絡(luò)安全攻擊事件頻發(fā),而汽車(chē)智能化和網(wǎng)聯(lián)化所帶來(lái)的安全隱患也與日俱增,研究人員除了考慮如何加入防御措施之外,還應(yīng)該站在攻擊者的角度來(lái)分析歷史的攻擊事件以及攻擊手段。

2023-03-24 11:36:42 1446

1446

高防服務(wù)器(DDoS保護(hù)服務(wù)器)是一種專(zhuān)門(mén)設(shè)計(jì)用于抵御DDoS攻擊的服務(wù)器。DDoS攻擊是指利用多個(gè)合法流量造成目標(biāo)機(jī)器系統(tǒng)過(guò)載的攻擊方式。其目的是癱瘓目標(biāo)服務(wù)器,讓其無(wú)法正常工作,從而

2023-03-24 10:28:00 410

410

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論